Engelsen

Commander

- Registriert

- Apr. 2009

- Beiträge

- 2.204

Moin zusammen,

da ich mich am Wochenende gewundert habe, warum mein ESXi-Server so am pumpen ist, habe ich mir mal die Logs aller VMs angeschaut und festgestellt das meine File-Server-VM 100% CPU durchgehend hat.

Verursacher scheint /sbin/syslogd zu sein ...

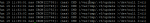

Ich habe mir das syslog angeschaut und folgendes gesehen:

Leider weiß ich nicht, was das sein soll .... und warum der user "nas" das ausführt ... ein Cron-Job ist nicht hinterlegt.

Ich habe bereits rsyslog deinstalliert, da ich irgendwo gelesen hatte, dass es daran liegen soll ... Dies brachte leider keinen Erfolg.

Kann mir evtl. jemand einen Denkanstoß geben oder direkt helfen?

Vielen Dank im Voraus!

da ich mich am Wochenende gewundert habe, warum mein ESXi-Server so am pumpen ist, habe ich mir mal die Logs aller VMs angeschaut und festgestellt das meine File-Server-VM 100% CPU durchgehend hat.

Verursacher scheint /sbin/syslogd zu sein ...

Ich habe mir das syslog angeschaut und folgendes gesehen:

Leider weiß ich nicht, was das sein soll .... und warum der user "nas" das ausführt ... ein Cron-Job ist nicht hinterlegt.

Ich habe bereits rsyslog deinstalliert, da ich irgendwo gelesen hatte, dass es daran liegen soll ... Dies brachte leider keinen Erfolg.

Kann mir evtl. jemand einen Denkanstoß geben oder direkt helfen?

Vielen Dank im Voraus!