Hab mir eine 960 Evo von Samsung als Neuware von Amazon bestellt und als sie heute angekommen ist, hab ich gesehen dass das Siegel der Verpackung bereits aufgeschnitten war. Nach kurzer Recherche im Internet hab ich erfahren, dass dies trotzdem als Neuware gilt.

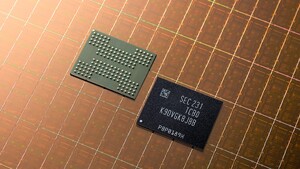

Bevor ich sie nun einbaue, wollte ich mich hier noch genauer informieren. Besteht die Möglichkeit dass auf der SSD Malware vorhanden ist und ich meine Computer damit infiziere? Oder könnte die Firmware manipuliert worden sein und dadurch Daten abgegriffen werden?

Die tatsächliche Betriebszeit werde ich prüfen, falls ich sie einbaue. Möchte noch eure Antworten abwarten.

Bevor ich sie nun einbaue, wollte ich mich hier noch genauer informieren. Besteht die Möglichkeit dass auf der SSD Malware vorhanden ist und ich meine Computer damit infiziere? Oder könnte die Firmware manipuliert worden sein und dadurch Daten abgegriffen werden?

Die tatsächliche Betriebszeit werde ich prüfen, falls ich sie einbaue. Möchte noch eure Antworten abwarten.