Linux-Spectre-V2-Patch: 50 Prozent weniger Leistung oder SMT deaktivieren

Intels SMT-Lösung Hyper-Threading ist oftmals die Ursache für Sicherheitslücken, die in diesem Jahr aufgedeckt wurden. Ein Linux-Patch für die sicherste Lösung gegen das Spectre-V2-Problem sorgt für einen massiven Leistungsverlust, sodass sich nicht nur Intel, sondern auch AMD und der Linux-Chef zu dem Thema zu Wort melden.

STIBP steht für Single Thread Indirect Branch Predictors. Es ist die neue sichere Variante, die in Linux 4.20 integriert wurde und auch in Linux 4.19.2 noch integriert werden wird. Diese Lösung arbeitet unterm Strich quasi gegen Intels Hyper-Threading, welches aus einem Prozessorkern zwei Threads und so beispielsweise einen 28-Kern-Prozessor zu einem 56-Thread-System macht – und sich so bekanntlich in einem Rechner gegenüber dem Betriebssystem ausgibt. Der Patch kehrt diese Technik nahezu um und hat folglich hohe Leistungseinbußen zur Folge.

„Einfach SMT vollständig deaktivieren“

Linux-Chef Torvalds hat sich zu dem Aufschrei, der erst nach der Implementierung, nicht aber zuvor bei der Diskussion darüber aufkam, geäußert. Erneut hat auch er kein positives Wort für Intels SMT-Lösung übrig und schießt mit seinem Rat jetzt in die gleiche Richtung wie OpenBSD, die bereits seit Monaten Intels Hyper-Threading standardmäßig deaktivieren. Sicherheitsbewusste Anwender hätten dies laut Torvalds ohnehin schon getan. SMT gilt bereits seit Jahresanfang als einer der gewichtigsten Fehlerpunkte, mit Foreshadow/L1TF ist das Thema im Sommer noch einmal viel deutlicher in Erscheinung getreten.

When performance goes down by 50% on some loads, people need to start

asking themselves whether it was worth it. It's apparently better to

just disable SMT entirely, which is what security-conscious people do

anyway.

So why do that STIBP slow-down by default when the people who *really*

care already disabled SMT?

Linus Torvalds, Linux

Ein neuer Patch, der aktuell in der Mache ist, soll es ermöglichen, dass STIBP genutzt werden kann, wenn es gebraucht wird, und nicht immer und überall aktiv ist; ein „chirurgischer Einsatz“, wie es aus der Community heißt. Damit folgt die Linux-Gemeinde den Anfragen der Hersteller, allen voran natürlich Intel, aber auch AMD. Laut den Herstellern ist das aktuelle STIBP ein Tool der Kategorie „Holzhammer-Methode“, das alles mit einem Schlag beseitigt. Das geht zu weit, erklärt Intel.

In the documentation, AMD officially recommends against this by default, and I can

speak for Intel that our position is that as well: this really must not be on by default.

[...]

Using these tools much more surgically is fine, if a paranoid task wants it for example,

or when you know you are doing a hard core security transition. But always on? Yikes.

Arjan van de Ven, Intel

Spectre- und Meltdown-Auswirkungen noch jahrelang zugegen

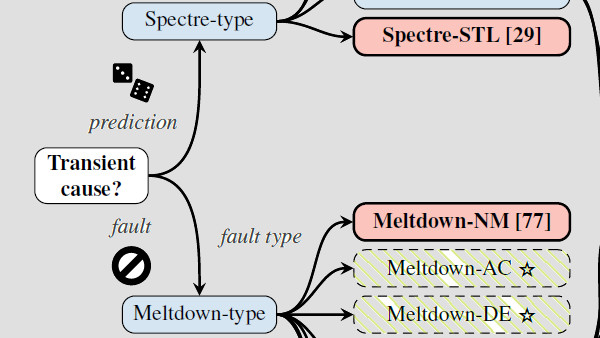

Die Thematik Spectre und Meltdown sowie alle Ableger-Varianten wird die Prozessor-Hersteller und Software-Firmen noch jahrelang begleiten, zumal noch nicht einmal alle Probleme offengelegt wurden. Bis komplette Fixes in Hardware vorliegen, vergeht sehr viel Zeit, sodass es stetig Workarounds in Software geben wird. Intel als größter Anbieter von x86-CPUs und in den meisten Fällen betroffen muss an seiner Prozessorarchitektur fundamentale Dinge anpassen und ändern, dies geht nicht über Nacht und muss quasi am Reißbrett erfolgen. Bis die Lösungen dann im Handel stehen können, vergehen Jahre.

In den neu veröffentlichten Versionen des Linux-Kernels 4.14.83 und 4.19.4 wurden die STIBP-Spectre-Patches wieder entfernt. An neuen Patches wird indes weiter gearbeitet, eine ähnliche, etwas verfrühte Veröffentlichung wird in dem Fall aber nicht mehr erwartet.

Downloads

-

Linux Kernel Download

4,8 SterneDer Linux Kernel ist die Grundlage aller Linux-Distributionen wie z. B. Ubuntu oder Fedora.

- Version 6.8.8, Linux

- Version 6.6.29, Linux