Hallo zusammen,

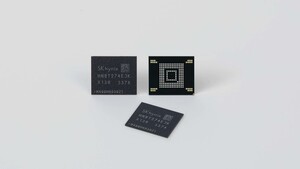

ich habe ein Solidigm P44 Pro in meinem Thinkpad T14s G3 AMD.

Laut Datenblatt wird AES + TCG Pyrite 2.01 unterstützt.

Ich bin mir nun nicht sicher wie ich die Verschlüsselung aktiviere und ob meine Daten überhaupt richtig verschlüsselt (d.h. ohne Passwort nicht erreichbar) werden?

Mein Ziel ist es, meine Daten bei einem Diebstahl oder Verlust des Laptops zu sichern.

Danke!

Edit:

Laut dem sedutil unter Linux scheint allerdings auch OPAL 2 unterstützt zu sein?!?!

ich habe ein Solidigm P44 Pro in meinem Thinkpad T14s G3 AMD.

Laut Datenblatt wird AES + TCG Pyrite 2.01 unterstützt.

Ich bin mir nun nicht sicher wie ich die Verschlüsselung aktiviere und ob meine Daten überhaupt richtig verschlüsselt (d.h. ohne Passwort nicht erreichbar) werden?

Mein Ziel ist es, meine Daten bei einem Diebstahl oder Verlust des Laptops zu sichern.

Danke!

Edit:

Laut dem sedutil unter Linux scheint allerdings auch OPAL 2 unterstützt zu sein?!?!

sudo sedutil-cli --scan

Scanning for Opal compliant disks

/dev/nvme0 2 SOLIDIGM SSDPFKKxxxx 001C

No more disks present ending scan

Zuletzt bearbeitet: