jensxp

Commander

- Registriert

- März 2005

- Beiträge

- 2.587

Hallo Leute,

ich hatte ja schon ein paar Tage Eindringversuche auf meiner Box, s. HIER.

Was soll ich sagen, heute war großes Kino. Ich dachte erst, das sich eine meiner FB verabschiedet (habe mehrer hier im Haus als mesh-repeater und LAN-switch), und dachte auch, ich hätte die defekte Box gefunden. Als dann "irgendwie das wlan nicht richtig ging" bin ich dann nochmal dran, und offenbar war jemand auf meiner FB.

Jetzt, nach 5h habe ich ein "Notsystem" laufen, den originalen Router von VF, und eine 4040 dahinter. Keine Portfreigaben und gar nichts, erstmal nur Internet und Email.

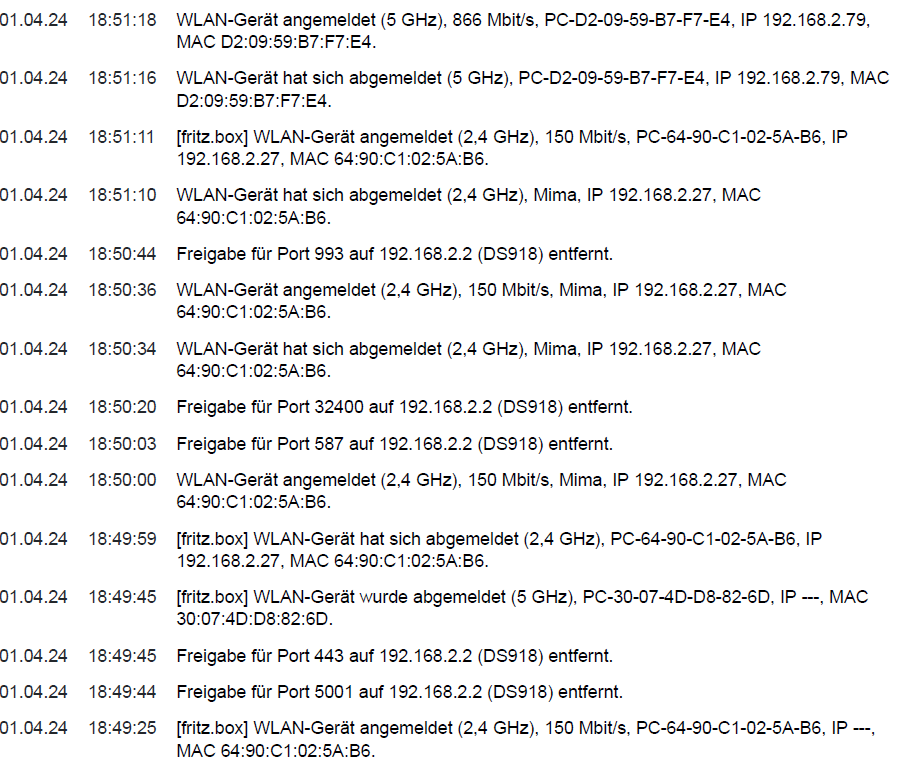

Auffälligkeiten waren zig An- und Abmeldungen im WLAN, von allen möglichen Geräten, insb. der Saugroboter im Wohnzimmer, dann sehe ich in den Ereignissen, dass Freigaben auf meiner FB6660 entfernt wurden (das war ich definitiv nicht), und am Ende war sogar das Fritzbox-Passwort nicht mehr gültig!

So sah der Spuk (auszugsweise) aus

Tja, jetzt bin ich offen gesagt etwas ratlos. Die FB6660 habe ich erstmal aus dem Verkehr gezogen. Eine Recovery-Flash-Datei gibt es für die 6660 nicht. Ich habe auch mal alle Geräte in meinem my-fritz-account gelöscht.

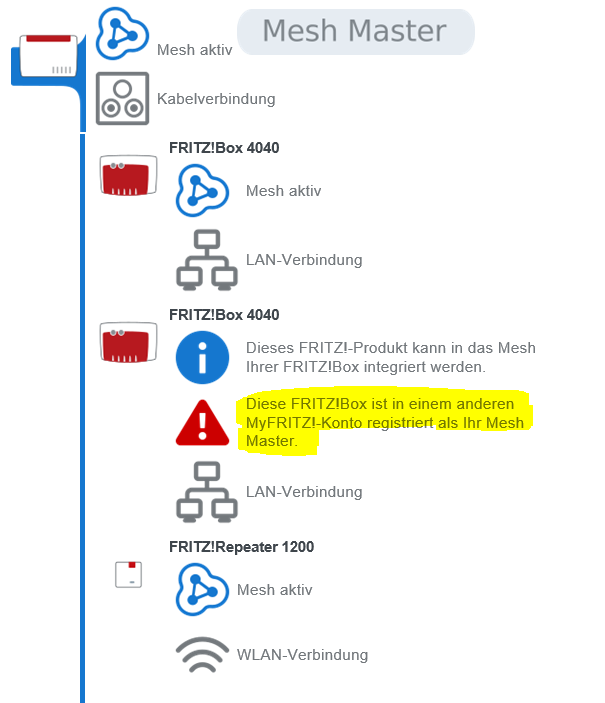

Ach, auch so eine Meldung heute: Nachdem ich die vermeintlich defekte 4040 gegen eine Ersatzbox getauscht hatte, kam abends eine Email von my-fritz:

Ob ich die mal mit einem anderen account registriert habe oder so, keine Ahnung. Die flashe ich morgen mal.

Fakt ist: Ich bin völlig durch den Wind, und weiß noch gar nicht so recht, was ich nun machen soll. Ich Vollpfosten habe noch eine Ersatz-6660 lahmgelegt, weil ich diese hinter den VF-Router einfach als meshmaster laufen lassen wollte, und hierbei habe ich den DHCP-Server ausgeschaltet, offenbar etwas falsch gemacht, und nun komme ich nicht auf die Box. Was brauche ich zum resetten? Ein altes Telefon mit TAE-Stecker. Was hat kein Mensch mehr im Jahr 2024 ....

Ich sag euch, meine Nerven liegen blank.

ich hatte ja schon ein paar Tage Eindringversuche auf meiner Box, s. HIER.

Was soll ich sagen, heute war großes Kino. Ich dachte erst, das sich eine meiner FB verabschiedet (habe mehrer hier im Haus als mesh-repeater und LAN-switch), und dachte auch, ich hätte die defekte Box gefunden. Als dann "irgendwie das wlan nicht richtig ging" bin ich dann nochmal dran, und offenbar war jemand auf meiner FB.

Jetzt, nach 5h habe ich ein "Notsystem" laufen, den originalen Router von VF, und eine 4040 dahinter. Keine Portfreigaben und gar nichts, erstmal nur Internet und Email.

Auffälligkeiten waren zig An- und Abmeldungen im WLAN, von allen möglichen Geräten, insb. der Saugroboter im Wohnzimmer, dann sehe ich in den Ereignissen, dass Freigaben auf meiner FB6660 entfernt wurden (das war ich definitiv nicht), und am Ende war sogar das Fritzbox-Passwort nicht mehr gültig!

So sah der Spuk (auszugsweise) aus

Tja, jetzt bin ich offen gesagt etwas ratlos. Die FB6660 habe ich erstmal aus dem Verkehr gezogen. Eine Recovery-Flash-Datei gibt es für die 6660 nicht. Ich habe auch mal alle Geräte in meinem my-fritz-account gelöscht.

Ach, auch so eine Meldung heute: Nachdem ich die vermeintlich defekte 4040 gegen eine Ersatzbox getauscht hatte, kam abends eine Email von my-fritz:

Ob ich die mal mit einem anderen account registriert habe oder so, keine Ahnung. Die flashe ich morgen mal.

Fakt ist: Ich bin völlig durch den Wind, und weiß noch gar nicht so recht, was ich nun machen soll. Ich Vollpfosten habe noch eine Ersatz-6660 lahmgelegt, weil ich diese hinter den VF-Router einfach als meshmaster laufen lassen wollte, und hierbei habe ich den DHCP-Server ausgeschaltet, offenbar etwas falsch gemacht, und nun komme ich nicht auf die Box. Was brauche ich zum resetten? Ein altes Telefon mit TAE-Stecker. Was hat kein Mensch mehr im Jahr 2024 ....

Ich sag euch, meine Nerven liegen blank.