D

DecentMan

Gast

Hallo,

ich habe seit ein paar Wochen einen gemieteten V-Server bei Strato mit Windows Server 2012 R2.

Soweit bin ich ja recht zufrieden. Allerdings stelle ich in den letzten paar Tagen ständige Angriffsversuche fest.

Entweder wird versucht, sich Zugang über das Adminkonto zu verschaffen oder aber mein Mailserver soll als

SPAM-Schleuder missbraucht werden.

Bisher konnte ich die Versuche alle im Keim ersticken, weil ich den Server zuallererst einmal "gehärtet" habe,

bevor ich ihn produktiv in Betrieb nahm.

Zum Beispiel habe ich das Administrator-Konto umbenannt, den Remoteport in der Registry geändert, alle

unnötigen Dienste deaktiviert und nur die Ports in der Firewall geöffnet, die ich auch wirklich benötigte.

Außerdem hat das Passwort momentan 26 Zeichen...

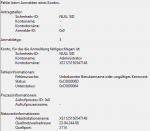

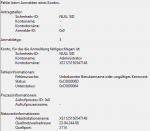

Hier sind Grafiken eines aktuellen Hackingversuchs:

Wie man erkennen kann, wird gezielt das Admin-Konto angegriffen, was ja eigentlich auch normal ist.

Was würdet ihr tun, wenn ihr so ein Verhalten feststellt?

Vielleicht gibt es ja etwas, was ich noch nicht kenne oder bisher übersehen habe.

Ich meine, dass ich ja das Nötigste getan habe, um mein System sauber zu halten und werte

täglich mehrmals alle wichtigen Logs aus, prüfe Dienste, Konten, etc.

Natürlich ist mir bewusst, dass ich damit nicht alleine bin. Solche Versuche sind ja leider die Regel...

Vielen Dank im Voraus für die Hilfe!

ich habe seit ein paar Wochen einen gemieteten V-Server bei Strato mit Windows Server 2012 R2.

Soweit bin ich ja recht zufrieden. Allerdings stelle ich in den letzten paar Tagen ständige Angriffsversuche fest.

Entweder wird versucht, sich Zugang über das Adminkonto zu verschaffen oder aber mein Mailserver soll als

SPAM-Schleuder missbraucht werden.

Bisher konnte ich die Versuche alle im Keim ersticken, weil ich den Server zuallererst einmal "gehärtet" habe,

bevor ich ihn produktiv in Betrieb nahm.

Zum Beispiel habe ich das Administrator-Konto umbenannt, den Remoteport in der Registry geändert, alle

unnötigen Dienste deaktiviert und nur die Ports in der Firewall geöffnet, die ich auch wirklich benötigte.

Außerdem hat das Passwort momentan 26 Zeichen...

Hier sind Grafiken eines aktuellen Hackingversuchs:

Wie man erkennen kann, wird gezielt das Admin-Konto angegriffen, was ja eigentlich auch normal ist.

Was würdet ihr tun, wenn ihr so ein Verhalten feststellt?

Vielleicht gibt es ja etwas, was ich noch nicht kenne oder bisher übersehen habe.

Ich meine, dass ich ja das Nötigste getan habe, um mein System sauber zu halten und werte

täglich mehrmals alle wichtigen Logs aus, prüfe Dienste, Konten, etc.

Natürlich ist mir bewusst, dass ich damit nicht alleine bin. Solche Versuche sind ja leider die Regel...

Vielen Dank im Voraus für die Hilfe!