Hallo!

DNSSEC ist gerade in aller Munde und nachdem es für praktisch alle Auswirkungen hatte, frage ich mich, ob mein Verständnis davon überhaupt richtig ist.

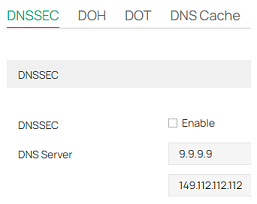

Ich dachte bisher, DNSSEC muss extra aktiviert werden, weil es ja im Grunde optional ist, weshalb mein Router auch eine eigene Option dafür neben bzw. statt DoH und DoT hat:

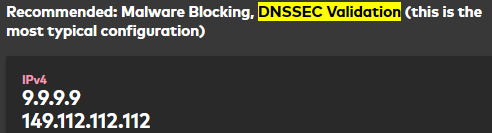

Quad9 & Co. geben jedenfalls an, sie validieren es, und ich würde meinen, einfach durch Verwendung ihrer Standard-IP als DNS:

Jetzt frage ich mich, ob ich all die Zeit am Router unnötig doppelt validieren ließ, wenn es der DNS-Provider im Hintergrund tut!?

Danke schon mal für die Erläuterung! :-)

DNSSEC ist gerade in aller Munde und nachdem es für praktisch alle Auswirkungen hatte, frage ich mich, ob mein Verständnis davon überhaupt richtig ist.

Ich dachte bisher, DNSSEC muss extra aktiviert werden, weil es ja im Grunde optional ist, weshalb mein Router auch eine eigene Option dafür neben bzw. statt DoH und DoT hat:

Quad9 & Co. geben jedenfalls an, sie validieren es, und ich würde meinen, einfach durch Verwendung ihrer Standard-IP als DNS:

Jetzt frage ich mich, ob ich all die Zeit am Router unnötig doppelt validieren ließ, wenn es der DNS-Provider im Hintergrund tut!?

Danke schon mal für die Erläuterung! :-)