G

Guru-Meditation

Gast

Moin

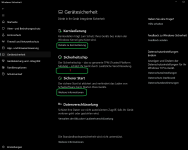

Auf einem Rehner auf dem vorhin die aktuellesten Windows-Updates geladen wurden, gibt es auf einmal den folgenden Fehler...

Installiert wurde...

2025-10 Kumulatives Update für Windows 11 Version 24H2 für x64-basierte Systeme (KB5066835) (26100.6899)

2025-10 Kumulatives Update für .NET Framework 3.5 und 4.8.1 für Windows 11, version 24H2 für x64 (KB5066131)

Ich habe bei Google nichts zu dem Fehler gefunden..

Windows verhält sich normal, im Zuverlässigkeitsverlauf gibt es keine Einträge..sfc usw. findet nichts..ich gehe davon aus das es wohl mit dem Update KB5066835 zusammnhängt denn diesen Fehler habe ich vorher nicht gesehen..

Rechner ist voll Windows 11 kompatibel und wurde vor Monaten automatisch von Windows Update aktualisiert.

Eventuell weiß ja jemand was dieser Eintrag zu bedeuten hat.

P.S.

Hier auch der get-tpm output..

Auf einem Rehner auf dem vorhin die aktuellesten Windows-Updates geladen wurden, gibt es auf einmal den folgenden Fehler...

Installiert wurde...

2025-10 Kumulatives Update für Windows 11 Version 24H2 für x64-basierte Systeme (KB5066835) (26100.6899)

2025-10 Kumulatives Update für .NET Framework 3.5 und 4.8.1 für Windows 11, version 24H2 für x64 (KB5066131)

Ich habe bei Google nichts zu dem Fehler gefunden..

Windows verhält sich normal, im Zuverlässigkeitsverlauf gibt es keine Einträge..sfc usw. findet nichts..ich gehe davon aus das es wohl mit dem Update KB5066835 zusammnhängt denn diesen Fehler habe ich vorher nicht gesehen..

Rechner ist voll Windows 11 kompatibel und wurde vor Monaten automatisch von Windows Update aktualisiert.

Eventuell weiß ja jemand was dieser Eintrag zu bedeuten hat.

P.S.

Hier auch der get-tpm output..

Zuletzt bearbeitet von einem Moderator: