Mit Client ist der Schulrechner gemeint, aber darauf ist das ja nicht möglich0x8100 schrieb:

- auf dem client

ssh -i /pfad/zu/private_key -L 1234:127.0.0.1:3389 user@foo.dyndns.netoder putty verwenden, um einen tunnel zu erstellen, der port 3389 auf dem windows-pc auf der lokalen maschine 1234 verfügbar macht - dabei den private key vom anfang verwenden (putty -> ppk, openssh -> exportierter key)- rdp auf dem client starten und auf 127.0.0.1:1234 verbinden, ssh leitet das zum windows-pc weiter.

Du verwendest einen veralteten Browser. Es ist möglich, dass diese oder andere Websites nicht korrekt angezeigt werden.

Du solltest ein Upgrade durchführen oder einen alternativen Browser verwenden.

Du solltest ein Upgrade durchführen oder einen alternativen Browser verwenden.

Remote-Desktop Zugriff von außerhalb in die Virtuelle Maschine über eine SSH verschlüsselung

- Ersteller Jawad1231

- Erstellt am

Renegade334

Lt. Commander

- Registriert

- Okt. 2016

- Beiträge

- 1.689

Der SSH Server ist quasi dein Knotenpunkt. Den installierst du zuhause und machst ihn von außen erreichbar.

Der Port an sich ist dabei egal, aber Port 22 würde ich extern nicht nutzen, weil da viele Zugriffsversuche kommen werden.

Putty ohne einen SSH Server bringt dir nichts. Putty verbindet sich mit deinem SSH Server und baut, danach einen Tunnel. Der Tunnel hat aber dann nichts mit den SSH Ports zu tun.

Der Tunnel öffnet einen Port auf dem PC wo dein Putty läuft zu einem Ziel (Adresse und Port) das du beim Start des Tunnels festlegst. Damit kann der PC auf dem Putty den Tunnel startet einfach auf sich selber (localhost) zugreifen und wenn der Tunnelport angesprochen wird werden die Verbindungen von Putty über den SSH Server an das im Tunnel eingetragene Ziel weitergeleitet.

Du nutzt Putty und SSH also wie eine Direktverbindung zu dem PC auf dem der SSH Server läuft und von dort aus geht die Verbindung dann ganz normal unverschlüsselt zu deinem Ziel.

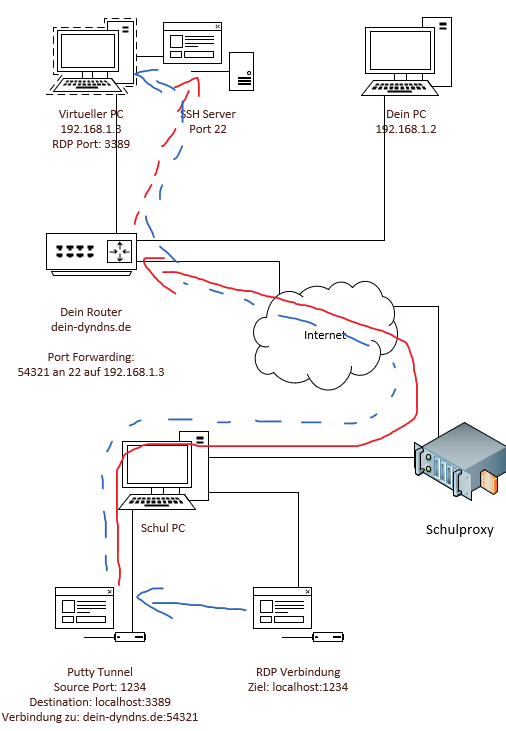

Vielleicht hilft dir das ja etwas beim Verständnis.

Das rote ist der Tunnel den du aufbaust.

Das blaue ist die RDP Verbindung.

Gestrichelt ist in dem Fall wenn etwas automatisch weitergeleitet wird, sei es durch Port Forwarding oder den Tunnel.

Anmerkung: localhost:3389 im Putty Tunnel darf auch 192.168.1.3:3389 sein. Localhost ist in dem Fall der PC auf dem der SSH Server läuft. Oder wenn du auf deinen normalen PC willst wählst du 192.168.1.2:3389 aus.

Natürlich sind das nur Beispiele die du auf dein Subnetz anpassen musst.

Der Port an sich ist dabei egal, aber Port 22 würde ich extern nicht nutzen, weil da viele Zugriffsversuche kommen werden.

Putty ohne einen SSH Server bringt dir nichts. Putty verbindet sich mit deinem SSH Server und baut, danach einen Tunnel. Der Tunnel hat aber dann nichts mit den SSH Ports zu tun.

Der Tunnel öffnet einen Port auf dem PC wo dein Putty läuft zu einem Ziel (Adresse und Port) das du beim Start des Tunnels festlegst. Damit kann der PC auf dem Putty den Tunnel startet einfach auf sich selber (localhost) zugreifen und wenn der Tunnelport angesprochen wird werden die Verbindungen von Putty über den SSH Server an das im Tunnel eingetragene Ziel weitergeleitet.

Du nutzt Putty und SSH also wie eine Direktverbindung zu dem PC auf dem der SSH Server läuft und von dort aus geht die Verbindung dann ganz normal unverschlüsselt zu deinem Ziel.

Vielleicht hilft dir das ja etwas beim Verständnis.

Das rote ist der Tunnel den du aufbaust.

Das blaue ist die RDP Verbindung.

Gestrichelt ist in dem Fall wenn etwas automatisch weitergeleitet wird, sei es durch Port Forwarding oder den Tunnel.

Anmerkung: localhost:3389 im Putty Tunnel darf auch 192.168.1.3:3389 sein. Localhost ist in dem Fall der PC auf dem der SSH Server läuft. Oder wenn du auf deinen normalen PC willst wählst du 192.168.1.2:3389 aus.

Natürlich sind das nur Beispiele die du auf dein Subnetz anpassen musst.

@0x8100

Wenn ich einen Privaten Schlüssel erstelle, kann ich diesen in ppk Format abspeichern und in Ordner xy tun, der Public Key hingegen lässt sich nicht in ppk Format abspeichern ist das normal?

Danke Reni für die Skizze, hat für das Verdächtnis gut geholfen

Wenn man Remote-Desktop über Port-Forwarding durchführt, ohne die Verbindung zu verschlüsseln, ist das ja laut vielen unsicher, aber ein Hacker muss ja trotzdem den Benutzernamen und Passwort wissen bzw knacken oder etwa nicht?

Wenn ich einen Privaten Schlüssel erstelle, kann ich diesen in ppk Format abspeichern und in Ordner xy tun, der Public Key hingegen lässt sich nicht in ppk Format abspeichern ist das normal?

Danke Reni für die Skizze, hat für das Verdächtnis gut geholfen

Wenn man Remote-Desktop über Port-Forwarding durchführt, ohne die Verbindung zu verschlüsseln, ist das ja laut vielen unsicher, aber ein Hacker muss ja trotzdem den Benutzernamen und Passwort wissen bzw knacken oder etwa nicht?

Genau das habe ich benutzt. Hat komischerweise gerade geklappt.0x8100 schrieb:du hast das benutzt? dann ist der key im ppk format.

Renegade334

Lt. Commander

- Registriert

- Okt. 2016

- Beiträge

- 1.689

Je nachdem was die PCs aushandeln werden dabei aber Hashes übertragen, die man je nach Art mit Tabellen relativ gut in ein Passwort übersetzen kann. Aber ob bei RDP zwischen Schul-PC und deinem ein Kerberos Ticket oder etwas leicht mitlesbares übertragen wird geht in dem Fall zu weit.Jawad1231 schrieb:Wenn man Remote-Desktop über Port-Forwarding durchführt, ohne die Verbindung zu verschlüsseln, ist das ja laut vielen unsicher, aber ein Hacker muss ja trotzdem den Benutzernamen und Passwort wissen bzw knacken oder etwa nicht?

Ich vermute allerdings, dass eine direkte RDP Verbindung am Schulproxy blockiert wird und du erst gar keine Verbindung bekommen würdest. Über einen SSH Tunnel stehen die Chancen schon etwas besser. Falls das auch nicht hilft könntest du noch versuchen Port 443 zu nutzen (der ist normal für https). Manche Proxy Server lassen sich damit überreden die Verbindung zuzulassen.

Und die sauberste (aber vermutlich aufwendigste) Lösung ist halt das RDP Gateway, da das über https läuft und sich die Verbindung oberflächlich nicht von einem Webaufruf unterscheidet.

Wenn du deinen SSH Server eingerichtet hast kannst du z.B. auf deinem PC mit Putty versuchen einen Tunnel zu deinem virtuellen PC aufzubauen (192.168.1.3:22 statt dein-dyndns.de:54321) und dich dann wie später auf dem Schul-PC auf localhost:1234 verbinden um zu testen ob das funktioniert.

Wenn das soweit geht, dann kannst du als nächstes den Tunnel nach dein-dyndns.de:54321 öffnen und das ganze noch einmal testen. Wenn du alles richtig gemacht hast, sollte es noch immer funktionieren.

Wenn es danach in der Schule nicht läuft, wird da vermutlich etwas blockiert