Ghost_Rider_R

Lieutenant

- Registriert

- Nov. 2009

- Beiträge

- 800

Hallo zusammen,

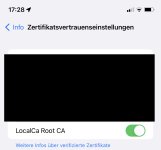

kann mir jemand sagen, wie ich ein iOS (iPhone) Gerät mit meinem Windows Server 2022 RRAS IKEv2-VPN verbinden kann? Es gibt hier auch sowas wie Entfernte ID und Lokale ID, da weiß ich aber nicht, was da rein muss.

Unter Windows kann ich mich mit dem VPN-Server mittlerweile verbinden, da gibt es aber auch nur die Angabe Benutzername + Passwort (in meinem Fall).

Ich habe in entfernte ID einfach mal den Servernamen und einmal den externen Host-Namen eingegeben, aber er sagt immer ,,User Authentication failed."

Hat da jemand ne Idee?

LG Ghost

kann mir jemand sagen, wie ich ein iOS (iPhone) Gerät mit meinem Windows Server 2022 RRAS IKEv2-VPN verbinden kann? Es gibt hier auch sowas wie Entfernte ID und Lokale ID, da weiß ich aber nicht, was da rein muss.

Unter Windows kann ich mich mit dem VPN-Server mittlerweile verbinden, da gibt es aber auch nur die Angabe Benutzername + Passwort (in meinem Fall).

Ich habe in entfernte ID einfach mal den Servernamen und einmal den externen Host-Namen eingegeben, aber er sagt immer ,,User Authentication failed."

Hat da jemand ne Idee?

LG Ghost