Tor Browser Download

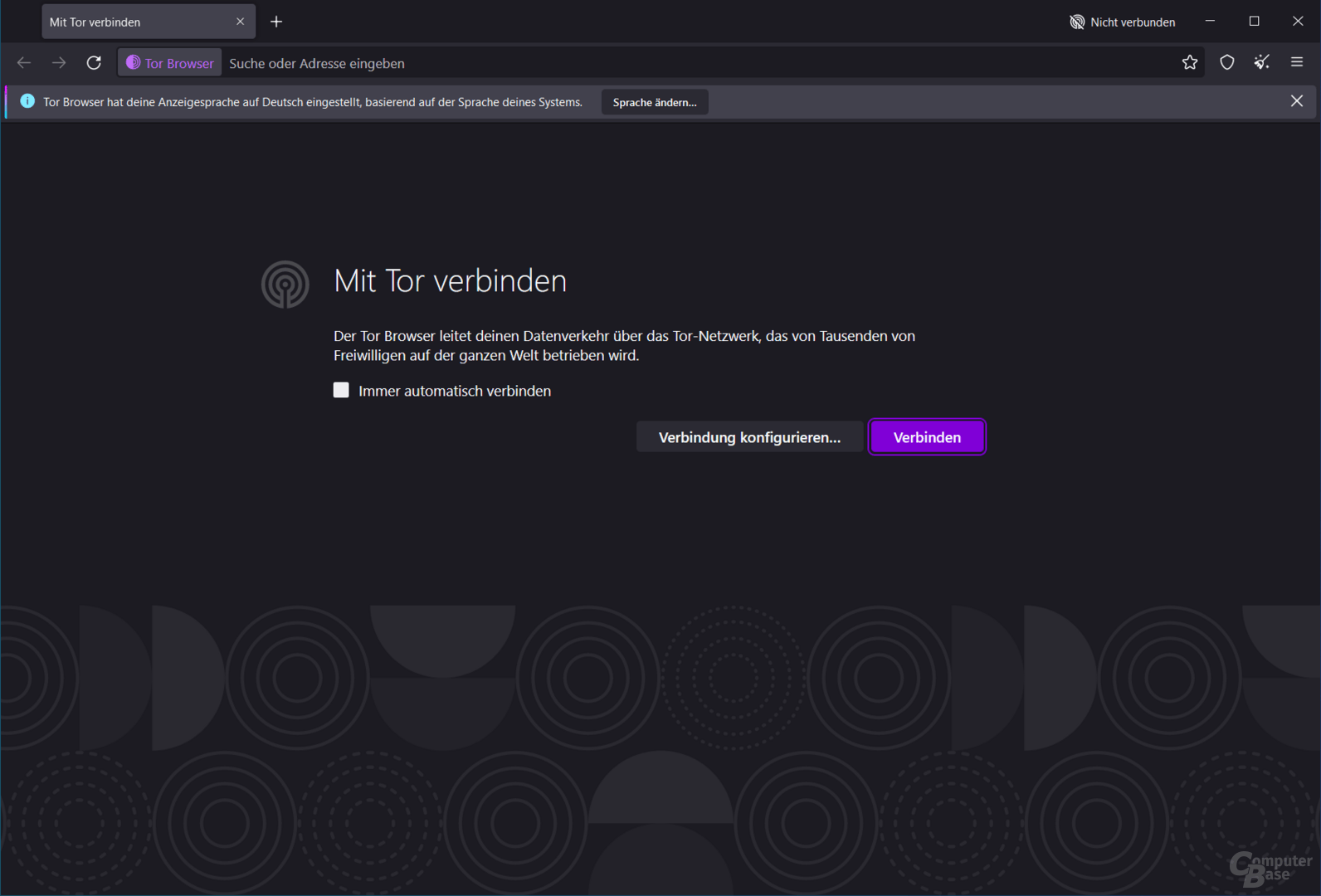

Der Tor Browser besteht aus dem Tor-Client und einem modifizierten Mozilla Firefox. Der Tor-Client verbindet sich mit dem Tor-Netzwerk, das den Datenverkehr durch mehrere ständig wechselnde Proxy-Server schleust (Onion-Routing). So bleibt aufgerufenen Websites die eigene IP-Adresse verborgen und man kann anonym surfen.

Dieses praktische Bundle erlaubt es somit auch Laien ohne tiefergehende technische Kenntnisse, das Internet anonym zu nutzen. Bei Nutzung des enthaltenen Firefox-Browsers sind Konfigurationsfehler, welche die Anonymität beeinträchtigen könnten, praktisch ausgeschlossen.

Abgesehen davon, dass man mit dem Tor-Browser anonym surfen kann, ermöglicht der Tor-Browser auch den Zugriff auf sogenannte versteckte Dienste („Hidden Services“ bzw. „Tor Onion Services“), bei denen nicht nur der Website-Nutzer, sondern auch der Website-Betreiber anonym bleiben möchte. Diese Dienste nutzen die Top-Level-Domain „.onion“, sind in der Regel ausschließlich via Tor erreichbar und sind wesentlicher Bestandteil des sogenannten Darknet.

Nachteile bei Nutzung von Tor sind prinzipbedingt niedrigere Datenraten und eine höhere Paketumlaufzeit (RTT, „Ping“). Zudem bringen manche Websites den IP-Adressen bekannter Tor-Exit-Nodes wenig Vertrauen entgegen, so dass man eventuell vermehrt Captcha lösen muss.

Da Tor auf TCP-Ebene arbeitet, kann es nicht nur die Nutzung des Web (also die Protokolle HTTP und HTTPS) anonymisieren, sondern kann auch für andere Anwendungen wie zum Beispiel IRC oder SSH genutzt werden.

Eine Schwachstelle des Tor-Netzwerks ist, dass ein Angreifer eine Verbindung aufdecken kann, falls er sowohl deren Eingangs- als auch deren Ausgangsknoten kontrolliert – unabhängig von der Anzahl dazwischenliegender Knoten ist das per Korrelation von Paketgrößen und Zeitstempeln möglich. Würde der Tor-Client also für jede Verbindung – und somit potenziell alle paar Sekunden oder Minuten – einen neuen Eingangsknoten auswählen, wäre es unvermeidbar, irgendwann auf eine Kombination aus Eingangs- und Ausgangsknoten zu stoßen, die beide von demselben Angreifer kontrolliert werden. Um dieses Angriffsszenario zu erschweren, behält der Tor-Client einmal ausgewählte Eingangsknoten über mehrere Wochen bei – diese Eingangsknoten werden als „Entry Guards“ bezeichnet.

Mehr Infos: Website

Weitere Browser-Downloads

-

Mozilla Firefox

4,7 SterneFirefox ist ein freier Browser der gemeinnützigen Mozilla Foundation mit vielen Erweiterungen.

- Version 151.0.1 Deutsch

- Version 152.0 Beta 2 Deutsch

- +2 weitere

-

Microsoft Edge

3,3 SterneDer Nachfolger des alten Microsoft Edge nun auf Chromium-Basis für Windows, Linux und macOS.

- Version 148.0.3967.83 Deutsch

-

Opera

3,5 SterneOpera ist ein Browser, der auf Chromium basiert und jenen um weitere Features ergänzt.

- Version 131.0.5877.97 Deutsch

-

Vivaldi

4,6 SterneVivaldi ist ein Browser auf Basis von Chromium, der von ehemaligen Opera-Mitarbeitern entwickelt wird.

- Version 8.0 Build 4033.28 Deutsch

-

Google Chrome

3,0 SterneGoogle Chrome ist der meistgenutzte Browser, bietet aber keinen nennenswerten Tracking-Schutz.

- Version 148.0.7778.178/179 Deutsch

- Version 149.0.7827.22 Beta Deutsch

- Version 109.0.5414.120 Deutsch