- Registriert

- Juli 2010

- Beiträge

- 14.501

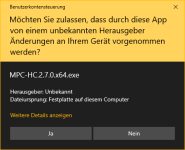

Die offizielle Webseite von CPUID wurde manipuliert, um mit Malware verseuchte Software statt der Tools CPU-Z und HWMonitor zu verteilen. Das hat der Entwickler nach Berichten inzwischen bestätigt. Wer zwischen dem 9. und 10. April dort Software heruntergeladen hat, muss aufpassen. Jetzt sei das Sicherheitsleck geschlossen.

Zur News: CPU-Z und HWMonitor: Entwickler bestätigt Angriff auf Website

Zur News: CPU-Z und HWMonitor: Entwickler bestätigt Angriff auf Website