Woodz

Lieutenant

- Registriert

- Apr. 2009

- Beiträge

- 722

Hallo.

Ich versuche eine Datei automatisch von einem Server auf einen anderen Server mittels scp zu übertragen. Damit bei der anfallenden Passwortabfrage das Passwort übergeben wird nutze ich sshpass:

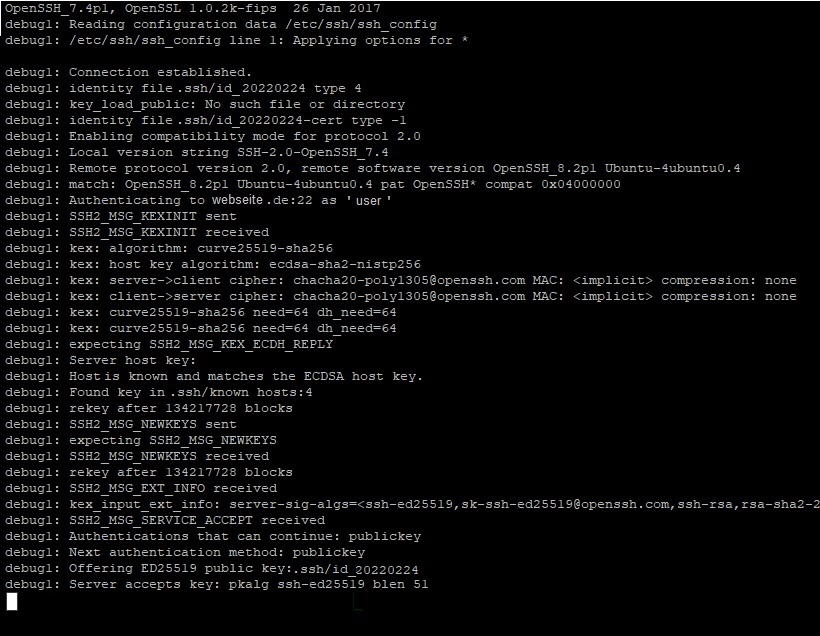

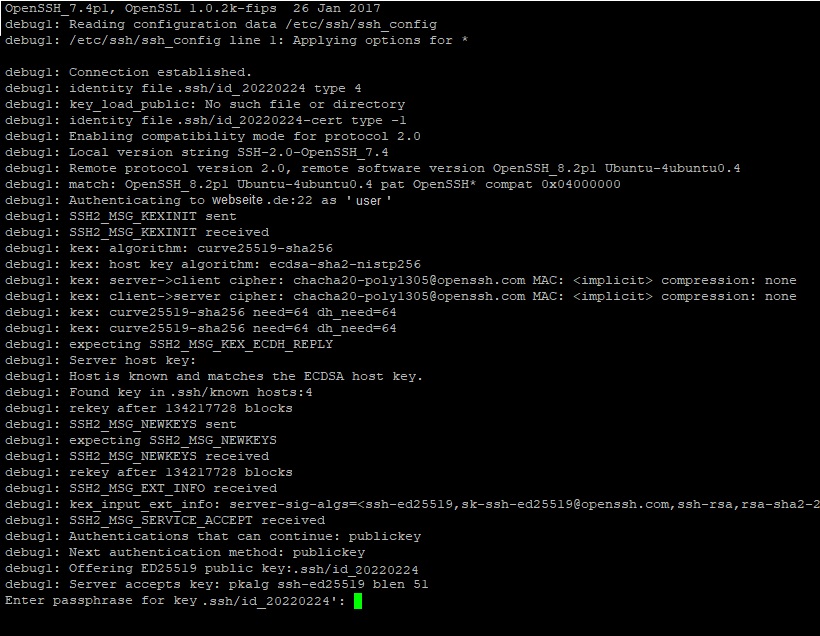

Wenn ich den Befehl so eingebe, bleibt der Vorgang, wie im Bild zu sehen, einfach stehen.

gebe ich allerdings den Befehl ohne sshpass ein, wird wie gewohnt nach dem Passwort gefragt und danach der Transfer gestartet.

Ich habe auch schon einen neuen key erstellt und die Firewall geprüft. Alles ohne Erfolg.

Ich hoffe Ihr könnt mit den spärlichen Infos was anfangen.

beste Grüße

Ich versuche eine Datei automatisch von einem Server auf einen anderen Server mittels scp zu übertragen. Damit bei der anfallenden Passwortabfrage das Passwort übergeben wird nutze ich sshpass:

sshpass -p 'passwort' scp -v -i .ssh/id_20220224 data.tar.gz user@webseite.de:/data.tar.gzWenn ich den Befehl so eingebe, bleibt der Vorgang, wie im Bild zu sehen, einfach stehen.

gebe ich allerdings den Befehl ohne sshpass ein, wird wie gewohnt nach dem Passwort gefragt und danach der Transfer gestartet.

scp -v -i .ssh/id_20220224 data.tar.gz user@webseite.de:/data.tar.gzIch habe auch schon einen neuen key erstellt und die Firewall geprüft. Alles ohne Erfolg.

Ich hoffe Ihr könnt mit den spärlichen Infos was anfangen.

beste Grüße