Sicherheitslücke Spectre: Reboot-Problem nach BIOS-Update, neue Microcodes

Intel hat Berichte von Anwendern, denen zufolge PCs mit BIOS-Update gegen Spectre häufiger unbeabsichtigt neu starten, bestätigt. Vor einer Woche wurden in diesem Zusammenhang noch ausschließlich Haswell und Broadwell genannt, aber auch Ivy Bridge, Sandy Bridge, Skylake und Kaby Lake sind „in einigen Konfigurationen“ betroffen.

Intel konnte das Problem mittlerweile nachstellen und habe bereits Fortschritte dabei gemacht, die Ursache zu isolieren. Sicher ist man sich aber offensichtlich noch nicht, denn in der nächsten Woche sollen Hersteller vorerst nur neuen Beta-Microcode zum Testen erhalten.

Updates trotz Problemen weiter ausliefern

Hersteller haben bereits zahlreiche BIOS-Updates gegen Spectre für Mainboards oder Firmware-Updates für Notebooks und Komplettsysteme gegen Spectre herausgegeben. Zurückziehen sollen sie sie aber nicht. Trotz der Probleme rät Intel allen Herstellern dazu, diese Updates auch weiterhin auszuliefern: Sicherheit geht vor Stabilität. Parallel sollen sich die Partner am Beta-Test des neuen Codes beteiligen.

Intel recommends that these partners, at their discretion, continue development and release of updates with existing microcode to provide protection against these exploits, understanding that the current versions may introduce issues such as reboot in some configurations

We further recommend that OEMs, Cloud service providers, system manufacturers and software vendors begin evaluation of Intel beta microcode update releases in anticipation of definitive root cause and subsequent production releases suitable for end users

Benchmarks von Intel für Datenzentren

Der Bestätigung der Probleme hat Intel erstmals auch eigene Benchmarks zu den Auswirkungen der Maßnahmen gegen die Sicherheitslücken Meltdown und Spectre in Datenzentren beigefügt. Sie bestätigen, dass derartige Einrichtungen insbesondere von der deutlich reduzierten I/O-Leistung beim Zugriff auf Massenspeicher betroffen sind. Beim wahlfreien Schreiben und Lesen kleiner Dateien im Benchmark Flexible IO Tester gehe die Leistung um bis zu 18 Prozent zurück, während die CPU-Auslastung gleichzeitig ansteige.

Am Abend hat Intel in einem Update bestätigt, dass die Ursache für den Fehler auf Broadwell- und Haswell-Plattformen gefunden wurde und seit dem Wochenende die ersten Beta-Updates an Partner in der Industrie ausgeliefert werden. Damit soll zeitnah eine finale Lösung möglich gemacht werden, denn die bisherigen, fehlerhaften Patches sollen die Partner nicht mehr verwenden, schreibt Intel. Wann die finalen Fixes allerdings zur Verfügung stehen, sagt Intel heute noch nicht.

Für den ersten NUC auf Basis von Apollo Lake und die Compute Card hat Intel zum Ende der letzten Woche die ersten neuen Microcodes ausgerollt. Diese sind nun die ersten, weil eben dort bereits ein fehlerhaftes BIOS veröffentlicht und später zurückgezogen wurde. Ansonsten ist insbesondere die NUC-Übersichtsseite zu den Updates noch extrem übersichtlich, 90 Prozent sind im Status TBD (to be defined) – sie kommen irgendwann.

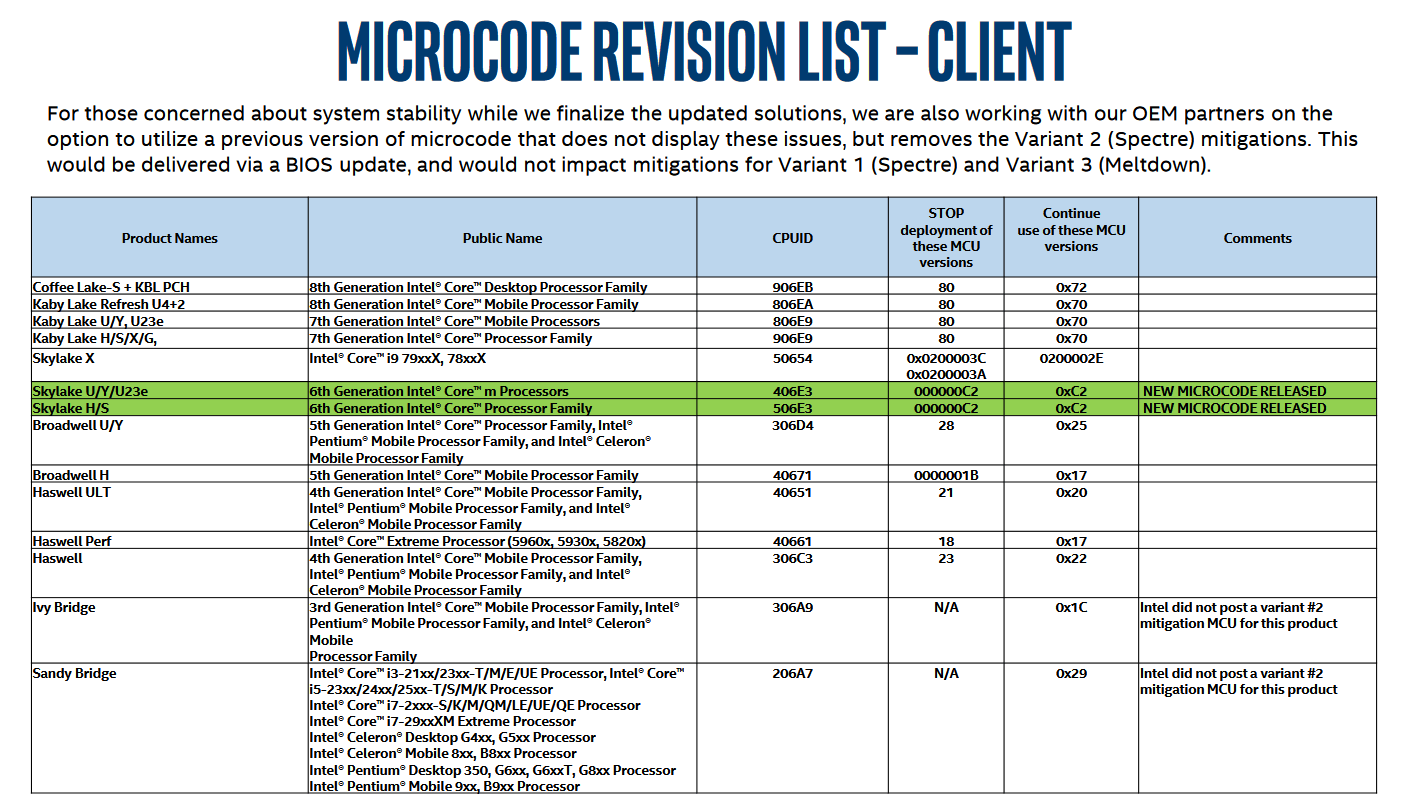

Intel hat nun die ersten aktualisierten Microcodes für Partner bereitgestellt. Diese sind bisher aber nur für Skylake-Systeme vorgesehen, von Notebook-CPUs bis zu Desktop-Lösungen. Weitere sind aktuell im Beta-Status verteilt worden und sollen in Kürze folgen.

Downloads

-

InSpectre Download [Archiviert]

3,5 SterneInSpectre prüft Windows-PCs auf die CPU-Sicherheitslücken Spectre und Meltdown.

- Version #8