Sicherheitslücken: OpenBSD warnt massiv vor Intels Hyper-Threading (SMT)

Bereits vor zwei Monaten hatte OpenBSD zur Deaktivierung von Intels SMT alias Hyper-Threading aufgerufen, da dieses in Zusammenhang mit den Sicherheitslücken stehe. Jetzt wiederholen die Entwickler diese Aussage aufs Deutlichste, denn sie rechnen mit vielen weiteren Problemen, die genau „an der Stelle“ zu finden sind.

DISABLE HYPERTHREADING ON ALL YOUR INTEL MACHINES IN THE BIOS.

Klarer konnte sich Theo de Raadt als einer der Mitbegründer von OpenBSD auch am gestrigen Tage kaum ausdrücken. In seinen Ausführungen, die er in einer Mailing-Liste niederschrieb, geht er noch ein wenig weiter ins Detail. Laut seiner Erkenntnis ist die Technik des Simultaneous Multithreading (SMT), oder laut Intels Marketing-Bezeichnung Hyper-Threading, „grundlegend defekt“. Denn die Teilung der Ressourcen in den zwei Threads aus einem Kern, lassen viele Sicherheitsvorkehrungen, die eigentlich für die Prozessorkerne in Betrieb sind, nicht greifen und deshalb leicht umgehen.

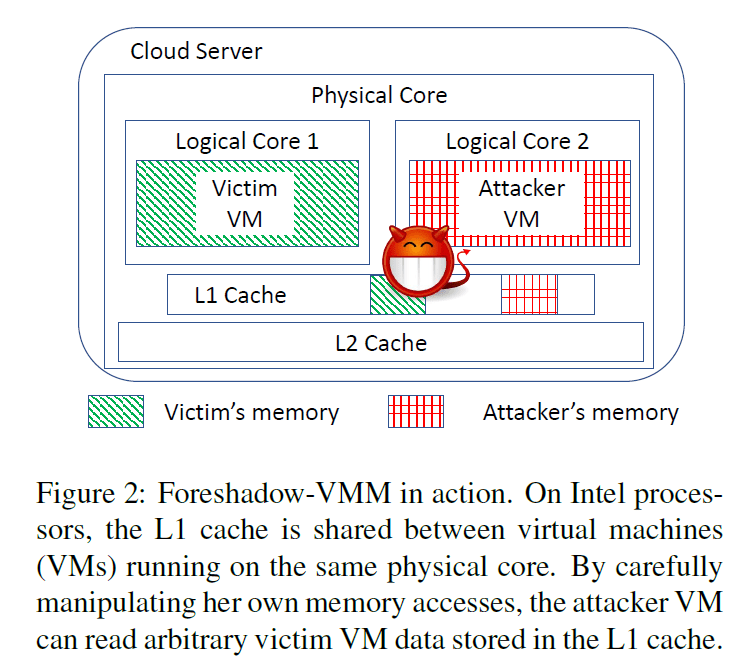

Die zuletzt veröffentlichten neuen Sicherheitslücken unter den Bezeichnungen Foreshadow und L1 Terminal Fault fußen dabei auf den zu Beginn des Jahres preisgegebenen Problemen. Die Parallelen zu Spectre/Meltdown sind nämlich überall erkennbar, weil nur Intel-Systeme betroffen sind, die die spekulative Ausführung von Code erlauben. Die neuen Lücken zielten dabei auch auf den Virtual Machine Manager (VMM), weshalb einige Softwareentwickler für die notwendige Sicherheit empfahlen, nur Virtuelle Maschinen auf echten Prozessorkernen einzurichten – dies kommt einer Deaktivierung von Hyper-Threading nahezu gleich und sorgt dementsprechend für deutlich geringere Leistung des Systems.

Intel Hyper-Threading auch in Zukunft stark anfällig?

There will be more hardware bugs and artifacts disclosed. Due to the

way SMT interacts with speculative execution on Intel cpus, I expect SMT

to exacerbate most of the future problems.

Der Ausblick in die Zukunft sieht bei OpenBSD wenig rosig aus, denn SMT soll laut ihnen auch in Zukunft ein Kern des Problems bleiben. Eine Aktualisierung der bisherigen Systeme 6.2 und 6.3 kostet zu viel Personal und Zeit, weshalb sich die Firma auf die Umsetzung der Neuauflage OpenBSD 6.4 konzentriert. Kein gutes Haar lässt der Entwickler des selbsternannten „sichersten Betriebssystem der Welt“ auch am Prozessorhersteller und seiner Informationspolitik: „Darüber hinaus sagt uns Intel nicht, was als nächstes kommt, und macht einen schrecklichen Job, da es nicht öffentlich dokumentiert, wie das Betriebssystem die Probleme lösen können muss.“.

Das abschließende Fazit von de Raadt ist nach den letzten Wochen und Monaten kein Vertrauensbeweis in die Intel-Technik sowie die Lösung der Probleme. Denn der Programmierer erklärt in seinen Ausführungen letztlich, „Ich werde mein Geld in Zukunft bei einem vertrauenswürdigeren Anbieter ausgeben“.

Intel will über Hardware gegensteuern

In der letzten Woche hatte Intel erklärt, dass Cascade Lake-SP als erster Prozessor hardwareseitig Schutz gegen viele der Sicherheitslücken einschließlich L1TF bieten soll. Diese sollen weniger Leistung kosten, allerdings wird es komplett ohne angepasste Software und ab und an aktualisierte Microcodes auch in Zukunft nicht gehen. Dieser wird noch in diesem Jahr ausgeliefert, aber erst 2019 für Server großflächig verfügbar. Später im Jahr dürften auch die weiteren Prozessorarchitekturen angepasst werden, denn die Auswirkungen sind im Profi-Bereich signifikanter als im Endkundenmarkt.