Hallo

Ich habe ein seltsames Problem aus dem ich nicht schlau werde. Ich verwende schon eine weile OpenVPN um mich mit meinem Laptop nach Hause zu verbinden. (Ich bin Beruflich immer Weltweit unterwegs und Netflix & Amazon Video funktionieren nicht immer wie ich es gerne hätte. )

Zuhause in Österreich steht mein Netgear Nighthawk R7000 Router auf dem der VPN Service über No.IP läuft.

Seit kurzen habe ich aber das Problem, wenn ich über das Hotel Wlan einsteige bekomme nur mehr die

Meldung: recursive routing detected drop tun packet to openvpn und die Verbindung wird nicht aufgebaut. Verbinde ich meinen Laptop aber über einen Hotspot am Handy ins Internet, funktioniert der Tunnel aber.

Habt Ihr eine Idee wie ich das Problem lösen könnte?

PS: Ich bin in Mexico und die Dame an der Reception hat null Ahnung

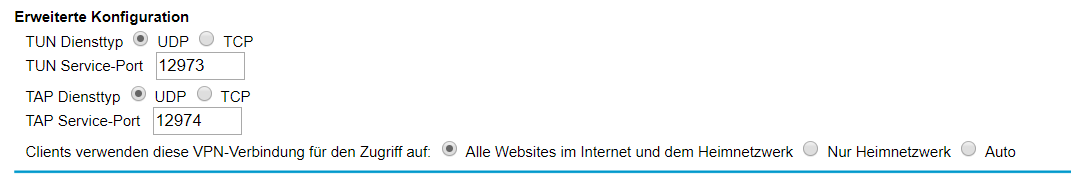

Meine Router Einstellungen:

Ich habe ein seltsames Problem aus dem ich nicht schlau werde. Ich verwende schon eine weile OpenVPN um mich mit meinem Laptop nach Hause zu verbinden. (Ich bin Beruflich immer Weltweit unterwegs und Netflix & Amazon Video funktionieren nicht immer wie ich es gerne hätte. )

Zuhause in Österreich steht mein Netgear Nighthawk R7000 Router auf dem der VPN Service über No.IP läuft.

Seit kurzen habe ich aber das Problem, wenn ich über das Hotel Wlan einsteige bekomme nur mehr die

Meldung: recursive routing detected drop tun packet to openvpn und die Verbindung wird nicht aufgebaut. Verbinde ich meinen Laptop aber über einen Hotspot am Handy ins Internet, funktioniert der Tunnel aber.

Habt Ihr eine Idee wie ich das Problem lösen könnte?

PS: Ich bin in Mexico und die Dame an der Reception hat null Ahnung

Meine Router Einstellungen: