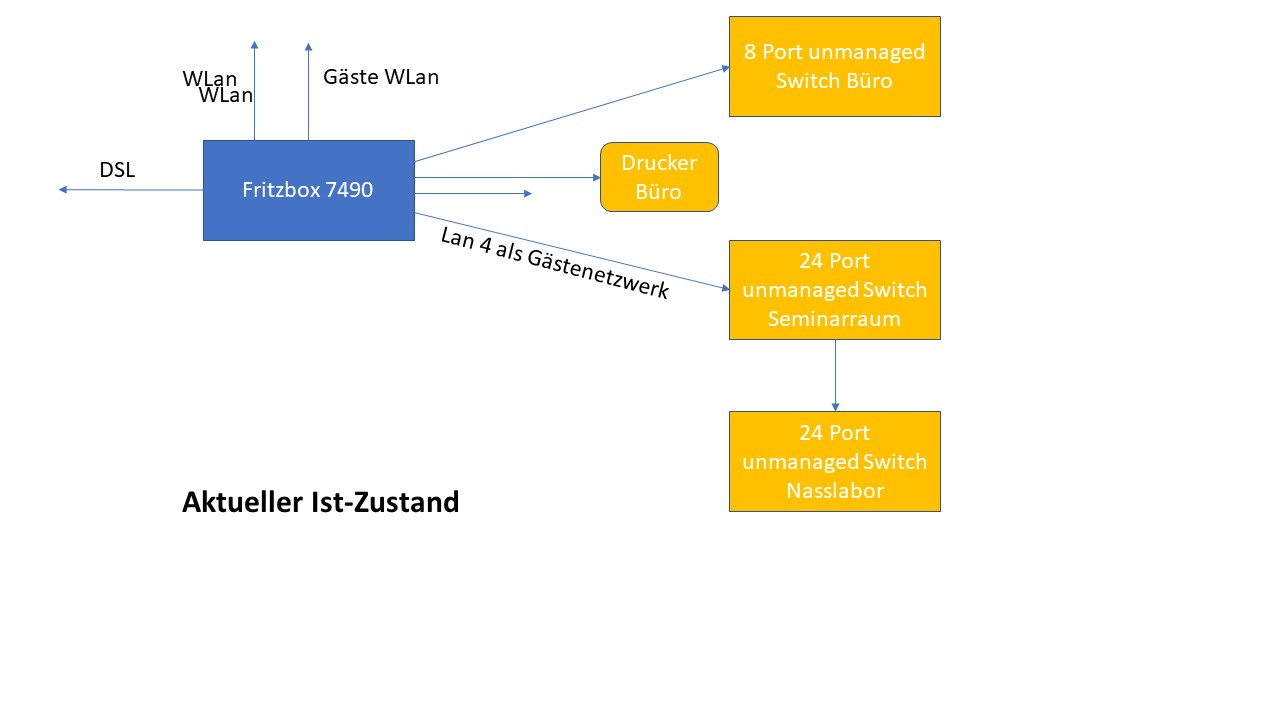

Hallo, bisher sieht unser Netzwerk im Schülerlabor so aus:

Doch jetzt kommen neue Anforderung dazu:

1. der Drucker muss von allen Clients im Lan erreichbar sein, also auch aus dem Gästenetzwerk an FB Lan4

2. Wir benötigen ein eigenes wLan für bestimmte Versuchsaufbauten, auch hier muss der Drucker erreichbar sein

3. Wir wollen das Nasslabor vom Seminarraum trennen, da hie zukünftig zeitgleich Kurse laufen werden.

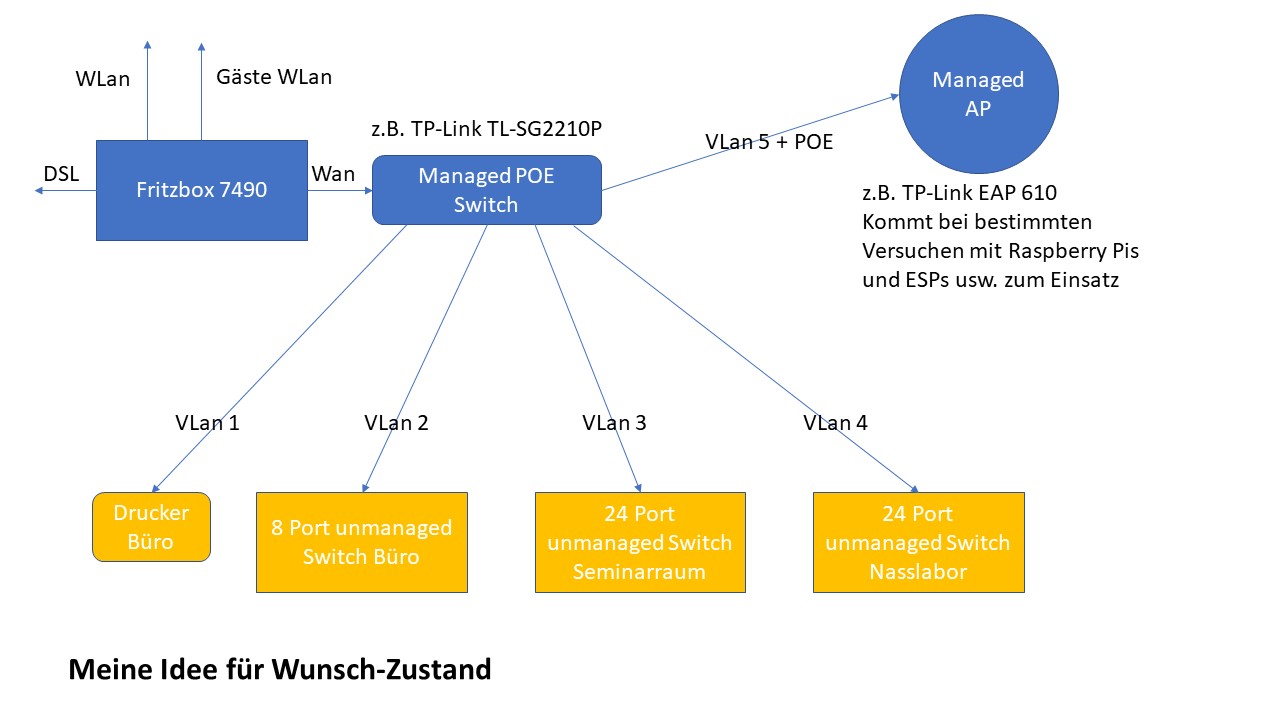

Ich habe dazu folgende Idee, bei deren Umsetzbarkeit ich aber nicht sicher bin. Als gemeinnütziger Verein wurden wir von dem Lockdown sehr hart getroffen und damit ist auch unser Investitionsvolumen dehr überschaubar. Teure aber erfolglose Experiment können wir uns nicht leisten.

Deshalb hier mein Plan:

Den neuen Switch und den Accesspoint habe ich durchaus auch mit dem Blick auf die Kosten gewählt, bin aber nicht bereits gebunden sondern brauche Vorschläge, Tipps und Hinweise.

Danke vorab!

Doch jetzt kommen neue Anforderung dazu:

1. der Drucker muss von allen Clients im Lan erreichbar sein, also auch aus dem Gästenetzwerk an FB Lan4

2. Wir benötigen ein eigenes wLan für bestimmte Versuchsaufbauten, auch hier muss der Drucker erreichbar sein

3. Wir wollen das Nasslabor vom Seminarraum trennen, da hie zukünftig zeitgleich Kurse laufen werden.

Ich habe dazu folgende Idee, bei deren Umsetzbarkeit ich aber nicht sicher bin. Als gemeinnütziger Verein wurden wir von dem Lockdown sehr hart getroffen und damit ist auch unser Investitionsvolumen dehr überschaubar. Teure aber erfolglose Experiment können wir uns nicht leisten.

Deshalb hier mein Plan:

Den neuen Switch und den Accesspoint habe ich durchaus auch mit dem Blick auf die Kosten gewählt, bin aber nicht bereits gebunden sondern brauche Vorschläge, Tipps und Hinweise.

Danke vorab!