Agentisches Betriebssystem: So sichert Google Gemini Intelligence und Android ab

Der Einzug von Gemini Intelligence in Android 17 macht das Betriebssystem teils agentisch, da Agenten jetzt eigenständig für den Anwender Aufgaben erledigen können. Zu diesem Zweck führt Google neue Sicherheitsmechanismen und Berechtigungen ein. Die Android-Sicherheit wird auch an mehreren anderen Stellen von Google aufgerüstet.

Android steuert einer agentischen Zukunft entgegen

Die „agentische Zukunft von Android“, wie Google die aktuelle Ankündigung betitelt, geht mit erweiterten Steuerungsfunktionen für den Anwender einher, da dieser der neuen Automatisierung über unterschiedlichste Apps hinweg erst zustimmen muss. Google erklärt auch, dass Gemini Intelligence mit drei Grundprinzipien einhergehe: expliziter Nutzerkontrolle, umfassendem Datenschutz und operativer Transparenz.

Was ist ein Agent?

Aber was ist eigentlich ein KI-Agent? Ein KI-Agent ist ein Programm mit künstlicher Intelligenz, das selbstständig Aufgaben ausführen kann. Anders als ein normaler Chatbot reagiert ein KI-Agent nicht nur auf einzelne Fragen, sondern kann Ziele verfolgen, Informationen sammeln, Entscheidungen treffen und Aktionen ausführen – zum Beispiel Termine planen, E-Mails beantworten oder Daten analysieren. Er ermöglicht demnach eine Automatisierung. Dabei nutzt er oft Sprachmodelle, Werkzeuge und Zugriff auf andere Programme, um Probleme möglichst eigenständig zu lösen. Er wird „Agent“ genannt, weil er ähnlich wie ein menschlicher Assistent eigenständig handelt: Er nimmt Informationen wahr, verfolgt ein Ziel und führt passende Aktionen aus, statt nur auf einzelne Befehle zu reagieren.

Die Automatisierung muss freigegeben werden

Die Befähigung von Agenten und deren automatisierten Prozessen verlangt eine neue Nutzerkontrolle, da nun Agenten und nicht nur der Nutzer selbst Apps ausführen kann. Zunächst einmal erklärt das Unternehmen, dass Nutzer granulare Kontrolle über die einzelnen Funktionen erhalten und jederzeit gesamte Features oder einzelne Komponenten per Opt-in und Opt-out aktivieren respektive deaktivieren können.

Ein Beispiel: Die Verknüpfung von Gemini mit „Autofill with Google“ ist ein expliziter Opt-in, der vorab erfolgen muss. Diese Verbindung lässt sich im Nachgang über die Einstellungen auch wieder auflösen. Die Steuerung der Gemini-App-Automatisierung für spezifische Apps soll laut Google aber erst „later this year“ nachgereicht werden.

Zur neuen Nutzerkontrolle zählen auch „Leitschienen“, sodass Gemini Aufgaben erst dann automatisieren kann, wenn der Assistent explizit vom Nutzer für diese Aufgabe beauftragt wurde. Gemini erhält laut Google ausschließlich Zugang zu Apps, die vom Anwender dafür freigegeben wurden – und nicht das gesamte Gerät. Gemini agiert zudem so, dass vor automatisierten Einkäufen immer zunächst noch eine Nutzerabfrage erfolgt.

Ob persönliche Daten mit einer App oder Gemini geteilt werden dürfen, liegt ebenfalls in der Hand des Nutzers. Dafür erscheint sowohl bei selbst ausgeführten Aktionen wie der Beauftragung von Gemini für eine neue Automatisierung als auch bei vom Betriebssystem selbst ausgeführten Aktionen wie Magic Cue (nicht in Deutschland verfügbar) ein Hinweisbildschirm mit Abfrage der benötigten Berechtigungen.

Automatisierte Prozesse werden isoliert ausgeführt

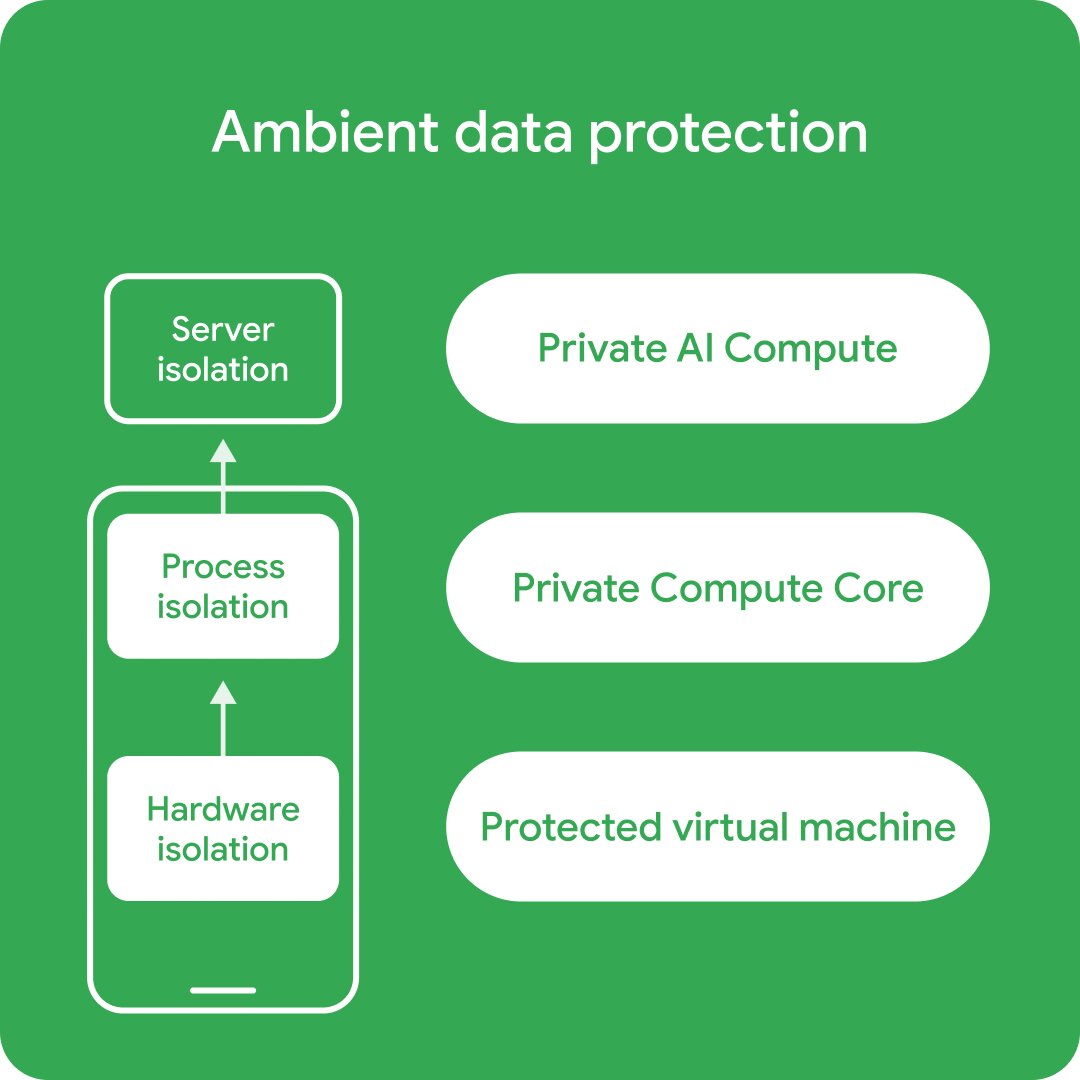

Features wie Magic Cue will Google mit einem umfassenden Datenschutz über den Private Compute Core, Private AI Compute und Protected KVM absichern. Google spricht zudem von einer „bewährten Architektur“, die auch andere Google-Produkte von Milliarden Nutzern absichere. Automatisierte Vorgänge liefen zudem in einem isolierten Prozess, erklärt Google, um zum Beispiel Angriffe wie Prompt Injection abzuwehren.

Unter der operativen Transparenz versteht Google neue Anzeigen im Betriebssystem, wenn automatisierte Prozesse ausgeführt werden. Dazu gehören auch Aktivitätslogs im Privacy Dashboard von Android. Wenn Gemini etwas eigenständig über mehrere Apps hinweg ausführt, lassen sich die Schritte in Echtzeit über die Schaltfläche „View progress“ überwachen. Sollten Nutzer diese Benutzeroberfläche verlassen, bleibt dennoch eine Benachrichtigung über den laufenden Prozess am oberen Bildschirmrand erhalten. Wird die neue Rambler-Funktion genutzt, wird auch das hervorgehoben.

Google will im Android Privacy Dashboard außerdem anzeigen, welche Aktionen ein KI-Assistent für den Anwender ausgeführt hat und in welchen Anwendungen dieser über die letzten 24 Stunden aktiv war. Diese Feature soll „bald“ nachgereicht werden.

Google liefere des Weiteren prüffähigen Code, was für zusätzliche Transparenz sorgen soll. Schlüsselfunktionen von Googles AI-Sicherheitsarchitektur seien open source, binärtransparent und würden von externen Experten (PDF) überprüft.

Neue Android-Sicherheitsfeatures im Überblick

Abseits der agentischen Fähigkeiten will Google die Sicherheit auch an mehreren anderen Stellen aufrüsten, um beispielsweise Betrug zu unterbinden.

Bankbetrug und Scam-Anrufe unterbinden

Dafür arbeitet Google unter anderem mit Banken zusammen, um (erfolgreiche) Scam-Anrufe und finanzielle Schäden zu verhindern. Das funktioniert, wenn die entsprechende Banking-App installiert und der Nutzer eingeloggt ist. Die Absicherung soll „in den kommenden Wochen“ ab Android 11 zuerst für Revolut, Itaú und Nubank eingeführt werden. Angeblich von der Bank stammende Anrufe muss der Nutzer dann in der App bestätigen. Erklärt die Banking-App, dass es keinen offiziellen Anruft gibt, wird der Anruf sofort beendet. Die Banken können zudem ebenso Rufnummern festlegen, die zwar offiziell genutzt werden (etwa intern), über die aber niemals Kunden angerufen werden. Auch dann werden Anrufe sofort beendet.

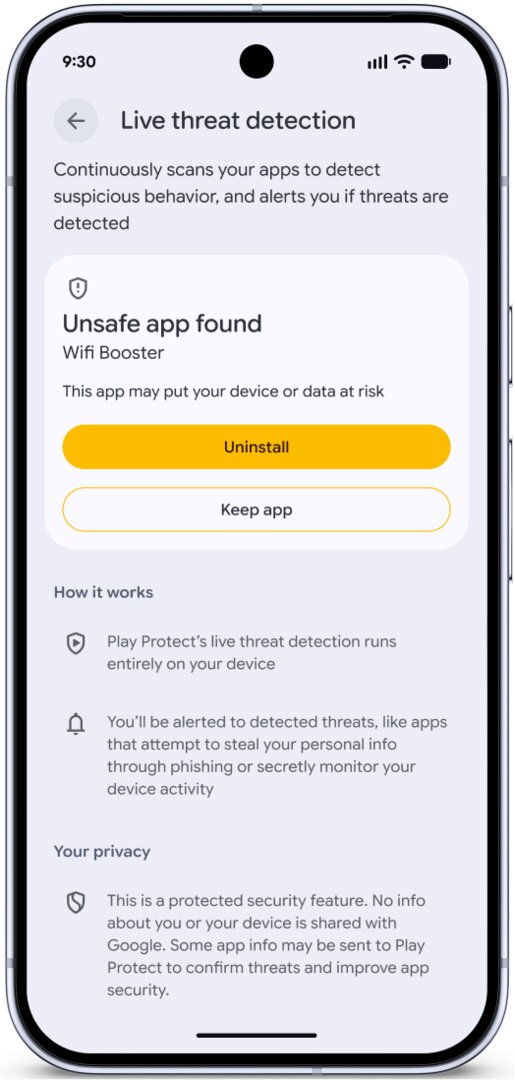

Betrug soll auch an anderer Stelle verhindert werden, etwa bei verdächtig handelnden Apps. Google will zum Beispiel die SMS-Weiterleitung durch eine App an eine andere Nummer und damit die Weitergabe von Einmalpasswörtern unterbinden. Auch die missbräuchliche Nutzung von Features der Barrierefreiheit soll ausgeschlossen werden. Das „Dynamic Signal Monitoring“ soll in Echtzeit Apps überwachen und verdächtige Aktionen vereiteln, indem überwacht wird, ob Apps ungewöhnliche Aktionen ausführen, etwa wenn sie ihr Logo ändern oder verstecken und dann im Hintergrund agieren. Dynamic Signal Monitoring soll ab Android 17 im zweiten Halbjahr aktiviert werden.

Chrome prüft APK-Dateien vor dem Download

Da unter Android auch Apps aus externen Quellen und manuell über heruntergeladene APK-Dateien installiert werden können, führt Google als Bestandteil von Safe Browsing für Chrome einen Schutz ein, der Dateien noch vor dem Download prüfen kann.

Advanced Protection jetzt mit USB-Schutz

Google bietet mit der Advanced Protection zudem ein Gegenstück zum Blockierungsmodus in iOS, der bei Personen, die aufgrund ihrer Identität oder Tätigkeit möglicherweise ins Visier besonders ausgefeilter digitaler Bedrohungen geraten können, zusätzliche Schutzmaßnahmen zur Verfügung stellt.

Bei der Advanced Protection ist ab Android 16 jetzt standardmäßig der USB-Schutz gegen Angriffe über die physische Schnittstelle aktiv. Ab Android 17 wird zudem allen Apps der Zugriff auf die Barrierefreiheit-Services entzogen, sofern es sich nicht explizit um Barrierefreiheit-Tools handelt. Das Entsperren über ein anderes Gerät und Chrome WebGPU deaktiviert Google ebenfalls, wenn die Advanced Protection aktiv ist, zudem werden Chat-Benachrichtigungen auf potenzielle Scams untersucht. Später im Jahr soll Android Protection erstmals auch für Android Enterprise zur Verfügung stehen.

Aktiver Diebstahlschutz für Risikoländer

Den Gerätediebstahl will Google mit der biometrischen Absicherung über den Find Hub weiter erschweren, sodass das ein verlorenes oder gestohlenes Smartphone neben Passwort und PIN auch über ein biometrisches Anmeldeverfahren gesperrt werden kann. Wird im Find Hub ein Gerät als verloren gemeldet, werden daraufhin die Schnelleinstellungen sowie neue Wi-Fi- und Bluetooth-Verbindungen gesperrt.

Nach einer Pilotphase in Brasilien ist der Android-Diebstahlschutz fortan standardmäßig für mehr Nutzer von Haus aus aktiviert, darunter alle neu ausgelieferten Android-17-Geräte sowie diejenigen, die auf Android 17 aktualisiert oder mit Android 17 zurückgesetzt wurden. In Argentinien, Chile, Kolumbien, Mexiko und dem Vereinigten Königreich ist der Diebstahlschutz jetzt sogar standardmäßig ab Android 10 aktiviert. Außerdem reduziert Google die Anzahl der Eingabeversuche bei Passwort und PIN und verlängert die Zeit zwischen den Versuchen. Darüber hinaus lässt sich die IMEI auf Geräten mit Android 12 und neuer jetzt über den Sperrbildschirm einsehen, was Ermittlungsbehörden, Geräteherstellern und Netzbetreibern bei der Identifizierung helfen soll. Dieses Merkmal lässt sich in den Einstellungen deaktivieren.

Einmalige genaue Standortbestimmung für Apps

Die genaue (statt ungefähre) Standortbestimmung des Nutzers lässt sich innerhalb von Apps jetzt auch einmalig explizit für eine Anfrage freigeben. Wie bei Kamera und Mikrofon gibt es bei der aktiven Standortbestimmung einen neuen Indikator in der Statusleiste, über den sich auch die letzten Zugriffe durch Apps einsehen und einschränken lassen. Einer App lässt sich neuerdings zudem eingeschränkter Zugriff auf einzelne Kontakte geben, anstatt der App Zugriff auf alle Kontakt zu erteilen.

Android OS Verification gegen gefälschte GMS

Explizit für Pixel-Geräte ist die „Android OS Verification“ ab Android 17, die die Installation gefälschter Android GMS (Google Mobile Services) abfangen soll. Google will über die eigenen Google-Apps öffentlich Buch führen und damit einen kryptografischen Beweis liefern, dass es sich um authentische Google-Apps und GMS-APIs handelt. Auf Pixel-Geräten arbeite dies Hand in Hand mit der Pixel System Image Transparency.

Nutzung von 2G-Netz unterbinden

Einmalpasswörter (OTP), die als Textnachricht auf dem Gerät eingehen, versteckt Android fortan für drei Stunden von den meisten Apps, damit diese nicht abgegriffen werden können. Android 17 bietet zudem einen Schalter, um das altgediente, unsichere 2G-Netz nicht mehr zu nutzen. Bei Geräten von einem Netzbetreiber kann dieses Feature auch von Haus aus aktiviert sein, sodass etwa lediglich noch 4G und 5G aktiv sind.

ComputerBase hat Informationen zu diesem Artikel von Google unter NDA erhalten. Die einzige Vorgabe war der frühestmögliche Veröffentlichungszeitpunkt.