Gut, dass du es letztlich dann doch irgendwie hinbekommen hast, auch wenn es eine schwere Geburt war!

Leider komme ich an den Inhalt dieses Technet-Links auch nicht mehr, das war wohl zu alt und wurde irgendwann alles entfernt. Das Problem damals behandelte Aufwachen nicht nur aus S4/Ruhezustand, sondern auch aus S3. Letzteres klappt ja wenigstens (zum Glück).

Ansonsten gibt es zu genau unserem Problem nur noch das hier:

https://learn.microsoft.com/en-us/a...rypted-separate-data-drive-i?comment=question

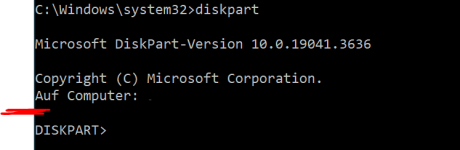

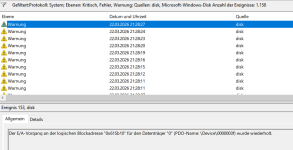

Dort wurde herausgefunden, dass es genügt, die Disk mit diskpart offline und wieder online zu stellen, danach unlocked Bitlocker automatisch und fehlerfrei. Das kann ich bestätigen, das klappt bei mir dann auch. Und es bestätigt, dass es ein Softwareproblem bzw. Windows-Problem ist. Das habe ich mir auch schon gedacht, denn früher hatte ich es mal mit dem Ruhezustand fehlerfrei am Laufen, das Problem entstand erst im Laufe der Zeit.

Man kann sich als Workaround mit dem Taskscheduler und diskpart was basteln, das die Nicht-OS-Volumes dann einfach nach dem Triggerereignis "Aufwachen" einmal offline und gleich wieder online setzt. Aber sauber ist das nicht, versucht nach dem Aufwachen direkt etwas auf die Laufwerke zu schreiben, geht das ins Leere, weil das natürlich ein paar Sekunden benötigt, in der das Laufwerk nicht verfügbar ist.

Zur Sache mit dem "Einimpfen" einer bestehenden Windows-Installation / C:-Partition:

Wann ich das zum letzten Mal erfolgreich praktiziert habe und mit welcher Version, kann dir ich dir leider nicht mehr sagen, das ist auf jeden Fall schon längere Zeit her.

Wichtig ist, dass im Gerätemanager, wenn du "Ausgeblendete Geräte anzeigen" auswählst, die Kategorie "IEEE 1667-Silo- und Steuergeräte" vorhanden ist und dort pro SSD drei Devices vorhanden sind. In dem Fall wurde es korrekt erkannt, und dann sollte die Aktivierung der Hardwareverschlüsselung eigtl. auch funktionieren.

Die Neuinstallation selber ist ja auch nicht das entscheidende, sondern die Initialisierung des Laufwerks, wo dann auch die GPT-Partitionstabelle erstellt wird.

Ich habe das immer so gemacht, dass ich im Windows-Setup mit Umschalt+F10 die Kommandozeile aufmache, darin diskpart starte, einen "clean"-Befehl auf das Laufwerk loslasse (dabei wird alles komplett gelöscht inkl. Partitionstabelle), und danach dann mit dem Setup fortgefahren habe. Nur dann wird das Laufwerk ja wirklich neu initialisiert. Simples Löschen aller vorhandenen Partitionen und dann vom Setup neu anlegen genügt ja nicht.