Pfandfinder

Lieutenant

- Registriert

- Nov. 2020

- Beiträge

- 729

hallo,

ich habe auf meinem NAS per Docker einige Dienste laufen und rufe diese derzeit über

auf, auch Pi-hole ist einer der Dienste. auf der Fritz Box ist die IP vom NAS daher als DNS-Server hinterlegt.

Ich würde das gerne aber schöner haben und z.B. über

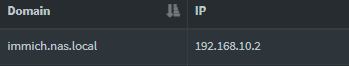

aufrufen können, Port noch dran ist auch OK. wie mache ich das aber ? Habe es mal im Pi-hole bei "Local DNS Records" versucht, es geht aber nicht.

ich habe auf meinem NAS per Docker einige Dienste laufen und rufe diese derzeit über

http://<NAS IP>: PORT

auf, auch Pi-hole ist einer der Dienste. auf der Fritz Box ist die IP vom NAS daher als DNS-Server hinterlegt.

Ich würde das gerne aber schöner haben und z.B. über

aufrufen können, Port noch dran ist auch OK. wie mache ich das aber ? Habe es mal im Pi-hole bei "Local DNS Records" versucht, es geht aber nicht.