Du verwendest einen veralteten Browser. Es ist möglich, dass diese oder andere Websites nicht korrekt angezeigt werden.

Du solltest ein Upgrade durchführen oder einen alternativen Browser verwenden.

Du solltest ein Upgrade durchführen oder einen alternativen Browser verwenden.

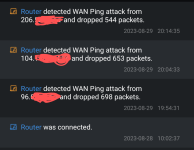

Omada "Angriff" auf Netzwerk

- Ersteller reavon

- Erstellt am

Das sind Bots die "anklopfen" und auf offene Ports prüfen, von denen kriegt man heutzutage sicher ein paar hundert Anfragen pro Stunde zu sehen. Ganz normal leider.

Die IPs die Du da maskiert hast, sind übrigens die der Bots und nicht deine.

Die IPs die Du da maskiert hast, sind übrigens die der Bots und nicht deine.

SoDaTierchen

Commodore Pro

- Registriert

- Feb. 2011

- Beiträge

- 4.613

Dir wurden von außen einfach zu große Ping-Pakete geschickt und dein Router hat die verworfen. Das passiert viiiiel häufiger als man denkt und ist besonders dann nicht gefährlich, wenn dein Router die Pakete verwirft. Das ist auch keine gezielte Attacke sondern irgendein Bot, der gerade deine Adresse anpingt.

Solange das dann wieder aufgehört hat, kannst du das als "normal" verbuchen. Du kannst leider nichts gegen solche Aktionen machen.

Solange das dann wieder aufgehört hat, kannst du das als "normal" verbuchen. Du kannst leider nichts gegen solche Aktionen machen.

SoDaTierchen schrieb:Du kannst leider nichts gegen solche Aktionen machen.

doch na klar kann man das

Helge01

Vice Admiral

- Registriert

- Nov. 2008

- Beiträge

- 6.665

Wenn manche wüssten mit was für Mengen von Bot Angriffen ihr Router tagtäglich regelrecht „bombardiert“ wird… Dann würde es vielleicht weniger Unwissende geben die einfach Ports öffnen und sich der Folgen nicht bewusst sind.

Na erzähl mal, Internetanschluss kündigen ist aber keine Option.n1tro666 schrieb:och na klar kann man das

Slayn

Commodore

- Registriert

- Juli 2011

- Beiträge

- 4.757

immer wieder geil so Aussagen. Wenn man es kann ,dann sag womit. Einfach etwas behaupten führt nie zu etwasn1tro666 schrieb:doch na klar kann man das

Zuletzt bearbeitet:

CoMo

Commodore

- Registriert

- Dez. 2015

- Beiträge

- 4.464

Ich antworte einfach allen Verbindungsversuchen mit SYN+ACK+Zufallsdaten und schließe dann die Verbindung wieder. Da kann man gut sehen, dass das alles Bots sind, die es stumpf immer wieder probieren:

Code:

Aug 31 12:05:50 portspoof portspoof[116]: 1693479950 # Service_probe # SIGNATURE_SEND # source_ip:195.3.220.67 # dst_port:6240

Aug 31 12:05:50 portspoof portspoof[116]: 1693479950 # Service_probe # SIGNATURE_SEND # source_ip:195.3.221.201 # dst_port:5348

Aug 31 12:05:50 portspoof portspoof[116]: 1693479950 # Service_probe # SIGNATURE_SEND # source_ip:195.3.221.201 # dst_port:1644

Aug 31 12:05:50 portspoof portspoof[116]: 1693479950 # Service_probe # SIGNATURE_SEND # source_ip:195.3.220.67 # dst_port:8791

Aug 31 12:05:50 portspoof portspoof[116]: 1693479950 # Service_probe # SIGNATURE_SEND # source_ip:195.3.220.67 # dst_port:304

Aug 31 12:05:50 portspoof portspoof[116]: 1693479950 # Service_probe # SIGNATURE_SEND # source_ip:195.3.221.201 # dst_port:4946

Aug 31 12:05:50 portspoof portspoof[116]: 1693479950 # Service_probe # SIGNATURE_SEND # source_ip:195.3.221.201 # dst_port:5348

Aug 31 12:05:50 portspoof portspoof[116]: 1693479950 # Service_probe # SIGNATURE_SEND # source_ip:195.3.221.201 # dst_port:1644

Aug 31 12:05:50 portspoof portspoof[116]: 1693479950 # Service_probe # SIGNATURE_SEND # source_ip:195.3.220.67 # dst_port:2933

Aug 31 12:05:50 portspoof portspoof[116]: 1693479950 # Service_probe # SIGNATURE_SEND # source_ip:195.3.221.201 # dst_port:5348

Aug 31 12:05:50 portspoof portspoof[116]: 1693479950 # Service_probe # SIGNATURE_SEND # source_ip:195.3.221.201 # dst_port:4946

Aug 31 12:05:50 portspoof portspoof[116]: 1693479950 # Service_probe # SIGNATURE_SEND # source_ip:195.3.221.201 # dst_port:1644

Aug 31 12:05:51 portspoof portspoof[116]: 1693479951 # Service_probe # SIGNATURE_SEND # source_ip:195.3.221.201 # dst_port:5348

Aug 31 12:05:51 portspoof portspoof[116]: 1693479951 # Service_probe # SIGNATURE_SEND # source_ip:195.3.220.67 # dst_port:6240

Aug 31 12:05:51 portspoof portspoof[116]: 1693479951 # Service_probe # SIGNATURE_SEND # source_ip:195.3.221.201 # dst_port:1644

Aug 31 12:05:51 portspoof portspoof[116]: 1693479951 # Service_probe # SIGNATURE_SEND # source_ip:195.3.221.201 # dst_port:4946

Aug 31 12:05:51 portspoof portspoof[116]: 1693479951 # Service_probe # SIGNATURE_SEND # source_ip:195.3.220.67 # dst_port:2933

Aug 31 12:05:51 portspoof portspoof[116]: 1693479951 # Service_probe # SIGNATURE_SEND # source_ip:195.3.220.67 # dst_port:8791

Aug 31 12:05:51 portspoof portspoof[116]: 1693479951 # Service_probe # SIGNATURE_SEND # source_ip:195.3.221.201 # dst_port:5348

Aug 31 12:05:51 portspoof portspoof[116]: 1693479951 # Service_probe # SIGNATURE_SEND # source_ip:92.62.120.19 # dst_port:5900

Aug 31 12:05:51 portspoof portspoof[116]: 1693479951 # Service_probe # SIGNATURE_SEND # source_ip:162.216.150.92 # dst_port:65223

Aug 31 12:05:51 portspoof portspoof[116]: 1693479951 # Service_probe # SIGNATURE_SEND # source_ip:195.3.221.201 # dst_port:1644

Aug 31 12:05:51 portspoof portspoof[116]: 1693479951 # Service_probe # SIGNATURE_SEND # source_ip:195.3.220.67 # dst_port:6240

Aug 31 12:05:51 portspoof portspoof[116]: 1693479951 # Service_probe # SIGNATURE_SEND # source_ip:195.3.221.201 # dst_port:4946

Aug 31 12:05:51 portspoof portspoof[116]: 1693479951 # Service_probe # SIGNATURE_SEND # source_ip:195.3.221.201 # dst_port:5348

Aug 31 12:05:51 portspoof portspoof[116]: 1693479951 # Service_probe # SIGNATURE_SEND # source_ip:195.3.220.67 # dst_port:8791

Aug 31 12:05:51 portspoof portspoof[116]: 1693479951 # Service_probe # SIGNATURE_SEND # source_ip:195.3.221.201 # dst_port:1644SoDaTierchen

Commodore Pro

- Registriert

- Feb. 2011

- Beiträge

- 4.613

Erhelle uns, was kann man dagegen machen? Ich bin sehr gespannt, wie du ein Problem gelöst hast, was IT-Sicherheitsexperten seit >20 Jahren beschäftigt.n1tro666 schrieb:doch na klar kann man das

SoDaTierchen

Commodore Pro

- Registriert

- Feb. 2011

- Beiträge

- 4.613

Das Verhalten, um das es hier geht, sind Sondierungsversuche von Fremdnetzwerken, sowas wird meist als Vorbereitung für Cyberangriffe genutzt. Dagegen sollte man etwas machen, weil das die Angriffsvektoren klein hält und Cyberangriffe verhindern kann. Nicht alle Angriffe, aber schon einen großen Anteil.CoMo schrieb:Warum sollte man denn überhaupt etwas dagegen machen

Cyberangriffe? Ich glaube, du hast nur den Zusammenhang nicht gesehen, ich kann mir nicht vorstellen, dass du das Problem dahinter nicht verstehstCoMo schrieb:warum sollte das überhaupt ein Problem sein?

eigs

Commander

- Registriert

- Sep. 2005

- Beiträge

- 2.980

CGNAT, dann geht der Ping nur bis zum ISP.Helge01 schrieb:Na erzähl mal, Internetanschluss kündigen ist aber keine Option.

Helge01

Vice Admiral

- Registriert

- Nov. 2008

- Beiträge

- 6.665

Dann kommt der Angreifer über IPv6.eigs schrieb:

Ist auch nichts anderes wie das was dein Router macht. Es darf eben keine bei Angreifern bekannt Sicherheitslücken geben.eigs schrieb:geht der Ping nur bis zum ISP.

CoMo

Commodore

- Registriert

- Dez. 2015

- Beiträge

- 4.464

SoDaTierchen schrieb:Das Verhalten, um das es hier geht, sind Sondierungsversuche von Fremdnetzwerken, sowas wird meist als Vorbereitung für Cyberangriffe genutzt. Dagegen sollte man etwas machen, weil das die Angriffsvektoren klein hält und Cyberangriffe verhindern kann. Nicht alle Angriffe, aber schon einen großen Anteil.

Normalerweise kann man sowas auch einfach ignorieren, wenn man nicht gerade hochkritische Infrastruktur betreibt. Wie oben zu sehen, kommen hier bei mir ~10 Verbindungsversuche pro Sekunde an. Ich beantworte die brav und mache wieder zu.

Klar kann man auch blocken. Dafür gibt es mittlerweise verteilte Lösungen wie CrowdSec und auch Plug&Play Lösungen wie Turris Sentinel. Ob das an nem Privatanschluss nötig ist, kann jeder für sich selbst entscheiden.

eigs

Commander

- Registriert

- Sep. 2005

- Beiträge

- 2.980

Nur wenn der ISP IPv6 unterstützt und das auch aktiviert ist.Helge01 schrieb:Dann kommt der Angreifer über IPv6.

SoDaTierchen

Commodore Pro

- Registriert

- Feb. 2011

- Beiträge

- 4.613

Jetzt hast du was durcheinander gebracht. Das war ja auch meine Empfehlung. Das Thema, dass man etwas gegen solche Angriffe machen kann (was nicht möglich ist), kam von n1tro666. Der wollte uns noch ausführlich erklären, wie man verhindern kann, dass solche Portscans überhaupt zustande kommen. Oder ich habe dich falsch verstanden und du hast dich auf unseren TE bezogen, nicht auf die Beiträge unmittelbar über deinem Beitrag.CoMo schrieb:Normalerweise kann man sowas auch einfach ignorieren

Das ist aber a) hier nicht der Fall, b) bist du dann ganz aus der Diensthosting-Geschichte raus und c) bekämpfst du nicht die Ursache, du lässt nur jemand anderen die Filterung übernehmen. Du unternimmst nichts gegen die ursächliche Aktion (worum es ja ging), sondern sorgst nur dafür, dass nicht deine Firewall, sondern eine andere Firewall sich darum kümmert. CGNAT löst in der Regel keine Probleme von Endkunden, nur vom Provider. Außerdem ist CGNAT nicht unbedingt als Sicherheitslösung tauglich, da es selbst Probleme mitbringt die sich designbedingt nicht lösen lassen.eigs schrieb:

Ähnliche Themen

- Antworten

- 11

- Aufrufe

- 851

- Antworten

- 25

- Aufrufe

- 1.940

- Antworten

- 13

- Aufrufe

- 1.914

- Antworten

- 13

- Aufrufe

- 1.994

- Antworten

- 12

- Aufrufe

- 1.103