Mr. Poe

Lt. Commander

- Registriert

- Juli 2010

- Beiträge

- 1.933

Hi,

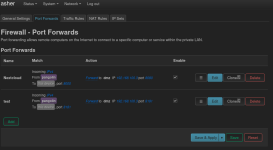

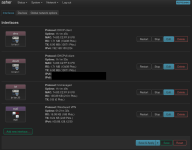

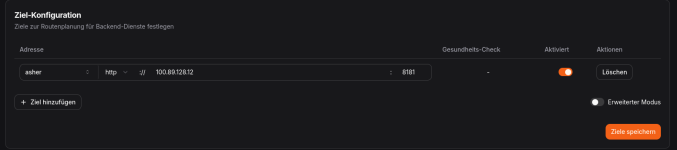

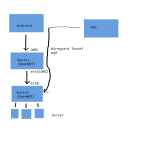

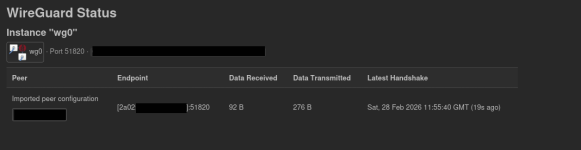

ich hab mit pangolin meine services im internet freigegeben. mit dem mitgelieferten vpn "newt" funktioniert das ganz gut, ich möchte aber gern von den docker containern weg und das zentral über meinen openwrt switch regeln.

pangolin bietet die möglichkeit einen wireguard tunnel einzurichten, was auch problemlos funktioniert, openwrt verbindet sich. nur leider schaffe ich es nicht die services freizugeben. ich komme aktuell nicht weiter.

hat jemand eine idee wieso die verbindung nicht klappt?

es sind keine einträge im log wenn ich firewall logging aktiviere, wenn ich die seiten im internet aufrufen möchte bekomme ich nur die fehlermeldung Gateway Timeout.

ich hab mit pangolin meine services im internet freigegeben. mit dem mitgelieferten vpn "newt" funktioniert das ganz gut, ich möchte aber gern von den docker containern weg und das zentral über meinen openwrt switch regeln.

pangolin bietet die möglichkeit einen wireguard tunnel einzurichten, was auch problemlos funktioniert, openwrt verbindet sich. nur leider schaffe ich es nicht die services freizugeben. ich komme aktuell nicht weiter.

hat jemand eine idee wieso die verbindung nicht klappt?

es sind keine einträge im log wenn ich firewall logging aktiviere, wenn ich die seiten im internet aufrufen möchte bekomme ich nur die fehlermeldung Gateway Timeout.