Badly

Lieutenant

- Registriert

- Feb. 2006

- Beiträge

- 855

Hi ich nutze Wireguard Vpn und möchte wenn dieser aktiv ist, dann auch auf diverse Geräte im internen Netzwerk zugreiffen.

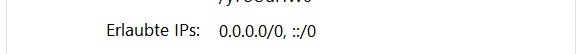

Standardmässig ist folgendes hinterlegt

0.0.0.0/0, ::/0,

ich habe das exemplarisch für ein Gerät so gesetzt aber ich bekomme keine Verbindung.

0.0.0.0/0, ::/0, 192.168.178.55/32

Könnte mir bitte jemand weiterhelfen, wie ich die geräte entsprechend einpflegen muss unter Erlaubte IPs.

Danke

Standardmässig ist folgendes hinterlegt

0.0.0.0/0, ::/0,

ich habe das exemplarisch für ein Gerät so gesetzt aber ich bekomme keine Verbindung.

0.0.0.0/0, ::/0, 192.168.178.55/32

Könnte mir bitte jemand weiterhelfen, wie ich die geräte entsprechend einpflegen muss unter Erlaubte IPs.

Danke