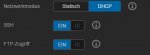

Ich habe in meinem Netzwerk zwei FTP Server und möchte auf diese von Außen zugreifen.

Nun kann ich ja nicht beide Geräte auf den gleichen Port laufen lassen.

Gibt es eine spezielle Lösung, auf beide Geräte mit einem FTP Client zuzugreifen, ohne einen anderen Port zu benutzen?

Denn bei den meisten Clients sind die Standard Ports schon eingetragen, und man muss diese nicht noch mal per Hand eingeben.

Kann mann es irgendwie machen, dass man mit einem FTP Client auf das Netzwerk zugreift, und man eine Auswahl bekommt, welchen der beiden Servern man verwenden möchte?

Nun kann ich ja nicht beide Geräte auf den gleichen Port laufen lassen.

Gibt es eine spezielle Lösung, auf beide Geräte mit einem FTP Client zuzugreifen, ohne einen anderen Port zu benutzen?

Denn bei den meisten Clients sind die Standard Ports schon eingetragen, und man muss diese nicht noch mal per Hand eingeben.

Kann mann es irgendwie machen, dass man mit einem FTP Client auf das Netzwerk zugreift, und man eine Auswahl bekommt, welchen der beiden Servern man verwenden möchte?