@Termy

Vielleicht ist es die Wahrheit, dass es keine Schwachstelle ist.

Eine (Hinter-)Tür ist ja auch keine Schwachstelle sondern eine Notwendigkeit oder Absicht.

Zwei KI-Zusammenfassungen mit Quellen:

Absichtlich eingebaute Hintertüren in Verschlüsselungsalgorithmen wurden von Herstellern oder Standardisierungsgremien eingeführt, um Behörden und Geheimdiensten einen „rechtmäßigen Zugang" zu ermöglichen. Ein bekanntes Beispiel ist der TETRA-Funkstandard, bei dem der Algorithmus TEA1 eine absichtlich geschwächte Exportvariante mit nur 32-Bit-Schlüsseln aufweist, die in Minuten zu knacken ist, während die Version TEA2 für Polizei und Militär in Europa als sicherer gilt.

https://www.heise.de/news/Digitaler...chwachstellen-bei-TETRA-entdeckt-9226620.html

https://www.scinexx.de/news/technik/geheime-hintertuer-in-der-handy-verschluesselung/

Auch bei der Handy-Verschlüsselung wurden Schwachstellen identifiziert: Der GEA-1-Algorithmus für 2G-Netze enthält eine massive Hintertür, die absichtlich eingebaut wurde, um Datenabhörbarkeit zu garantieren.

https://casa.rub.de/news/casa/sicherheit-mit-sollbruchstelle

https://news.rub.de/wissenschaft/2023-01-18-kryptografie-sicherheit-mit-sollbruchstelle

Und ganz ehrlich.

Mit logischem Menschenverstand sollte es doch für alle offensichtlich sein, dass alle IT-Unternehmen (besonders aus den USA) Hintertüren einbauen. Entweder weil sie gesetzlich dazu verpflichtet werden oder weil sie dadurch in irgend einer Weise profitieren.

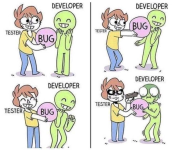

Und weil Hintertüren / Schwachstellen / Bugs nicht lange geheim bleiben, werden sie eben geschlossen und neue geöffnet, die man eine Zeit lang ausnutzen kann.

Und wenn man eine gute Sicherheit geschaffen hat, kann man sie ja alle paar Monate oder Jahre "kurz" aushebeln, die notwendigen Daten extrahieren und dann wieder schließen. So etwas könnte ich mir sehr gut bei Account-Daten bzw. Passwörtern vorstellen. Da genügt es nur ein mal pro Jahr mit einem Update eine Schwachstelle einzufügen, die beliebtesten ~1000 Passwörter auszulesen und dann wieder zu schließen.

So könnte man die eigene Brute-Force-Software anpassen, dass diese zuerst die aktuell beliebtesten ~1000 Passwörter testet, bevor sie mit dem Alphabet beginnt, etc.

Betriebssystem von A, Software von A, Passwortmanager von A, Verschlüsselung von A, ... noch komfortabler könnte man es "A" und allen Beteiligten nicht machen.

Das hat mit Sicherheit nichts mit Aluhut oder Verschwörungstheorien zu tun, wenn man mal ganz ehrlich ist und sich in die Lage der Geheimdienste, Staaten, Diktatoren, Tech-Unternehmen, etc. versetzt.

Ein "berechtigtes Interesse", gesetzlicher Zwang oder Geld an die richtigen Personen genügt.