h00bi

Fleet Admiral

- Registriert

- Aug. 2006

- Beiträge

- 24.815

Hallo zusammen,

immer wieder taucht hier die Frage auf, wie man SSDs denn richtig löschen kann.

Schon bei Festplatten hielt sich lange das Gerücht dass man die Daten mehrfach und am besten mit speziellen Mustern überschreiben sollte, damit die Daten nicht recovered werden können. Das ist sachlich korrekt, aber in der Praxis völlig irrelevant.

So, aber zurück zu SSDs: Bei verschlüsselten SSDs reicht es, den Schlüssel der Daten wegzuwerfen. Damit kann schon über eine normale Recoverylösung nichts recovered werden. Um hier an die Daten zu kommen muss die Verschlüsselung eine Schwachstelle haben, die man angreifen könnte.

Da hier im Board aber auch oft gefragt wird: "Wie mache ich ein Secure Erase?" ist das für den Normaluser also sicher nicht der Königsweg.

Aber was passiert denn, wenn man SSDs nur ganz normal mit diskpart clean (ohne die "all" Option) komplett zurücksetzt? Kann man die Daten recovern? Kurze Erklärung zu Diskpart vom User Holt

Ich habe dazu eine 120GB SSD, auf der noch eine alte Windows Installation lag, mit ein paar weiteren Daten aufgeblasen:

Die SSD wurde dann erstmal per diskpart clean (ohne all) zurückgesetzt und dann (nach einem Power Cycle -also kurz vom Strom getrennt) einen Scandurchlauf gestartet:

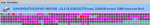

Direkt nach dem Start sieht man schon, dass zumindest irgendwas gefunden wird:

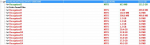

Nach dem Scan (geht auf der 120GB SSD recht fix) findet R-Studio auf Anhieb mehrere Partitionen und markiert die aktuellste/beste gefundene auch direkt grün:

Also schnappen wir uns die Recognized1 und wir sehen, dass die Recovery überhaupt kein Problem ist, hier am Beispiel von JPGs und MP3 Files:

Diskpart clean oder schnell formatieren ist also nur bedingt ausreichend. Man könnte auch abwarten, bis TRIM die verworfenen Daten gelöscht hat. Das müsste man aber manuell kontrollieren, bevor man die SSD aus der Hand gibt.

Grundsätzlich wollte ich hier nur eine Baseline ermitteln und euch zeigen dass das eingesetzte Recovery-Tool echt gut ist.

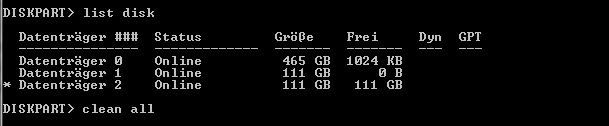

Kommen wir zum eigentlichen Test mit diskpart clean all:

Side Note: Wer wie ich hier mehrere Laufwerke mit gleicher Kapazität hat sollte sicherstellen dass er auch wirklich die korrekte SSD auswählt. Ich empfehle in dem Fall die Partition in der Datenträgerverwaltung zu löschen, danach erkennt man es auch schön in der Spalte "Frei".

clean all überschreibt den ganzen Datenträger mit Nullen und macht damit mehr oder weniger das, was eine normale Formatierung auch macht. Zusätzlich überschreibt aber diskpart den gesamten Datenträger, also auch die Partitionstabellen Dadurch wird der Datenträger auch wieder als "nicht initialisiert" erkannt, also den Status den die SSD frisch aus der Packung hatte.

Da hier die ganze SSD überschrieben wird, dauert das natürlich etwas länger.

Danach machen wir wieder einen Power Cycle und starten nochmal einen Scan mit den gleichen Settings:

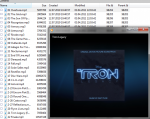

Schon der erste Blick nach wenigen Sekunden verrät: Da ist vermutlich nichts mehr:

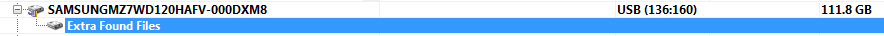

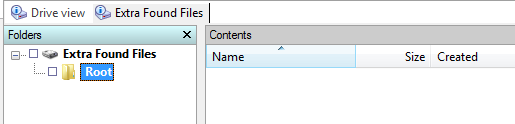

Nach dem vollständigen Scan sieht es so aus:

Das Tool kann extakt gar nichts mehr recovern, es werden nicht mal die alten Partitionsinfos gefunden. Die SSD ist wirklich komplett leer.

Man kann jetzt spekulieren ob eine forensische Analyse der einzelnen NAND Chips doch Datenreste zum Vorschein bringen könnte, aber wer solche Bedenken hat sollte SSDs direkt verschrotten und nicht aus der Hand geben.

Fazit: Das Windows Boardkommando diskpart clean all reicht voll und ganz aus um eine SSD vernünftig zu löschen, egal ob für einen Verkauf oder RMA.

diskpart clean all kann auch von einem W10/W11 Installationsstick ausgeführt werden, dazu einfach davon booten und bei der Sprachauswahl Shift+F10 drücken.

EDIT: Kleine Umformulierungen, danke an Hello32 und ImpactBlue

immer wieder taucht hier die Frage auf, wie man SSDs denn richtig löschen kann.

Schon bei Festplatten hielt sich lange das Gerücht dass man die Daten mehrfach und am besten mit speziellen Mustern überschreiben sollte, damit die Daten nicht recovered werden können. Das ist sachlich korrekt, aber in der Praxis völlig irrelevant.

Grundsätzlich ist es richtig, dass man nach einem einzelnen Überschreiben (normale Formatierung, diskpart clean all) noch halbwegs zuverlässig erraten kann, ob das früher eine 0 war eine 1. Nun muss man aber für ein einzelnes JPG schon mit 20kB schon 160.000 mal raten. Die Chance das JPG korrekt zu recovern ist nahezu Null, denn selbst eine 80 oder 90% Trefferqoute beim Raten ergibt am Ende keine brauchbare Datei. Selbst eine Teil-Recovery, die man dann mit einem Repair Tool fixen könnte ist in der Praxis nahezu unmöglich.

So, aber zurück zu SSDs: Bei verschlüsselten SSDs reicht es, den Schlüssel der Daten wegzuwerfen. Damit kann schon über eine normale Recoverylösung nichts recovered werden. Um hier an die Daten zu kommen muss die Verschlüsselung eine Schwachstelle haben, die man angreifen könnte.

Da hier im Board aber auch oft gefragt wird: "Wie mache ich ein Secure Erase?" ist das für den Normaluser also sicher nicht der Königsweg.

Aber was passiert denn, wenn man SSDs nur ganz normal mit diskpart clean (ohne die "all" Option) komplett zurücksetzt? Kann man die Daten recovern? Kurze Erklärung zu Diskpart vom User Holt

Ich habe dazu eine 120GB SSD, auf der noch eine alte Windows Installation lag, mit ein paar weiteren Daten aufgeblasen:

Die SSD wurde dann erstmal per diskpart clean (ohne all) zurückgesetzt und dann (nach einem Power Cycle -also kurz vom Strom getrennt) einen Scandurchlauf gestartet:

Direkt nach dem Start sieht man schon, dass zumindest irgendwas gefunden wird:

Nach dem Scan (geht auf der 120GB SSD recht fix) findet R-Studio auf Anhieb mehrere Partitionen und markiert die aktuellste/beste gefundene auch direkt grün:

Also schnappen wir uns die Recognized1 und wir sehen, dass die Recovery überhaupt kein Problem ist, hier am Beispiel von JPGs und MP3 Files:

Diskpart clean oder schnell formatieren ist also nur bedingt ausreichend. Man könnte auch abwarten, bis TRIM die verworfenen Daten gelöscht hat. Das müsste man aber manuell kontrollieren, bevor man die SSD aus der Hand gibt.

Grundsätzlich wollte ich hier nur eine Baseline ermitteln und euch zeigen dass das eingesetzte Recovery-Tool echt gut ist.

Kommen wir zum eigentlichen Test mit diskpart clean all:

Side Note: Wer wie ich hier mehrere Laufwerke mit gleicher Kapazität hat sollte sicherstellen dass er auch wirklich die korrekte SSD auswählt. Ich empfehle in dem Fall die Partition in der Datenträgerverwaltung zu löschen, danach erkennt man es auch schön in der Spalte "Frei".

clean all überschreibt den ganzen Datenträger mit Nullen und macht damit mehr oder weniger das, was eine normale Formatierung auch macht. Zusätzlich überschreibt aber diskpart den gesamten Datenträger, also auch die Partitionstabellen Dadurch wird der Datenträger auch wieder als "nicht initialisiert" erkannt, also den Status den die SSD frisch aus der Packung hatte.

Da hier die ganze SSD überschrieben wird, dauert das natürlich etwas länger.

Danach machen wir wieder einen Power Cycle und starten nochmal einen Scan mit den gleichen Settings:

Schon der erste Blick nach wenigen Sekunden verrät: Da ist vermutlich nichts mehr:

Nach dem vollständigen Scan sieht es so aus:

Das Tool kann extakt gar nichts mehr recovern, es werden nicht mal die alten Partitionsinfos gefunden. Die SSD ist wirklich komplett leer.

Man kann jetzt spekulieren ob eine forensische Analyse der einzelnen NAND Chips doch Datenreste zum Vorschein bringen könnte, aber wer solche Bedenken hat sollte SSDs direkt verschrotten und nicht aus der Hand geben.

Fazit: Das Windows Boardkommando diskpart clean all reicht voll und ganz aus um eine SSD vernünftig zu löschen, egal ob für einen Verkauf oder RMA.

diskpart clean all kann auch von einem W10/W11 Installationsstick ausgeführt werden, dazu einfach davon booten und bei der Sprachauswahl Shift+F10 drücken.

EDIT: Kleine Umformulierungen, danke an Hello32 und ImpactBlue

Zuletzt bearbeitet: