Der Aritkel ist auch hier erschienen

Alle zwei Jahre erscheint eine neue LTS-Version von Ubuntu, und meistens klopft man Canonical auf die Schulter, lobt ein paar neue Icons und geht zur Tagesordnung über. Dieses Jahr ist anders. Ubuntu 26.04 LTS "Resolute Raccoon" ist kein kosmetisches Update, sondern ein technischer Generationswechsel: Rust ersetzt C an sensiblen Stellen, Wayland verdrängt X11 endgültig, und lokale KI-Modelle installieren sich per Klick, ohne dass ein einziges Byte den Rechner verlässt. Ein Überblick für alle, die von 24.04 umsteigen oder Ubuntu nach längerer Pause wieder eine Chance geben wollen. Canonical nutzt dieses Release, um unter der Haube mit den 2000er-Jahren abzuschliessen und sich für das nächste Jahrzehnt zu rüsten.

Wer die Änderungen durchgeht, merkt schnell: Das ist nicht einfach nur ein weiteres LTS. Hier werden gleichzeitig die Kernwerkzeuge in Rust neu geschrieben, das zwanzig Jahre alte Boot-System ersetzt, das Grafikprotokoll aus den 80ern endgültig in Rente geschickt, Post-Quantum-Kryptographie eingeführt und lokale KI massentauglich gemacht. Ein einziges Release, das an so vielen Fundamenten gleichzeitig schraubt, hat es bei Ubuntu schon lange nicht mehr gegeben. Wer von 24.04 kommt, bekommt effektiv ein neues System unter demselben Namen.

Wer von Ubuntu 24.04 "Noble Numbat" kommt oder zum ersten Mal auf Ubuntu schielt, findet hier einen kompakten Überblick der nicht nur neue Icons zeigt und Programmversionen auflistet.

Wichtig für die Praxis: Die Basispakete laufen weiterhin auf älteren CPUs. Wer also noch ein betagtes Laptop mit einer CPU aus der Core-i-2000er- oder 3000er-Reihe betreibt, wird mit 26.04 noch starten können. Aber zukünftige Ubuntu Versionen, werden hier einen Hardcut machen und nur noch für moderne CPUs verfügbar sein.

Für die meisten Anwender bedeutet das: flüssigere Animationen, weniger Tearing und mehr Sicherheit, weil Anwendungen sauber voneinander isoliert sind. Alte X11-Programme laufen weiterhin über die Übersetzungsschicht XWayland, davon merkt man im Alltag wenig. Auch Nvidia hat mit den aktuellen Treibern keine Wayland Probleme mehr.

Systemsoftware wurde jahrzehntelang in der Sprache C geschrieben. C ist extrem schnell, hat aber eine Schwäche: Programmierer:innen müssen den Speicher des Computers manuell verwalten. Und genau hier wird es gefährlich.

Stell dir den Arbeitsspeicher eines Computers wie eine riesige Bibliothek vor. Jedes Buch steht für ein Stück Speicher, das ein Programm nutzen kann. Braucht ein Programm Speicher, nimmt es ein Buch aus dem Regal. Ist es fertig, muss es das Buch zurückstellen.

In C arbeitet diese Bibliothek ohne Bibliothekar:in. Niemand führt Buch darüber, wer welches Buch gerade hat. Das hat Folgen:

In Rust sitzt eine sehr strenge Biliothekar:in am Eingang: der sogenannte "Borrow Checker". Die Bibliothekar:in prüft deinen gesamten Code, bevor das Programm überhaupt laufen darf, und setzt drei einfache Regeln durch:

Warum ist das so wirkungsvoll? Weil die meisten Speicherfehler in C erst passieren, wenn die Software bereits läuft, oft unter schwer reproduzierbaren Bedingungen. In Rust existieren diese Fehler schlicht nicht, weil das Programm mit ihnen gar nicht erst gebaut werden kann.

uutils beziehungsweise das Paket rust-coreutils ersetzt die klassischen GNU-Coreutils. Das betrifft Kommandozeilen-Klassiker wie

Die Skeptiker in der Community argumentieren, dass hier jahrzehntealter, gut abgehangener Code ohne Not durch frischen Code ersetzt wird. Canonical hält dagegen, dass "gut abgehangen" und "sicher" nicht dasselbe sind.

Interessant wird es für alle, die Spezielles anpassen:

So wurde die Unterstützung für aktuelle Hardware deutlich verbessert, etwa für Qualcomms Snapdragon X2 Elite. Wer sich ein modernes, lüfterloses ARM Laptop gekauft hat, kann Ubuntu 26.04 jetzt ohne Bastelei darauf installieren. Dazu kommt systemd 259, das cgroup v1 endgültig abschafft.

Für Desktop Anwender:innen ist das weitgehend irrelevant, für alle jedoch, die Container Setups pflegen, ist es ein wichtiger Schritt, denn nur noch cgroup v2 wird unterstützt. Ausserdem läutet Ubuntu 26.04 das Ende der "System V Init" Skripte ein. Es handelt sich um die letzte Version, die alte System V Scripts noch ausführen kann. Ab Ubuntu 26.10 ist Schluss. Wer also noch irgendwo Skripte unter

Der Hintergrund: Quantencomputer, die heutige Verschlüsselung knacken können, existieren noch nicht, könnten aber in zehn bis fünfzehn Jahren Realität werden. Das klingt weit weg, ist es aber nicht. Geheimdienste zeichnen heute schon verschlüsselten Datenverkehr auf und warten geduldig, bis die Hardware da ist, um alles zu entschlüsseln. Man nennt das "harvest now, decrypt later". Post-Quantum-Algorithmen sollen genau das verhindern.

Für den Alltag unsichtbar, für langfristige Sicherheit entscheidend.

Die wohl wichtigste Neuerung betrifft den Dependency Solver. Wenn der klassische Algorithmus bei der Auflösung von Abhängigkeiten nicht weiterkommt, wird nun automatisch ein neuer Solver aktiv. In der Praxis bedeutet das, dass es deutlich seltener zu unlösbaren Konflikten kommt, insbesondere wenn mehrere Pakete gleichzeitig installiert werden. Darüber hinaus setzt APT 3.1 für TLS Verbindungen neu auf OpenSSL statt auf die bisherige Kombination aus GnuTLS und gcrypt. Das schafft eine einheitlichere Kryptographie Basis und reduziert die Zahl der Abhängigkeiten.

Eine weitere Änderung, die vor allem Administrator:innen und fortgeschrittene Nutzer:innen betrifft, ist die vollständige Entfernung von

Generell gilt: Wer externe Paketquellen pflegt, sei es eigene oder fremde, sollte die zugehörigen Skripte vor dem Upgrade sorgfältig prüfen.

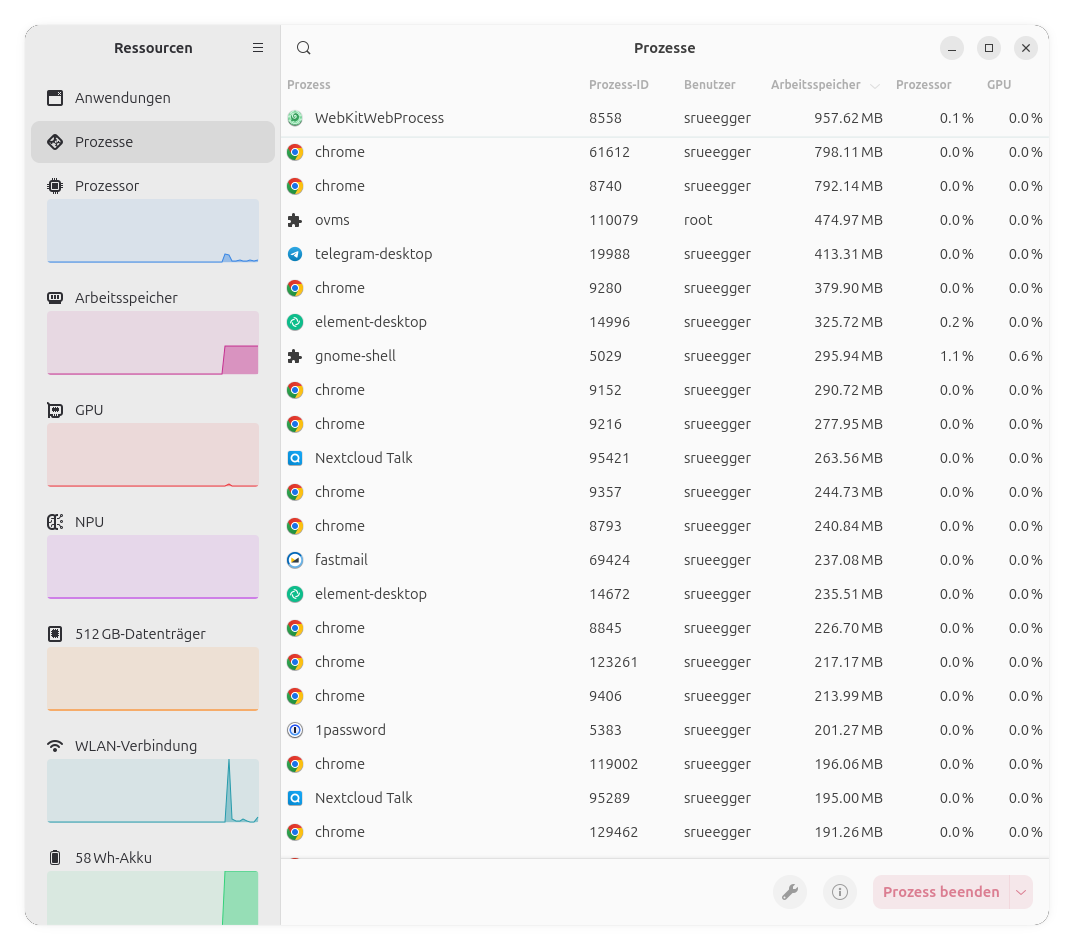

Den Anfang macht der Videoplayer. Totem weicht dem neuen Showtime, das mit einem minimalistischen Design überzeugt und spürbar schneller startet. Auch beim Lesen von PDF Dateien hat sich etwas getan. Evince wird durch Papers abgelöst, das dank GTK4 und teilweiser Rust Implementierung ein deutlich flüssigeres Rendering bietet. Der bisherige GNOME System Monitor wird durch Resources ersetzt, das erstmals auch die GPU Auslastung anzeigen kann, eine Funktion, die viele Nutzer:innen lange vermisst haben.

Beim Bildbetrachter löst Loupe das betagte Eye of GNOME ab. Loupe ist vollständig in Rust geschrieben und arbeitet deutlich schneller als sein Vorgänger. Auch das Terminal wurde ausgetauscht. An die Stelle von GNOME Terminal tritt Ptyxis, das unter anderem eine bessere Unterstützung für Container mitbringt. Ganz neu hinzugekommen ist schliesslich Sysprof, ein Performance Profiler, der ab 26.04 standardmässig installiert ist und bisher gar nicht zum Lieferumfang gehörte.

Wer Anwendungen installieren oder aktualisieren möchte, findet alles im neuen, einheitlichen App Center. Dieses deckt sowohl Snap als auch Deb Pakete ab. Die Verwaltung proprietärer Treiber sowie die Anbindung an Ubuntu Pro sind ins Security Center gewandert.

Etwas weniger eindeutig ist die Lage bei PPAs und anderen externen Paketquellen. Diese lassen sich teilweise über das App Center verwalten, in vielen Fällen bleibt aber weiterhin die Kommandozeile mit

Canonical macht keinen Hehl daraus, das eigene Ökosystem stärker auf Snap auszurichten. PPAs werden zwar noch unterstützt, doch die strategische Richtung ist klar: Canonical möchte Snap als zentrales Distributionsformat etablieren und die Abhängigkeit von klassischen Paketquellen Schritt für Schritt reduzieren. Wer heute noch stark auf PPAs setzt, tut gut daran, mittelfristig nach Snap Alternativen für die genutzten Pakete Ausschau zu halten.

Beim Thema Autostart gibt es ein zwiespältiges Bild. Schade finde ich, dass das gute alte "Startup Applications", das in Ubuntu jahrelang zum Standard gehörte, endgültig aus den offiziellen Paketquellen verschwunden ist. Dafür habe ich mir selbst Abhilfe geschaffen und eine kleine GNOME-App in RUST geschrieben, die diese Funktionalität zurückbringt: Boot Mate, ein schlanker Autostart-Manager, der sich per Flatpak installieren lässt und genau das macht, was der Name verspricht. Einträge anlegen, bearbeiten, deaktivieren, fertig.

Unter der Oberfläche sind ein paar Verbesserungen gelandet, die lange überfällig waren. Die fraktionale Skalierung hat den experimentellen Status hinter sich gelassen und ist jetzt voll integriert und optimiert, was bedeutet: keine unscharfen Schriften mehr bei 125 oder 150 Prozent Skalierung. Variable Refresh Rate (VRR) wird offiziell unterstützt, Gaming-Monitore dürfen endlich zeigen, was sie können. Und die Standardgrösse der Monospace-Schrift entspricht neu der Standard-UI-Schrift. Klingt banal, war aber jahrelang ein Ärgernis im Terminal.

Stattdessen gibt es Werkzeuge, um lokale KI so einfach zu nutzen wie eine App.

Der Anspruch ist so simpel wie ambitioniert: Ein Sprachmodell oder eine Bilderkennung soll sich so einfach installieren lassen wie ein Texteditor. Keine manuell angelegten Python-Environments, keine Jagd nach der richtigen CUDA-Version, keine halbgaren Anleitungen aus Blogs, die bei der dritten Fehlermeldung im Sand verlaufen. Im App Center stehen Modelle wie DeepSeek, Gemma oder Llama als fertige Pakete bereit. Ein Klick, ein Download, und das Ding läuft.

Besonders clever ist die Hardware-Erkennung dahinter. Die Snaps prüfen beim Start, welche Beschleuniger im System vorhanden sind, also ob eine NVIDIA-GPU mit CUDA, ein AMD-Chip mit ROCm oder eine moderne NPU (was Micrososft als Copilot+ vermarktet), wie sie in aktuellen Intel- und AMD-Laptops verbaut ist, genutzt werden kann. Fehlt spezialisierte Hardware, wird auf die CPU zurückgefallen. Langsamer, klar, aber zumindest funktioniert es überhaupt. Wer schon einmal versucht hat, PyTorch mit der passenden CUDA-Version und den richtigen Kernel-Headern zum Laufen zu bringen, wird diese Automatik zu schätzen wissen.

Der entscheidende Punkt ist aber die Privatsphäre: Alles läuft lokal. Anfragen und Dokumente verlassen den eigenen Rechner nicht, keine Telemetrie, keine Token-Abrechnung, kein "Die nächste Stunde ist Ihre kostenlose Nutzung leider aufgebraucht". Wer mag, kann den Laptop vom Netz nehmen und trotzdem produktiv mit dem Modell arbeiten. Für alle, die mit vertraulichen Daten hantieren, Anwaltskanzleien, Arztpraxen, Forschungsabteilungen oder einfach datenschutzbewusste Privatpersonen, ist das ein echtes Argument. Und für Entwicklerinnen und Entwickler bedeutet es: eine solide, reproduzierbare Basis, um lokale KI in eigene Anwendungen einzubauen, ohne auf eine OpenAI- oder Anthropic-API angewiesen zu sein.

Natürlich hat lokale KI ihre Grenzen. Ein 8B-Modell auf dem Laptop ist nicht das, was in einem Rechenzentrum läuft. Aber für die meisten Alltagsaufgaben, also Texte zusammenfassen, Code erklären, E-Mails entwerfen oder Bilder beschreiben, reicht es völlig. Und es reicht mit einer Geschwindigkeit und einer Qualität, die vor zwei Jahren noch unvorstellbar war.

Canonical hat dafür ein eigenes Engineering-Team aufgestellt. Updates und Sicherheits-Patches kommen über das normale

Wechselmedien werden neu unter /run/media eingehängt statt unter /media. Das ist eine Anpassung an Upstream-Konventionen und an Read-Only-Root-Setups. Für die Dateimanager-Nutzung ändert sich nichts, aber Skripte, die hart auf /media/$USER/... verdrahtet sind, brechen und müssen angepasst werden.

Google Drive ist aus den GNOME Online Accounts verschwunden. Die zugrunde liegende Bibliothek libgdata wird seit Jahren nicht mehr gepflegt und stellte ein Sicherheitsrisiko dar. Wer Google Drive weiterhin nutzen will, muss entweder den Browser bemühen oder auf Alternativen wie rclone oder das Drittanbieter-Tool OpenDrive ausweichen.

Für Netzwerk-Admins interessant: Netplan kommt in Version 1.2 mit einer überarbeiteten systemd-networkd-wait-online-Logik. Diese wartet nur noch auf link-lokale Adressen und eine routbare Schnittstelle, statt stur auf alle Interfaces zu pochen. Das beschleunigt den Bootvorgang auf Systemen mit mehreren Netzwerkkarten merklich.

In Apache sind TLS 1.0 und 1.1 endgültig deaktiviert (gemäss RFC 8996), was im Jahr 2026 eigentlich niemanden mehr überraschen sollte. Und für die Server-Fraktion: IBM Z z14 und älter werden nicht mehr unterstützt. Für Privatanwender irrelevant, im Rechenzentrum aber ein Thema, das rechtzeitig auf die Agenda gehört.

Die Entwickler argumentieren, das sei schlicht benutzerfreundlicher. Kritiker halten dagegen, dass jetzt der Sitznachbar im Zug ablesen kann, wie lang das Passwort ist. Beide haben in gewisser Weise recht, aber die Voreinstellung ist gesetzt. Wer die Sternchen wieder loswerden will, erstellt als Root die Datei

Fertig, Ubuntu schweigt bei Passwörtern wieder wie früher.

An dieser Stelle klicken erstaunlich viele Privatnutzer auf "Überspringen", oft mit dem Argument: "Zehn Jahre Support statt fünf, das brauche ich nicht, so lange nutze ich die OS Version sowieso nicht." Das klingt nachvollziehbar, übersieht aber den wichtigsten Punkt und ist einer der hartnäckigsten Mythen rund um Ubuntu Pro. Denn das eigentliche Argument ist nicht die Verlängerung von fünf auf zehn Jahre Support, sondern was in diesen fünf bis zehn Jahren überhaupt abgedeckt ist.

Ein konkretes Beispiel: VLC, der Video-Player. VLC liegt in Universe, nicht in Main. Ohne Ubuntu Pro bekommt man möglicherweise eine VLC-Version mit bekannten Sicherheitslücken auf den Rechner, und niemand wird das offiziell beheben. Nicht in fünf Jahren, nicht in zehn Jahren, vielleicht gar nicht. Mit Ubuntu Pro werden über 25'000 zusätzliche Universe-Pakete durch Canonical mit denselben Sicherheitsupdates versorgt wie das Main-Repository. VLC eingeschlossen.

26.04.1 erscheint am 6. August 2026. Bis dahin gilt:

Besonders stark finde ich die Haltung, die Canonical beim Thema KI einnimmt. Statt einen Cloud-Assistenten in jede Ecke des Systems zu drücken, wie es Microsoft und Google gerade vorexerzieren, legt Ubuntu die Werkzeuge bereit und überlässt die Entscheidung dem Anwender. Lokale Inferenz, keine Telemetrie, keine Abhängigkeit von externen APIs. Das ist genau der Linux-Ansatz, den viele von uns seit Jahren vermissen: mächtige Werkzeuge in der Hand der Nutzerin, nicht in der Hand eines Konzerns.

Für Umsteigerinnen und Umsteiger von 24.04 bringt die neue LTS-Version vor allem eines: ein System, das nicht nur die nächsten zehn Jahre halten soll, sondern auch so gebaut ist, als wäre es ihm ernst damit. Ein LTS-Release, das seinen Namen verdient, weil es Substanz hat statt nur neuer Versionsnummern. Und für all jene, die Ubuntu vielleicht vor ein paar Jahren zugunsten anderer Distributionen den Rücken gekehrt haben, lohnt sich ein zweiter Blick. Canonical hat hier abgeliefert.

Viel Spass beim Ausprobieren.

Alle zwei Jahre erscheint eine neue LTS-Version von Ubuntu, und meistens klopft man Canonical auf die Schulter, lobt ein paar neue Icons und geht zur Tagesordnung über. Dieses Jahr ist anders. Ubuntu 26.04 LTS "Resolute Raccoon" ist kein kosmetisches Update, sondern ein technischer Generationswechsel: Rust ersetzt C an sensiblen Stellen, Wayland verdrängt X11 endgültig, und lokale KI-Modelle installieren sich per Klick, ohne dass ein einziges Byte den Rechner verlässt. Ein Überblick für alle, die von 24.04 umsteigen oder Ubuntu nach längerer Pause wieder eine Chance geben wollen. Canonical nutzt dieses Release, um unter der Haube mit den 2000er-Jahren abzuschliessen und sich für das nächste Jahrzehnt zu rüsten.

Wer die Änderungen durchgeht, merkt schnell: Das ist nicht einfach nur ein weiteres LTS. Hier werden gleichzeitig die Kernwerkzeuge in Rust neu geschrieben, das zwanzig Jahre alte Boot-System ersetzt, das Grafikprotokoll aus den 80ern endgültig in Rente geschickt, Post-Quantum-Kryptographie eingeführt und lokale KI massentauglich gemacht. Ein einziges Release, das an so vielen Fundamenten gleichzeitig schraubt, hat es bei Ubuntu schon lange nicht mehr gegeben. Wer von 24.04 kommt, bekommt effektiv ein neues System unter demselben Namen.

Wer von Ubuntu 24.04 "Noble Numbat" kommt oder zum ersten Mal auf Ubuntu schielt, findet hier einen kompakten Überblick der nicht nur neue Icons zeigt und Programmversionen auflistet.

Hardware-Check: Was der neue Ubuntu-Kern voraussetzt

Die wichtigste Nachricht zuerst: Canonical hebt die empfohlenen Systemanforderungen an, und zwar gleich an mehreren Fronten.Neu: mindestens 6 GB RAM empfohlen

Offiziell verlangt Ubuntu 26.04 jetzt 6 GB Arbeitsspeicher (vorher 4 GB). Das hat in einschlägigen Foren für die übliche Empörung gesorgt, ist aber weniger dramatisch, als es klingt.Es handelt sich übrigens um eine "softe" Empfehlung, die Installation wir dnicht verweiger wenn man weniger als 6GB Ram hat.- Die Realität: Das nackte Betriebssystem begnügt sich weiterhin mit rund 1 GB RAM.

- Der Grund: Das Internet im Jahr 2026 ist speicherintensiv geworden. Ein moderner Firefox oder Chrome mit vier offenen Tabs belegt problemlos 4 bis 5 GB. Und dann will das System selbst ja auch noch atmen können.

Die unterschätzte Hürde: x86-64-v3

Das ist die Hardware-Neuerung, die in den meisten Artikeln zu wenig Beachtung findet. Ubuntu 26.04 bietet optimierte Pakete für die sogenannte "x86-64-v3-Architektur". Übersetzt heisst das: Für moderne CPUs (ungefähr ab 2013 verfügbar, also Intel Haswell und neuer, AMD Zen und neuer) können Pakete ausgeliefert werden, die die zusätzlichen CPU-Funktionen nutzen und dadurch etwas performanter laufen.Wichtig für die Praxis: Die Basispakete laufen weiterhin auf älteren CPUs. Wer also noch ein betagtes Laptop mit einer CPU aus der Core-i-2000er- oder 3000er-Reihe betreibt, wird mit 26.04 noch starten können. Aber zukünftige Ubuntu Versionen, werden hier einen Hardcut machen und nur noch für moderne CPUs verfügbar sein.

Wayland wird Pflicht

Ubuntu verabschiedet sich in der GNOME-Session endgültig von X11, dem Grafikprotokoll aus den späten 1980er-Jahren. Die GNOME-Sitzung läuft ausschliesslich auf Wayland.Für die meisten Anwender bedeutet das: flüssigere Animationen, weniger Tearing und mehr Sicherheit, weil Anwendungen sauber voneinander isoliert sind. Alte X11-Programme laufen weiterhin über die Übersetzungsschicht XWayland, davon merkt man im Alltag wenig. Auch Nvidia hat mit den aktuellen Treibern keine Wayland Probleme mehr.

Die Oxidierung von Ubuntu: Warum wir jetzt alle Rust sprechen

Unter der Haube findet eine kleine Revolution statt. Immer mehr Kernbestandteile von Ubuntu werden in der Programmiersprache "Rust" neu geschrieben. Das klingt nach einer Fussnote für Entwickler, ist aber der wichtigste Sicherheitsgurt, den Linux seit Jahren bekommen hat.Systemsoftware wurde jahrzehntelang in der Sprache C geschrieben. C ist extrem schnell, hat aber eine Schwäche: Programmierer:innen müssen den Speicher des Computers manuell verwalten. Und genau hier wird es gefährlich.

Stell dir den Arbeitsspeicher eines Computers wie eine riesige Bibliothek vor. Jedes Buch steht für ein Stück Speicher, das ein Programm nutzen kann. Braucht ein Programm Speicher, nimmt es ein Buch aus dem Regal. Ist es fertig, muss es das Buch zurückstellen.

In C arbeitet diese Bibliothek ohne Bibliothekar:in. Niemand führt Buch darüber, wer welches Buch gerade hat. Das hat Folgen:

- Du stellst ein Buch zurück, willst aber später weiterlesen. Inzwischen hat jemand anders es genommen und den Inhalt überschrieben. Du liest nun Unsinn, ohne es zu merken. (Das ist ein sogenannter "Use After Free": Speicher wird freigegeben, aber danach trotzdem weiter verwendet.)

- Du nimmst dir immer neue Bücher aus dem Regal, legst aber keines zurück. Irgendwann sind die Regale leer und es gibt keinen Lesestoff mehr, obwohl du stapelweise Bücher auf deinem Tisch liegen hast, die du längst nicht mehr brauchst. (Das ist ein sogenannter "Memory Leak": Das Programm reserviert immer mehr Speicher, gibt aber nichts frei, bis irgendwann nichts mehr übrig ist.)

- Du stellst ein Buch zurück, das du schon zurückgestellt hast. Jemand hat es inzwischen wieder genommen und an einen anderen Platz gelegt. Jetzt steht im System, der alte Platz sei frei, obwohl dort bereits ein neues Buch steht. Das Ordnungssystem gerät durcheinander. (Das ist ein "Double Free": Speicher wird zweimal freigegeben, was zu unvorhersehbarem Verhalten führt.)

In Rust sitzt eine sehr strenge Biliothekar:in am Eingang: der sogenannte "Borrow Checker". Die Bibliothekar:in prüft deinen gesamten Code, bevor das Programm überhaupt laufen darf, und setzt drei einfache Regeln durch:

- Jedes Buch hat genau eine:n Besitzer:in. Nur diese Person darf entscheiden, wann das Buch zurückgeht. Gibt sie das Buch ab, kann sie es nicht mehr lesen.

- Ausleihen nur mit Vermerk. Du darfst dir ein Buch kurz anschauen, aber die Bibliothekarin notiert genau, wer es hat und wie lange.

- Lesen oder Schreiben, nie beides gleichzeitig. Solange jemand in einem Buch liest, darf niemand den Inhalt verändern. Will jemand schreiben, darf in diesem Moment keine andere Person das Buch in der Hand halten.

Warum ist das so wirkungsvoll? Weil die meisten Speicherfehler in C erst passieren, wenn die Software bereits läuft, oft unter schwer reproduzierbaren Bedingungen. In Rust existieren diese Fehler schlicht nicht, weil das Programm mit ihnen gar nicht erst gebaut werden kann.

Was ist konkret neu?

In Ubuntu 26.04 werden gleich mehrere zentrale Werkzeuge durch Rust-Versionen ersetzt:sudo-rs ist jetzt der Standard-Provider für den sudo-Befehl. Die Konfiguration bleibt gleich, die bestehende /etc/sudoers-Datei funktioniert weiter. Das klassische Original von Todd C. Miller ist aber nicht verschwunden, sondern bleibt als Alternative in den Paketquellen.uutils beziehungsweise das Paket rust-coreutils ersetzt die klassischen GNU-Coreutils. Das betrifft Kommandozeilen-Klassiker wie

ls, cp, mv, cat oder rm. Wer damit täglich arbeitet, wird im Alltag keinen Unterschied bemerken.Die Skeptiker in der Community argumentieren, dass hier jahrzehntealter, gut abgehangener Code ohne Not durch frischen Code ersetzt wird. Canonical hält dagegen, dass "gut abgehangen" und "sicher" nicht dasselbe sind.

Dracut: Der Bootprozess bekommt neue Schuhe

Eine der leisen, aber technisch tiefgreifendsten Änderungen betrifft den Start des Systems. Ubuntu verabschiedet sich nach rund zwanzig Jahren von "initramfs-tools" und wechselt vollständig auf "Dracut". Einen ausführlichen Artikel über Dracut in Ubuntu habe ich hier geschrieben. Hier eine kleine Zusammenfassung:Was ist überhaupt ein initramfs?

Ein kurzer Ausflug für Einsteiger: Wenn der Rechner startet, kann der Linux-Kernel noch nicht direkt auf die eigentliche Systempartition zugreifen. Er braucht zuerst Treiber für Festplatte, Dateisystem und allenfalls für Verschlüsselung. Deshalb lädt er ein winziges "Mini-Linux" in den Arbeitsspeicher, das initramfs (initial RAM filesystem). Dieses Mini-System hat nur eine Aufgabe: die echte Systempartition vorbereiten und dem Kernel übergeben. Danach verschwindet es wieder.Warum der Wechsel?

Initramfs-tools stammt aus den frühen 2000er-Jahren und basiert auf einer grossen Sammlung von Shell-Skripten. Das war lange Zeit solide, hat aber inzwischen ein paar unangenehme Schwächen:- Keine Unterstützung für moderne Setups wie NVMe over Fabrics.

- Probleme mit Bluetooth-Tastaturen beim Entsperren einer verschlüsselten Festplatte.

- Schwer wartbarer, fragiler Shell-Code.

- Keine saubere Integration mit systemd.

Was man als Anwender merkt

Im Normalfall: nichts. Das System bootet einfach weiter, in vielen Fällen sogar eine Spur schneller. Dracut baut standardmässig ein "Host-only initramfs", das nur die Treiber enthält, die der konkrete Rechner wirklich braucht.Interessant wird es für alle, die Spezielles anpassen:

- Eigene Konfigurationen gehören in

/etc/dracut.conf.d/als Drop-in-Dateien. - Nach Änderungen wird mit

dracut -fneu gebaut. - Wer bisher

dropbear-initramfsfür das Remote-Entsperren verschlüsselter Festplatten per SSH genutzt hat, braucht ab 26.04 den Nachfolgerdracut-crypt-ssh.

Initramfs-tools bleibt zwar in den Paketquellen erhalten, aber ohne offiziellen Support. Wer das alte Tool noch einsetzt, sollte den Wechsel einplanen.Linux 7.0 und Post-Quantum-Kryptographie

Ubuntu 26.04 bringt den Linux-Kernel 7.0. Der Versionswechsel ist weniger dramatisch, als es auf den ersten Blick aussieht. Linus Torvalds hat die Zählung schlicht zurückgesetzt, weil ihm die 6er Serie langsam zu lang wurde. Architektonisch ist Kernel 7.0 eine Weiterentwicklung von 6.19 und keine Neuerfindung. Trotzdem bringt der neue Kernel konkrete Vorteile mit sich.So wurde die Unterstützung für aktuelle Hardware deutlich verbessert, etwa für Qualcomms Snapdragon X2 Elite. Wer sich ein modernes, lüfterloses ARM Laptop gekauft hat, kann Ubuntu 26.04 jetzt ohne Bastelei darauf installieren. Dazu kommt systemd 259, das cgroup v1 endgültig abschafft.

Für Desktop Anwender:innen ist das weitgehend irrelevant, für alle jedoch, die Container Setups pflegen, ist es ein wichtiger Schritt, denn nur noch cgroup v2 wird unterstützt. Ausserdem läutet Ubuntu 26.04 das Ende der "System V Init" Skripte ein. Es handelt sich um die letzte Version, die alte System V Scripts noch ausführen kann. Ab Ubuntu 26.10 ist Schluss. Wer also noch irgendwo Skripte unter

/etc/init.d/ aus den Nullerjahren pflegt, sollte diese zeitnah auf systemd Units umstellen.Post-Quantum-Kryptographie standardmässig

Das ist die Änderung, die in zehn Jahren als wichtiger Meilenstein gelten wird. OpenSSH 10.2 und OpenSSL 3.5 aktivieren Post-Quantum-Algorithmen ab Werk.Der Hintergrund: Quantencomputer, die heutige Verschlüsselung knacken können, existieren noch nicht, könnten aber in zehn bis fünfzehn Jahren Realität werden. Das klingt weit weg, ist es aber nicht. Geheimdienste zeichnen heute schon verschlüsselten Datenverkehr auf und warten geduldig, bis die Hardware da ist, um alles zu entschlüsseln. Man nennt das "harvest now, decrypt later". Post-Quantum-Algorithmen sollen genau das verhindern.

Für den Alltag unsichtbar, für langfristige Sicherheit entscheidend.

APT 3.1: Der Paketmanager wird erwachsener

APT, das Herzstück der Paketverwaltung, springt auf Version 3.1. Die Änderungen klingen zunächst technisch, ihre Auswirkungen sind jedoch durchaus spürbar.Die wohl wichtigste Neuerung betrifft den Dependency Solver. Wenn der klassische Algorithmus bei der Auflösung von Abhängigkeiten nicht weiterkommt, wird nun automatisch ein neuer Solver aktiv. In der Praxis bedeutet das, dass es deutlich seltener zu unlösbaren Konflikten kommt, insbesondere wenn mehrere Pakete gleichzeitig installiert werden. Darüber hinaus setzt APT 3.1 für TLS Verbindungen neu auf OpenSSL statt auf die bisherige Kombination aus GnuTLS und gcrypt. Das schafft eine einheitlichere Kryptographie Basis und reduziert die Zahl der Abhängigkeiten.

Eine weitere Änderung, die vor allem Administrator:innen und fortgeschrittene Nutzer:innen betrifft, ist die vollständige Entfernung von

apt key. Der Befehl zum Verwalten von Repository Signaturen existiert nicht mehr. Wer noch Skripte pflegt, die auf apt key add setzen, muss diese auf gpg mit Schlüsseldateien unter /etc/apt/keyrings/ umstellen. Das war zwar ohnehin seit Jahren der empfohlene Weg, viele Anleitungen im Netz hinken in diesem Punkt aber nach wie vor hinterher.Generell gilt: Wer externe Paketquellen pflegt, sei es eigene oder fremde, sollte die zugehörigen Skripte vor dem Upgrade sorgfältig prüfen.

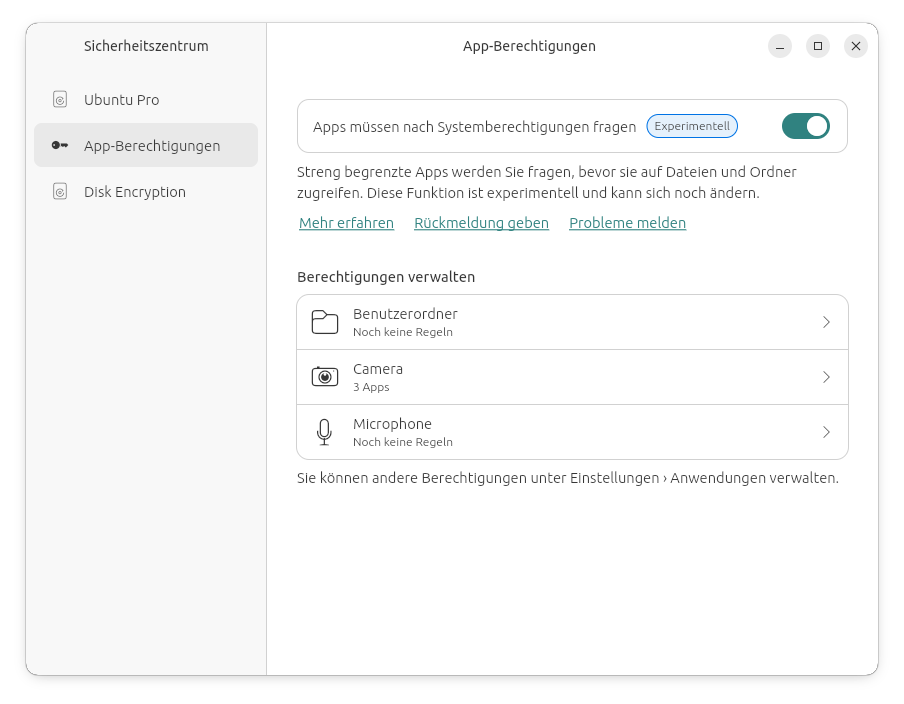

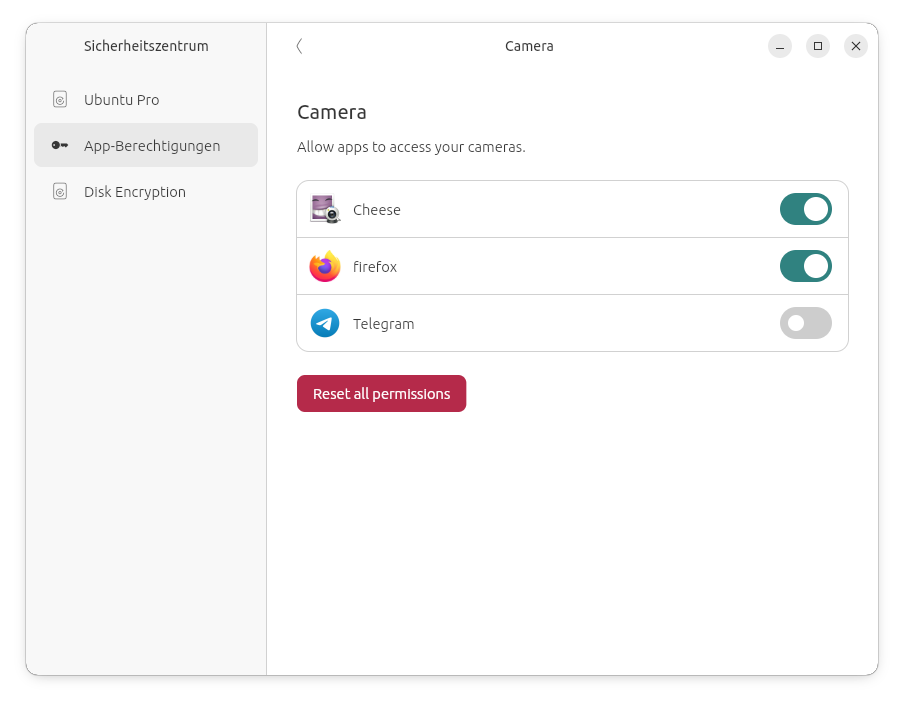

Das neue Security Center: Privatsphäre wie am Smartphone

Sicherheit unter Linux war lange ein Hobby für Leute mit Spass am Terminal. Ubuntu 26.04 ändert das mit dem neuen Security Center in den Systemeinstellungen.Berechtigungen auf einen Blick

Endlich gibt es eine zentrale Übersicht, welche Apps worauf zugreifen dürfen. Die Snap-Permissions-Prompts sind standardmässig aktiv: Will ein Snap-Paket auf Kamera, Mikrofon, Standort oder private Dokumente zugreifen, poppt ein verständliches Fenster auf. Per Klick wird entschieden: erlauben oder verweigern. Das kennen Smartphone-Besitzerinnen seit Jahren, unter Linux ist es eine willkommene Neuerung.Festplattenverschlüsselung mit TPM 2.0

Die TPM-gestützte Festplattenverschlüsselung verlässt den experimentellen Status und wird zur Standardoption. Wer einen Rechner mit TPM-Chip (was bei allen halbwegs modernen Laptops der Fall ist) nutzt, bekommt:- Automatisches Entsperren beim Start, ohne jedes Mal ein Passwort einzutippen.

- Komplette Verschlüsselung, falls jemand die Festplatte ausbaut und in einen anderen Rechner steckt.

- Eine grafische Oberfläche, um PINs zu ändern, Schlüssel zu rotieren und den Boot-Zustand zu überprüfen. Vorher ging das nur mit systemd-cryptenroll auf der Kommandozeile.

Software-Landschaft: Wer geht, wer kommt

Wer von der letzten LTS Version 24.04 umsteigt, muss sich an einige neue Namen gewöhnen. Viele GNOME Klassiker sind durch modernere, häufig auf Rust basierende Alternativen ersetzt worden.Den Anfang macht der Videoplayer. Totem weicht dem neuen Showtime, das mit einem minimalistischen Design überzeugt und spürbar schneller startet. Auch beim Lesen von PDF Dateien hat sich etwas getan. Evince wird durch Papers abgelöst, das dank GTK4 und teilweiser Rust Implementierung ein deutlich flüssigeres Rendering bietet. Der bisherige GNOME System Monitor wird durch Resources ersetzt, das erstmals auch die GPU Auslastung anzeigen kann, eine Funktion, die viele Nutzer:innen lange vermisst haben.

Beim Bildbetrachter löst Loupe das betagte Eye of GNOME ab. Loupe ist vollständig in Rust geschrieben und arbeitet deutlich schneller als sein Vorgänger. Auch das Terminal wurde ausgetauscht. An die Stelle von GNOME Terminal tritt Ptyxis, das unter anderem eine bessere Unterstützung für Container mitbringt. Ganz neu hinzugekommen ist schliesslich Sysprof, ein Performance Profiler, der ab 26.04 standardmässig installiert ist und bisher gar nicht zum Lieferumfang gehörte.

Das Ende von "Software & Updates"

Die gute alte App für Paketquellen und Treiberverwaltung ist verschwunden, doch das ist kein Grund zur Panik. Die Funktionen wurden nicht gestrichen, sondern lediglich auf andere Stellen verteilt.Wer Anwendungen installieren oder aktualisieren möchte, findet alles im neuen, einheitlichen App Center. Dieses deckt sowohl Snap als auch Deb Pakete ab. Die Verwaltung proprietärer Treiber sowie die Anbindung an Ubuntu Pro sind ins Security Center gewandert.

Etwas weniger eindeutig ist die Lage bei PPAs und anderen externen Paketquellen. Diese lassen sich teilweise über das App Center verwalten, in vielen Fällen bleibt aber weiterhin die Kommandozeile mit

add apt repository der zuverlässigste Weg. Langfristig sollte man sich allerdings darauf einstellen, dass PPAs an Bedeutung verlieren werden.Canonical macht keinen Hehl daraus, das eigene Ökosystem stärker auf Snap auszurichten. PPAs werden zwar noch unterstützt, doch die strategische Richtung ist klar: Canonical möchte Snap als zentrales Distributionsformat etablieren und die Abhängigkeit von klassischen Paketquellen Schritt für Schritt reduzieren. Wer heute noch stark auf PPAs setzt, tut gut daran, mittelfristig nach Snap Alternativen für die genutzten Pakete Ausschau zu halten.

GNOME 50 "Tokyo": Optik und Bedienung

Ubuntu 26.04 bringt GNOME 50 mit Codename "Tokyo". Auf den ersten Blick wirkt der Desktop vertraut, fühlt sich aber runder an. Die Ordner-Icons sind flacher und farbenfroher gestaltet, und wer in den Einstellungen die Akzentfarbe wechselt, färbt damit jetzt den ganzen Ordner um, nicht mehr bloss einen schmalen Streifen. Das klassische Braun ist als Referenz auf das allererste Ubuntu von 2004 weiterhin als Akzentfarbe verfügbar, "Warty Brown" lebt also weiter.Beim Thema Autostart gibt es ein zwiespältiges Bild. Schade finde ich, dass das gute alte "Startup Applications", das in Ubuntu jahrelang zum Standard gehörte, endgültig aus den offiziellen Paketquellen verschwunden ist. Dafür habe ich mir selbst Abhilfe geschaffen und eine kleine GNOME-App in RUST geschrieben, die diese Funktionalität zurückbringt: Boot Mate, ein schlanker Autostart-Manager, der sich per Flatpak installieren lässt und genau das macht, was der Name verspricht. Einträge anlegen, bearbeiten, deaktivieren, fertig.

Unter der Oberfläche sind ein paar Verbesserungen gelandet, die lange überfällig waren. Die fraktionale Skalierung hat den experimentellen Status hinter sich gelassen und ist jetzt voll integriert und optimiert, was bedeutet: keine unscharfen Schriften mehr bei 125 oder 150 Prozent Skalierung. Variable Refresh Rate (VRR) wird offiziell unterstützt, Gaming-Monitore dürfen endlich zeigen, was sie können. Und die Standardgrösse der Monospace-Schrift entspricht neu der Standard-UI-Schrift. Klingt banal, war aber jahrelang ein Ärgernis im Terminal.

Ubuntu macht Zugriff auf KI einfacher

Während Microsoft mit Recall und Copilot den Windows-Desktop in eine Datensammelstelle verwandelt, geht Canonical einen anderen Weg: Ubuntu 26.04 drängt niemandem einen Assistenten auf, der ungefragt installiert wird.Stattdessen gibt es Werkzeuge, um lokale KI so einfach zu nutzen wie eine App.

Inference Snaps

Canonical geht mit Ubuntu 26.04 einen Weg, der sich wohltuend von dem unterscheidet, was Microsoft oder Google derzeit veranstalten: Statt einen zentralen Cloud-Assistenten in jede Systemecke zu drücken, stellt Canonical die Werkzeuge bereit und überlässt die Entscheidung dem Anwender. Herzstück dieser Strategie sind die sogenannten Inference Snaps.Der Anspruch ist so simpel wie ambitioniert: Ein Sprachmodell oder eine Bilderkennung soll sich so einfach installieren lassen wie ein Texteditor. Keine manuell angelegten Python-Environments, keine Jagd nach der richtigen CUDA-Version, keine halbgaren Anleitungen aus Blogs, die bei der dritten Fehlermeldung im Sand verlaufen. Im App Center stehen Modelle wie DeepSeek, Gemma oder Llama als fertige Pakete bereit. Ein Klick, ein Download, und das Ding läuft.

Besonders clever ist die Hardware-Erkennung dahinter. Die Snaps prüfen beim Start, welche Beschleuniger im System vorhanden sind, also ob eine NVIDIA-GPU mit CUDA, ein AMD-Chip mit ROCm oder eine moderne NPU (was Micrososft als Copilot+ vermarktet), wie sie in aktuellen Intel- und AMD-Laptops verbaut ist, genutzt werden kann. Fehlt spezialisierte Hardware, wird auf die CPU zurückgefallen. Langsamer, klar, aber zumindest funktioniert es überhaupt. Wer schon einmal versucht hat, PyTorch mit der passenden CUDA-Version und den richtigen Kernel-Headern zum Laufen zu bringen, wird diese Automatik zu schätzen wissen.

Der entscheidende Punkt ist aber die Privatsphäre: Alles läuft lokal. Anfragen und Dokumente verlassen den eigenen Rechner nicht, keine Telemetrie, keine Token-Abrechnung, kein "Die nächste Stunde ist Ihre kostenlose Nutzung leider aufgebraucht". Wer mag, kann den Laptop vom Netz nehmen und trotzdem produktiv mit dem Modell arbeiten. Für alle, die mit vertraulichen Daten hantieren, Anwaltskanzleien, Arztpraxen, Forschungsabteilungen oder einfach datenschutzbewusste Privatpersonen, ist das ein echtes Argument. Und für Entwicklerinnen und Entwickler bedeutet es: eine solide, reproduzierbare Basis, um lokale KI in eigene Anwendungen einzubauen, ohne auf eine OpenAI- oder Anthropic-API angewiesen zu sein.

Natürlich hat lokale KI ihre Grenzen. Ein 8B-Modell auf dem Laptop ist nicht das, was in einem Rechenzentrum läuft. Aber für die meisten Alltagsaufgaben, also Texte zusammenfassen, Code erklären, E-Mails entwerfen oder Bilder beschreiben, reicht es völlig. Und es reicht mit einer Geschwindigkeit und einer Qualität, die vor zwei Jahren noch unvorstellbar war.

NVIDIA CUDA und AMD ROCm direkt aus den Paketquellen

Zum ersten Mal lassen sich die KI-Stacks beider grosser GPU-Hersteller ohne Fremdquellen installieren:

Bash:

sudo apt install nvidia-cuda-toolkit

# oder, für AMD:

sudo apt install rocmCanonical hat dafür ein eigenes Engineering-Team aufgestellt. Updates und Sicherheits-Patches kommen über das normale

apt upgrade, und mit Ubuntu Pro sind diese Pakete über die LTS-Dauer abgesichert. Für alle, die sich bisher durch AMDs und NVIDIAs eigene Installer gequält haben, ist das eine echte Erleichterung.Kleinkram, der aber auffällt

Neben den grossen Umbauten gibt es eine Reihe kleinerer Änderungen, die im Alltag auftauchen können. Das Verzeichnis /tmp liegt jetzt standardmässig alstmpfs im Arbeitsspeicher statt auf der Festplatte. Resultat: Temporäre Dateien sind spürbar schneller, überleben aber keinen Neustart mehr und sind durch den verfügbaren RAM begrenzt. Wer Workloads hat, die grosse Temp-Dateien schreiben, etwa Video-Encoding oder Datenbank-Exports, muss eventuell umdisponieren oder /tmp explizit wieder auf die Festplatte legen.Wechselmedien werden neu unter /run/media eingehängt statt unter /media. Das ist eine Anpassung an Upstream-Konventionen und an Read-Only-Root-Setups. Für die Dateimanager-Nutzung ändert sich nichts, aber Skripte, die hart auf /media/$USER/... verdrahtet sind, brechen und müssen angepasst werden.

Google Drive ist aus den GNOME Online Accounts verschwunden. Die zugrunde liegende Bibliothek libgdata wird seit Jahren nicht mehr gepflegt und stellte ein Sicherheitsrisiko dar. Wer Google Drive weiterhin nutzen will, muss entweder den Browser bemühen oder auf Alternativen wie rclone oder das Drittanbieter-Tool OpenDrive ausweichen.

Für Netzwerk-Admins interessant: Netplan kommt in Version 1.2 mit einer überarbeiteten systemd-networkd-wait-online-Logik. Diese wartet nur noch auf link-lokale Adressen und eine routbare Schnittstelle, statt stur auf alle Interfaces zu pochen. Das beschleunigt den Bootvorgang auf Systemen mit mehreren Netzwerkkarten merklich.

In Apache sind TLS 1.0 und 1.1 endgültig deaktiviert (gemäss RFC 8996), was im Jahr 2026 eigentlich niemanden mehr überraschen sollte. Und für die Server-Fraktion: IBM Z z14 und älter werden nicht mehr unterstützt. Für Privatanwender irrelevant, im Rechenzentrum aber ein Thema, das rechtzeitig auf die Agenda gehört.

Warum zeigt mein Terminal jetzt Sternchen?

Eine kleine Änderung sorgt in Foren zuverlässig für Stirnrunzeln. Wer im Terminal ein sudo-Passwort eingibt, sieht jetzt Sternchen. Früher blieb das Terminal bei der Passworteingabe stumm, was Generationen von Einsteigerinnen und Einsteigern zur Verzweiflung getrieben hat. Mehr als ein hilfesuchender Forenpost begann mit den Worten "meine Tastatur funktioniert nicht mehr". Canonical hat sich jetzt erbarmt: Sternchen geben Feedback, man sieht, dass etwas ankommt, und die Eingabe fühlt sich weniger an wie ein Sprung ins Leere.Die Entwickler argumentieren, das sei schlicht benutzerfreundlicher. Kritiker halten dagegen, dass jetzt der Sitznachbar im Zug ablesen kann, wie lang das Passwort ist. Beide haben in gewisser Weise recht, aber die Voreinstellung ist gesetzt. Wer die Sternchen wieder loswerden will, erstellt als Root die Datei

/etc/sudoers.d/0pwfeedback mit folgendem Inhalt:

Code:

Defaults !pwfeedbackFertig, Ubuntu schweigt bei Passwörtern wieder wie früher.

Was ist eigentlich Ubuntu Pro?

Nach der Installation fragt Ubuntu, ob Ubuntu Pro aktiviert werden soll. Und weil viele an dieser Stelle kurz zögern und sich fragen, was das eigentlich ist, hier die Kurzfassung: Ubuntu Pro ist ein Service-Paket von Canonical, das auf jedes Ubuntu-System aufgesetzt werden kann. Es erweitert das System um zusätzliche Sicherheitsupdates, Compliance-Werkzeuge und Management-Funktionen, die ursprünglich für Unternehmenskunden entwickelt wurden. Der Clou: Für Privatpersonen ist Ubuntu Pro auf bis zu fünf Rechnern komplett kostenlos. Man legt ein Konto bei Canonical an, erzeugt einen Token, klebt ihn ins System, fertig.An dieser Stelle klicken erstaunlich viele Privatnutzer auf "Überspringen", oft mit dem Argument: "Zehn Jahre Support statt fünf, das brauche ich nicht, so lange nutze ich die OS Version sowieso nicht." Das klingt nachvollziehbar, übersieht aber den wichtigsten Punkt und ist einer der hartnäckigsten Mythen rund um Ubuntu Pro. Denn das eigentliche Argument ist nicht die Verlängerung von fünf auf zehn Jahre Support, sondern was in diesen fünf bis zehn Jahren überhaupt abgedeckt ist.

Das Universe-Problem, das niemand erwähnt

Ubuntus Paketquellen sind in Repositories unterteilt, und die wichtigsten heissen main und universe. Im Main-Repository liegen die Pakete, die Canonical offiziell pflegt und mit Sicherheitsupdates versorgt. Dazu gehören der Kernel, die Systembibliotheken, GNOME, LibreOffice und ein paar hundert weitere zentrale Pakete. Das Universe-Repository dagegen enthält über 30'000 Pakete, die von der Community gepflegt werden. Ohne Ubuntu Pro bedeutet das: Diese Pakete bekommen Sicherheitsupdates nur, wenn jemand in der Community zufällig Zeit und Lust hat.Ein konkretes Beispiel: VLC, der Video-Player. VLC liegt in Universe, nicht in Main. Ohne Ubuntu Pro bekommt man möglicherweise eine VLC-Version mit bekannten Sicherheitslücken auf den Rechner, und niemand wird das offiziell beheben. Nicht in fünf Jahren, nicht in zehn Jahren, vielleicht gar nicht. Mit Ubuntu Pro werden über 25'000 zusätzliche Universe-Pakete durch Canonical mit denselben Sicherheitsupdates versorgt wie das Main-Repository. VLC eingeschlossen.

Kernel Livepatch: nie wieder Reboots zur Unzeit

Ein weiteres Feature, das im Alltag unterschätzt wird, ist Kernel Livepatch. Sicherheitslücken im Kernel werden damit im laufenden Betrieb geschlossen, ohne Neustart. Wer seinen Laptop als Arbeitsgerät nutzt und mit einem halben Dutzend offener Anwendungen hantiert, weiss diese Funktion zu schätzen. Reboots nach Sicherheitsupdates werden von einer regelmässigen Routine zur seltenen Ausnahme.Für Server-Betreiber und KI-Anwender

Wer Ubuntu auf einem Server einsetzt oder mit KI-Infrastruktur arbeitet, bekommt mit Ubuntu Pro noch zwei Schmankerl obendrauf. ROCm und CUDA sind über LTS-Releases hinweg bis zu 10 Jahre lang abgesichert. Für Firmen, die ein Modell einmal deployen und dann fünf oder zehn Jahre lang produktiv betreiben wollen, ohne alle zwei Jahre die ganze Infrastruktur umzukrempeln, ist das ein echtes Argument. Dazu kommt Landscape für zentrales Management, Compliance-Zertifizierungen wie FIPS und CIS sowie Real-Time Ubuntu für Workloads mit harten Zeitanforderungen.Kurzes Fazit

Für Privatnutzer ist die Aktivierung von Ubuntu Pro kein "Nice to have", sondern ein dringend empfohlener Schritt, am besten direkt nach der Installation. Man kriegt umsonst ein System, das bei Sicherheitslücken in Programmen wie VLC nicht einfach die Schultern zuckt. Wer aus prinzipiellen Gründen kein Konto bei Canonical anlegen will, muss es natürlich nicht tun. Aber dann sollte man wissen, worauf man verzichtet, und bei Paketinstallationen aus Universe unbedingt die CVEs prüfen.Upgrade oder abwarten? Ein nüchterner Blick

Der offizielle Upgrade-Pfad von 24.04 auf 26.04 wird erst mit der Version 26.04.1 freigeschaltet. Das ist Canonicals Standardprozedere, und es hat sich bewährt: Die ersten Monate nach einem LTS-Release sind auch die Monate, in denen die Kinderkrankheiten geheilt werden.26.04.1 erscheint am 6. August 2026. Bis dahin gilt:

- Wer 24.04 stabil und produktiv im Einsatz hat, hat keine Eile.

- Wer neugierig ist, kann 26.04 in einer virtuellen Maschine oder auf einem Zweitgerät testen.

- Wer neu installiert, kann direkt zu 26.04 greifen und sich die nächsten Jahre entspannt zurücklehnen.

Fazit: Substanz statt Kosmetik

Ubuntu 26.04 LTS "Resolute Raccoon" ist keines jener Releases, die nur neue Hintergrundbilder und ein paar aufpolierte Icons bringen. Es ist einer jener selten gewordenen Momente, in denen eine Distribution den Mut aufbringt, echte Altlasten abzubauen und gleichzeitig die Weichen für die Zukunft zu stellen. Rust ersetzt C an sensiblen Stellen und macht das System damit deutlich widerstandsfähiger gegen eine ganze Klasse von Sicherheitslücken. Wayland verdrängt X11 endgültig und legt das Fundament für eine moderne, sauber isolierte Desktop-Erfahrung. Post-Quantum-Kryptographie zieht standardmässig ein, bevor der Rest der Branche das Thema überhaupt ernst nimmt. Und die KI-Stacks von AMD und NVIDIA stehen erstmals ohne Umwege aus den offiziellen Paketquellen bereit.Besonders stark finde ich die Haltung, die Canonical beim Thema KI einnimmt. Statt einen Cloud-Assistenten in jede Ecke des Systems zu drücken, wie es Microsoft und Google gerade vorexerzieren, legt Ubuntu die Werkzeuge bereit und überlässt die Entscheidung dem Anwender. Lokale Inferenz, keine Telemetrie, keine Abhängigkeit von externen APIs. Das ist genau der Linux-Ansatz, den viele von uns seit Jahren vermissen: mächtige Werkzeuge in der Hand der Nutzerin, nicht in der Hand eines Konzerns.

Für Umsteigerinnen und Umsteiger von 24.04 bringt die neue LTS-Version vor allem eines: ein System, das nicht nur die nächsten zehn Jahre halten soll, sondern auch so gebaut ist, als wäre es ihm ernst damit. Ein LTS-Release, das seinen Namen verdient, weil es Substanz hat statt nur neuer Versionsnummern. Und für all jene, die Ubuntu vielleicht vor ein paar Jahren zugunsten anderer Distributionen den Rücken gekehrt haben, lohnt sich ein zweiter Blick. Canonical hat hier abgeliefert.

Viel Spass beim Ausprobieren.