net1 schrieb:

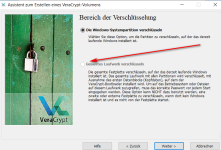

Bei der Installation bekomme ich jedoch das Bild unten. „Gesamtes Laufwerk verschlüsseln“ ist ausgegraut und lässt sich nicht anwählen. Wo liegt das Problem?

Da ist überhaupt kein Problem, sondern ich würde sagen du hast die Funktionsweise dieser Systemverschlüsselumg nicht verstanden.

Wenn das ganze Laufwerk verschlüsselt werden würde, wo soll dann der VC Bootloader herkommen?

Es wäre auch sinnlos die ESP/MSR/Recovery-Partition zu verschlüsseln, denn da befinden sich auch keinerlei geheime Daten drin.

Man könnte natürlich seine super geheime „Passworttextdatei“ in der ESP

„verstecken“. Dann hat man Pech gehabt und auch etwas nicht verstanden 🤦♂️

net1 schrieb:

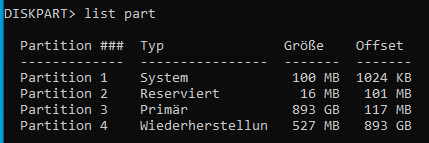

Warum auf einem anderen Notebook vor ca. 1 Jahr gabs dieser Probleme nicht? Lag das an einer frühere vers. von Win10, oder an einer andere vers. von Veracrypt? Die win10 Partitionen waren doch (nähme ich an) genauso vier, wie jetzt?.

Schau dir das Notebook doch einfach an. Alleine von der Logik her, kann die ESP nicht verschlüsselt sein.

Wie das mit MBR läuft keine Ahnung, aber auch da hast du eine „Startpartition“ und irgendwo muss ja VC seinen Bootloader ablegen.

net1 schrieb:

Wenn ich nun „nur“ die Primäre (Windows system Partition) verschlüssele besteht dann irgendeiner Möglichkeit über die andere (unverschlüsselte) Partitionen irgendwelcher wichtigen Daten bzw. die Daten von der (verschlüsselten) Primären Partition auszulesen?

Du kannst sogar von Linux aus deine Daten von der verschlüsselten Windows Partition lesen….

Du musst sie nur in VC mounten und das Passwort kennen

Du solltest sogar wissen, wie man sowas macht, um im Notfall an deine Daten ran zu kommen.

net1 schrieb:

Bei dem Bitlocker ist doch auch der gesamte Datenträger verschlüsselt, oder sehe ich das falsch?

Da wissen andere bestimmt besser Bescheid, aber ich nehme mal an, dass Mann da genauso einen „Loader“ braucht, denn Bitlocker ist ja nicht im UEFI implementiert. Also wird auch nicht alles verschlüsselt sein. Wozu auch?

Hannibal Smith schrieb:

es gibt so viele Threads wo genau diese Art der Verschlüsselung zu problemen führt ...

Im Prinzip kann man das alles auf ein oder zwei Nenner bringen:

Fehlendes Verständnis des Funktionsprinzips (oder wer braucht schon RTFM) und fehlendes Backup.

Wenn es dann kracht, wird den Daten hinterher geweint.

Ist es auch nicht so, dass man für bestimmte Windows Updates erst wieder entschlüsseln muss?

net1 schrieb:

PS Ich will den Bitlocker nicht verwenden.

Bitlocker mit Pre-Boot-Authentication ist für sämtliche Belange so ziemlich ausreichend. Aber hier gilt: kein Backup….