TSMC: LockBit-Hacker fordern nach Cyberangriff 70 Millionen USD

Die Ransomware-Gruppe LockBit hat es auf den Halbleitergiganten TSMC (Taiwan Semiconductor Manufacturing Company) abgesehen. Letzterer gehört neben Intel und Samsung zu den weltgrößten Halbleiterherstellern. Er bedient unter anderem namhafte Kunden wie Apple, Nvidia, AMD und Qualcomm.

Darüber, dass der Konzern damit durchaus zahlungskräftig ist, sind sich offenkundig auch die Angreifer bewusst. Nachdem die LockBit-Hacker die IT-Infrastruktur eines Zulieferers infiltriert und dort unter anderem Zugangsdaten für interne TSMC-Systeme gestohlen hatten, fordern sie nun nicht weniger als 70 Millionen US-Dollar an Lösegeld von dem Halbleiterkonzern. Einem Equinix-Sicherheitsforscher zufolge handelt es sich dabei um eine der höchsten jemals von Ransomware-Angreifern gestellten Lösegeldforderungen.

Top 5 Highest Ransom Demands 📈

— Will (@BushidoToken) June 30, 2023

🔘 Hive: MediaMarkt - $240m

🔘 REvil: Acer - $100m

🔘 REvil: Kaseya - $70m

🔘 LockBit: TSMC - $70m 🆕

🔘 LockBit: Pendragon - $60m

Honourable mention:

🔘 EvilCorp: CNA Financial - $40m (Paid)

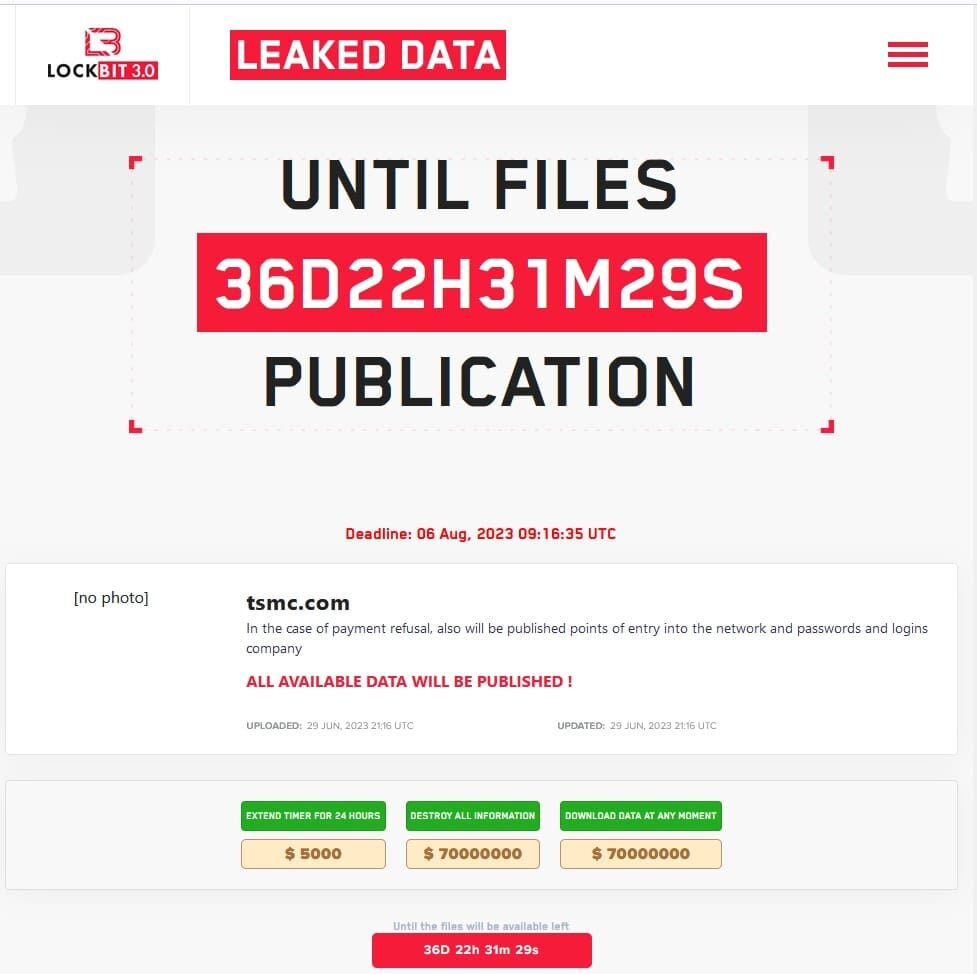

Erste Screenshots von den erbeuteten Daten erschienen BleepingComputer zufolge am vergangenen Mittwoch auf Twitter, wobei diese inzwischen von der Plattform gelöscht wurden. Später erschien TSMC jedoch auf der Datenleck-Webseite von LockBit, auf der die Hacker üblicherweise ihre Lösegeldforderungen veröffentlichen. Sofern das Unternehmen ihrer Forderung nicht nachkommt, will die Hackergruppe alle erbeuteten Daten öffentlich zugänglich machen. Darin enthalten seien der Meldung zufolge auch „Zugangspunkte zum Netzwerk und die Passwörter und Logins des Unternehmens“.

Als Deadline für die Zahlungsaufforderung nennt LockBit den 6. August 2023, wobei TSMC diesen Termin durch eine Zahlung in Höhe von 5.000 US-Dollar um weitere 24 Stunden aufschieben darf.

Der Angriff erfolgte auf einen Hardware-Lieferanten

Tatsächlich war nicht TSMC selbst das Opfer des LockBit-Angriffs, sondern dessen Hardware-Lieferant Kinmax Technology. Jener hatte erst gestern ein Statement veröffentlicht, aus dem hervorgeht, dass die Angreifer lediglich eine „interne Testumgebung“ infiltriert hatten. Infolge des Sicherheitsvorfalls seien demnach „einige Informationen durchgesickert“, wobei in erster Linie Daten „aus der Vorbereitung von Systeminstallationen, die das Unternehmen seinen Kunden als Standardkonfigurationen zur Verfügung stellt“, betroffen sein sollen.

Wie ein TSMC-Sprecher gegenüber BleepingComputer erklärte, seien weder der Geschäftsbetrieb noch die Kundendaten des Halbleiterkonzerns durch den Angriff von LockBit gefährdet. Denn bevor das Unternehmen die Komponenten von Zulieferern einsetze, durchlaufe die Hardware immer „eine Reihe von umfangreichen Prüfungen und Anpassungen, einschließlich Sicherheitskonfigurationen“. Darüber hinaus habe das Unternehmen den Datenaustausch mit Kinmax „in Übereinstimmung mit den Sicherheitsprotokollen und Standardbetriebsverfahren des Unternehmens sofort eingestellt“.

Die Untersuchungen des Sicherheitsvorfalls, für die der Konzern auch eine Strafverfolgungsbehörde hinzugezogen hat, dauern laut TSMC noch an.

„Der gefährlichste Cybercrime-Akteur der Welt“

LockBit hat mit seiner gleichnamigen Ransomware in der Vergangenheit bereits IT-Systeme vieler namhafter Unternehmen infiltriert. „Keine Gruppe hackt derzeit mehr Firmen und Organisationen als die Erpresser von LockBit“, berichtete der Spiegel zu Beginn dieses Jahres. Auch das Bundesamt für Sicherheit in der Informationstechnik (BSI) warnte erst Mitte Juni vor der Hackergruppe und erklärte in diesem Zusammenhang, dass LockBit aktuell „der gefährlichste Cybercrime-Akteur der Welt“ sei.