QualPwn: Lücke in Snapdragon-SoCs erlaubt Angriff auf Android

Unter der Bezeichnung „QualPwn“ haben Sicherheitsexperten vom chinesischen Tencent Schwachstellen in Qualcomm-Prozessoren veröffentlicht. Qualcomm und Google haben bereits Updates veröffentlicht, damit Android über die Lücken nicht mehr angegriffen werden kann.

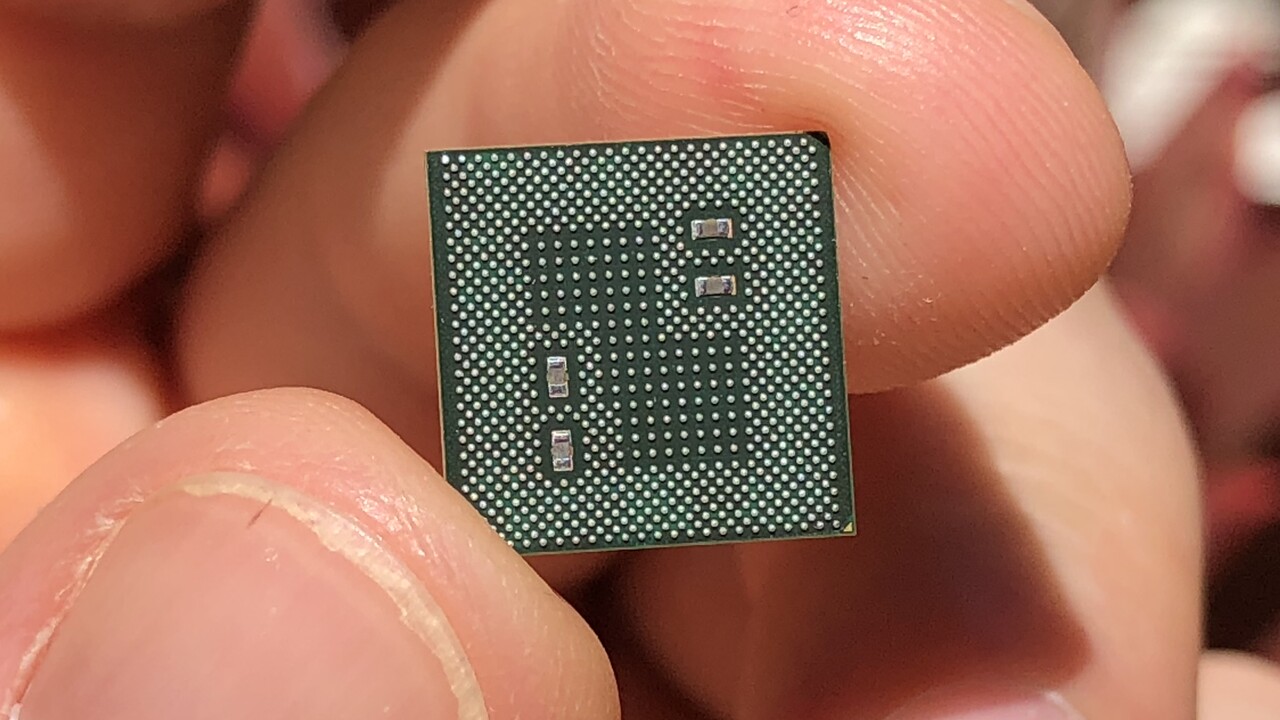

Die drei Lücken betreffen die Qualcomm-Prozessoren Snapdragon 835 und Snapdragon 845 und somit eine Vielzahl von Smartphones zahlreicher Hersteller der letzten Jahre. Über die Lücken können Angreifer die Smartphones über das Modem per WLAN angreifen und so den Android-Kernel kompromittieren. Die Lücken sind deshalb besonders relevant, da der Angegriffene selbst nicht auf Phishing oder Malware hereinfallen beziehungsweise diese installieren muss, sondern die Angreifer eigenständig von außen Zugriff auf das Smartphone erhalten können.

Gleiches WLAN reicht für Angriff

Um einen Angriff ausführen zu können, müssen Opfer und Angreifer mit demselben WLAN verbunden sein. Während Nutzer in privaten WLANs somit weitgehend sicher sind, bieten öffentliche WLANs ein potentielles Angriffsfeld. Da die Lücken ein Zusammenspiel aus Android-Software und Modem-Hardware darstellen, muss sowohl Android mit einem Update versorgt werden, als auch die Firmware des Modems aktualisiert werden. Qualcomm hat Anfang Juni einen Patch an die Smartphone-Hersteller herausgegeben. Google schließt die Lücke in Android mit dem Android Security Patch August 2019.

Aktuelle Sicherheits-Updates installieren

Nutzer von Smartphones, die die Sicherheits-Updates direkt von Google beziehen, sollten sicherstellen, das aktuelle Update installiert zu haben. Andere Nutzer müssen sich gedulden, bis der Smartphone-Hersteller ein entsprechendes Update bereitstellt, was mitunter Wochen oder gar Monate dauern kann.

Die drei Sicherheitslücken sind als CVE-2019-10539, CVE-2019-10540 und CVE-2019-10538 gelistet. Die ersten beiden betreffen das WLAN- und Mobilfunkmodem, letztere bezieht sich auf den resultierenden Angriff auf den Android-Kernel. Die beiden Modem-Lücken werden als kritisch eingestuft, CVE-2019-10538 mit hoch.

Lücken werden noch nicht genutzt

Weitere Details zu den Sicherheitslücken will Tencent im Rahmen der Black Hat USA 2019 in dieser Woche veröffentlichen. Es gibt bislang keine Anzeichen, dass die Sicherheitslücken bereits aktiv ausgenutzt wurden.

Qualcomm selbst listet weit mehr SoCs als nur den Snapdragon 835 und 845 als betroffen. Den eigenen Angaben zufolge ist quasi jedes mobile SoC angefangen vom Snapdragon 210 bis hin zum Snapdragon 855 und 8CX zumindest von einer, viele von beiden Modem-Sicherheitslücken betroffen. Ab dem Snapdragon 630 aufwärts scheinen alle SoCs beide Lücken aufzuweisen und in Kombination somit angreifbar.