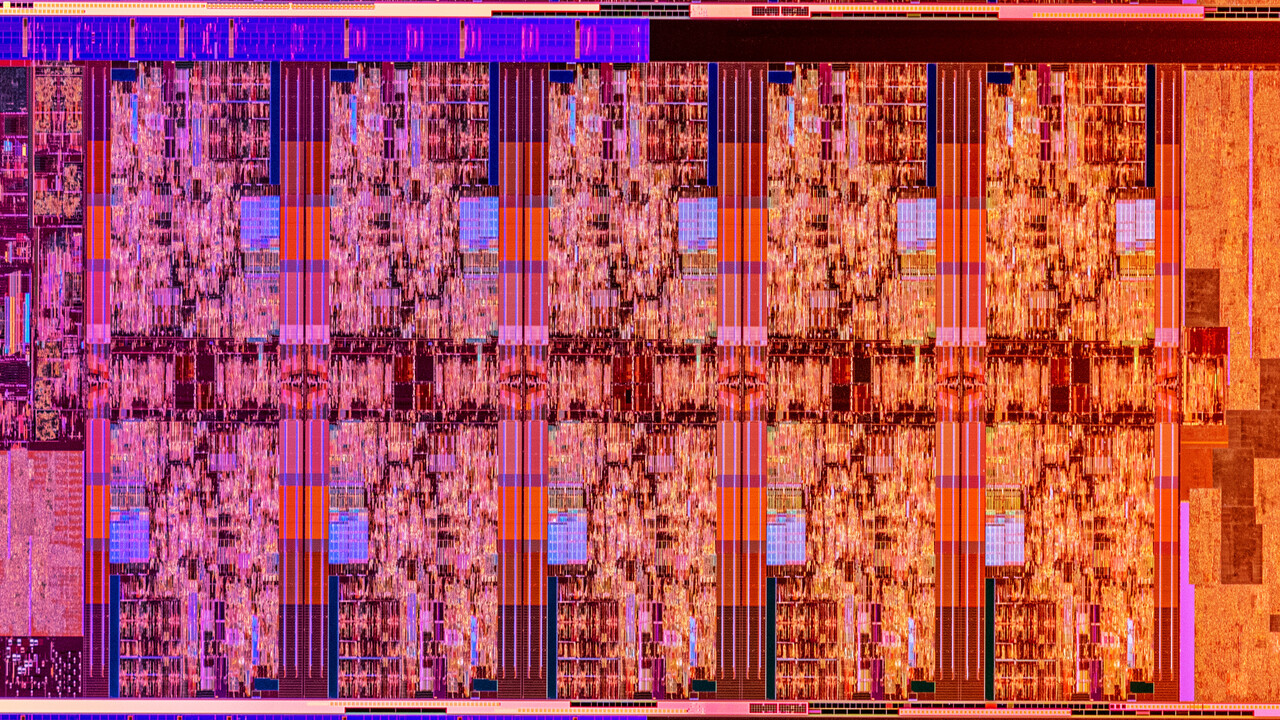

Geheimnisse: Bis zu 20 GByte an Intel-NDA-Material veröffentlicht

Durch Intels Partnerportal haben Unbekannte Zugriff auf viel NDA-Material von bisherigen aber auch neuen Prozessoren, Software, Designrichtlinien und mehr erlangt. Einige Teile wurden ins Netz gestellt, Intel betont, sie wurden nicht gehackt.

We are investigating this situation. The information appears to come from the Intel Resource and Design Center, which hosts information for use by our customers, partners and other external parties who have registered for access. We believe an individual with access downloaded and shared this data.

Intel

Das Intel Resource and Design Center gibt Partnern Zugriff auf viele Details von Produkten in Intels Portfolio. ComputerBase hat die Daten seit gestern Abend ebenfalls gesichtet, Intels Theorie könnte sich als zutreffend erweisen, denn Daten von Personen oder echter, geheimer IP ist nicht in den Unterlagen enthalten. Der erste von angeblich mehreren Datensätzen enthält unter anderem:

- Intel ME Bringup guides + (flash) tooling + samples for various platforms

- Kabylake (Purley Platform) BIOS Reference Code and Sample Code + Initialization code (some of it as exported git repos with full history)

- Intel CEFDK (Consumer Electronics Firmware Development Kit (Bootloader stuff) SOURCES

- Silicon / FSP source code packages for various platforms

- Various Intel Development and Debugging Tools

- Simics Simulation for Rocket Lake S, Alder Lake and potentially other platforms

- Various roadmaps and other documents

- Binaries for Camera drivers Intel made for SpaceX

- Schematics, Docs, Tools + Firmware for the unreleased Tiger Lake platform

- (very horrible) Kabylake FDK training videos

- Intel Trace Hub + decoder files for various Intel ME versions

- Elkhart Lake Silicon Reference and Platform Sample Code

- Some Verilog stuff for various Xeon Platforms, unsure what it is exactly.

- Debug BIOS/TXE builds for various Platforms

- Bootguard SDK (encrypted zip)

- Intel Snowridge / Snowfish Process Simulator ADK

- Intel Marketing Material Templates (InDesign)

Seit gestern Abend können die Daten an unzähligen Stellen abgeholt werden. Anhand dieser dürften in den kommenden Tagen viele Informationen über die anstehenden neuen Produkte erfolgen. Die PowerPoint/InDesign-Vorlagen könnten zudem genutzt werden, um sehr leicht falsche Roadmaps zu erzeugen, die sehr echt aussehen. Was mit den Software-Vorlagen und weiteren Dinge ermöglicht werden kann, wird sich noch herausstellen müssen.

Die kommenden Wochen werden zeigen, wie Intel damit umgeht und das anpacken wird. Denn das größte Problem ist anscheinend, dass die Daten ziemlich öffentlich auf einem Akamai-Cloud-Server lagen – also nicht direkt in Intels Ressourcencenter – und über einfachen nmap-Scan Zugriff erlangt wurde. Auch einfachste Passwörter wie „intel123“ waren dabei eine große Hilfe.