Tails 5.1: Tor-Update für mehr Anonymität und Privatsphäre

Die auf Debian GNU/Linux basierende und insbesondere auf Datenschutz ausgelegte Live-Distribution Tails, das sogenannte „Amnesic Incognito Live System“, ist in der neuesten Version 5.1 erschienen und bringt ein großes Tor-Update für noch mehr Anonymität und Privatsphäre sowie eine noch sicherere Kommunikation mit.

Darauf ausgerichtet, die Privatsphäre von Nutzern zu wahren, unterstützt Tails den Anwender mit Hilfe des „Tor Connection Assistant“ vollumfänglich bei der Einrichtung und Konfiguration des Tor-Netzwerkes für eine nochmals sicherere Kommunikation bei Browsing, Instant Messaging, IRC, SSH, E-Mail sowie P2P. Der auf Mozilla Firefox basierende Tor-Browser wurde auf die Version 11.0.14 angehoben, während der grundlegende Tor-Software-Stack jetzt in der Version 0.4.7.7 vorliegt.

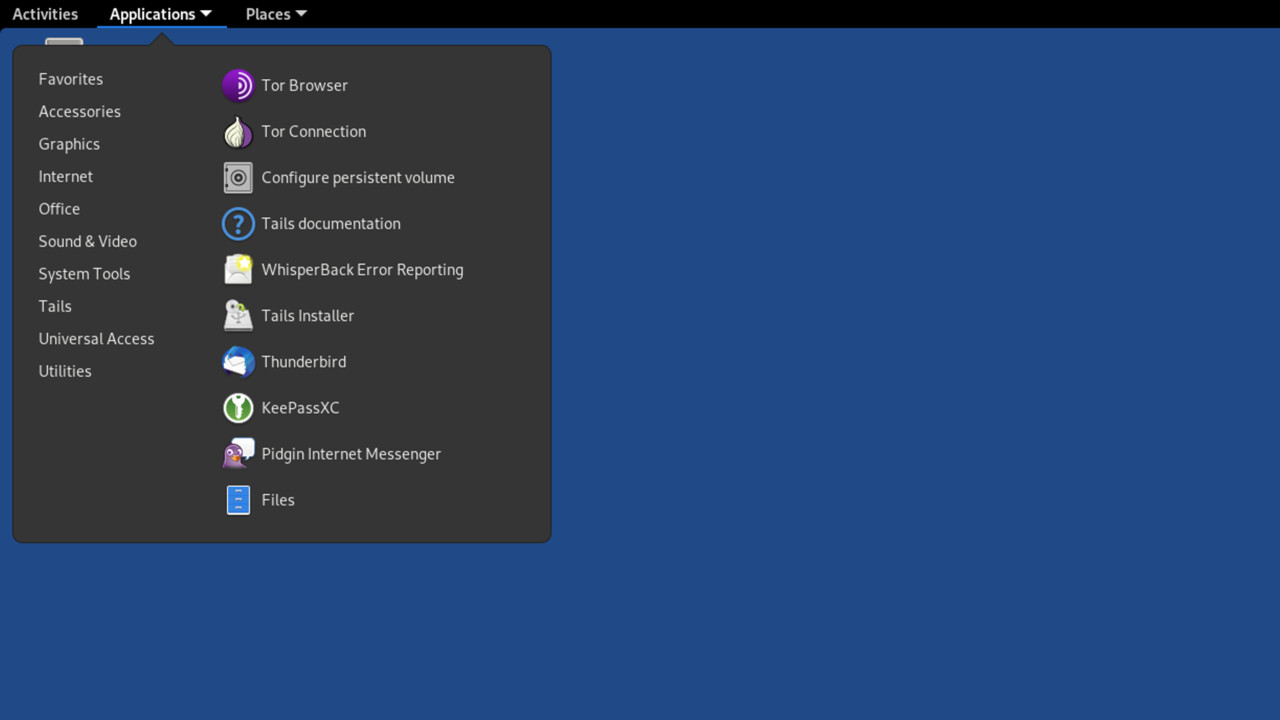

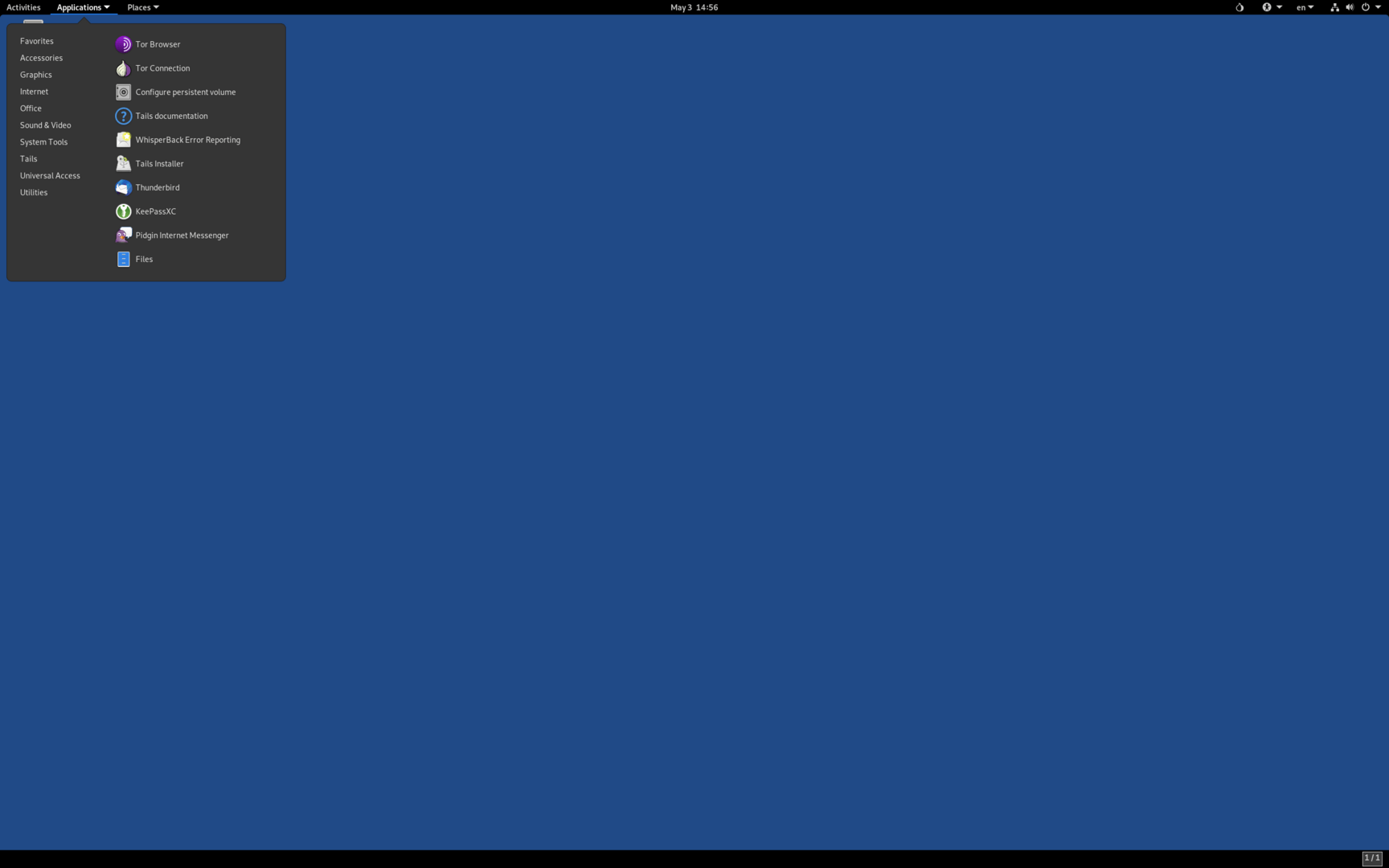

Tails 5.1 beinhaltet verschiedenste Programme, die im Hinblick auf Sicherheit, Datenschutz und Privatsphäre vorkonfiguriert wurden: einen Webbrowser, einen Instant-Messaging-Client, sowie ein E-Mail-Programm, deren gesamter Datenverkehr ausnahmslos über das Tor-Netzwerk geleitet wird. Der P2P-Client „OnionShare“ wurde von Version 2.4 auf 2.5 aktualisiert, der Thunderbird auf die Version 91.9.

- Linux 5.10 LTS

- KeePassXC 2.71

- Tor-Browser 11.0.14

- Tor-Software-Stack 0.4.7.7

- Gnome Shell 3.38.6

- OnionShare 2.5

Zudem wurde der „Tor Connection Assistant“ weiter ausgebaut und soll jetzt noch intuitiver zu bedienen sein. Die Macher von Tails wollen jedem Nutzer die Möglichkeit geben, schnell und einfach eine Verbindung über Tor herstellen zu können. Weitere Details liefern die offiziellen Release Notes.

Der Traffic läuft ausschließlich über Tor

Sämtliche Software, die unter Tails zum Einsatz kommt, ist so konfiguriert, dass sie sich über den Tor-Client mit dem Internet verbindet. Anwendungen, die versuchen sich direkt mit dem Internet zu verbinden, werden aus Sicherheitsgründen automatisch vom Betriebssystem geblockt und am Internetzugriff gehindert.

Tails unterstützt zudem die Nutzung alternativer und öffentlich nicht aufgelisteter Eingangspunkte in das Tor-Netzwerk, die sogenannten Tor-Brücken, über die es beispielsweise den Internetprovidern schwerer – wenn auch nicht unmöglich – gemacht wird, festzustellen, dass der Anwender das Tor-Netzwerk benutzt um sich ins Internet einzuwählen.

Das Betriebssystem im Arbeitsspeicher

Tails ist im Auslieferungszustand so konfiguriert, nicht die Festplatte des Computers zu nutzen, auf dem es ausgeführt wird. Auch dann nicht, wenn eine entsprechend große Auslagerungsdatei (Swap) zur Verfügung steht.

Tails läuft ausschließlich im Arbeitsspeicher, der beim Herunterfahren automatisch gelöscht wird, und auf dem USB-Speichermedium. So soll verhindert werden, dass Spuren des Live-Systems auf dem Computer hinterlassen werden, auf dem Tails ausgeführt wurde.

Das rund 1,2 GB große und auf AMD64 optimierte Live-Image von Tails 5.1 (ISO) kann direkt beim Hersteller heruntergeladen und mit einem entsprechenden Tool wie Ventoy, Rufus oder Easy2Boot auf ein USB-Speichermedium geschrieben werden.

Die umfangreiche deutschsprachige Dokumentation sowie die offizielle Website des Projektes erleichtern den Einstieg in Tails ungemein.