Du verwendest einen veralteten Browser. Es ist möglich, dass diese oder andere Websites nicht korrekt angezeigt werden.

Du solltest ein Upgrade durchführen oder einen alternativen Browser verwenden.

Du solltest ein Upgrade durchführen oder einen alternativen Browser verwenden.

[SammelThread] Viren, Würmer & Trojaner

- Ersteller DizZeR

- Erstellt am

Hallo 😊

Ich habe gerade mit keyfinder auf einem USB Stick von dem PC meines Opas den Windows key ausgelesen, aber diesen USB Stick dann in geistlicher Umnachtung an meinen Laptop angeschlossen.

Mein Opa hatte keine Admin Rechte auf seinem PC und mein Laptop ist noch nicht ans Internet angeschlossen.

Glaubt ihr ich sollte Angst haben, dass es mein Opa geschafft hat sich einen Virus einzufangen, der ohne Admin Rechte sich selbst auf meinen USB Stick kopiert hat und sich dann vom USB Stick auf meinen Laptop kopiert hat? (Mein Laptop hat noch kein Admin passwort)

Oder bin ich nur etwas zu paranoid? xD

Ich hoffe ihr könnt mir helfen, bleibt gesund und einen schönen Sonntag ^^

LG Sandro

Ich habe gerade mit keyfinder auf einem USB Stick von dem PC meines Opas den Windows key ausgelesen, aber diesen USB Stick dann in geistlicher Umnachtung an meinen Laptop angeschlossen.

Mein Opa hatte keine Admin Rechte auf seinem PC und mein Laptop ist noch nicht ans Internet angeschlossen.

Glaubt ihr ich sollte Angst haben, dass es mein Opa geschafft hat sich einen Virus einzufangen, der ohne Admin Rechte sich selbst auf meinen USB Stick kopiert hat und sich dann vom USB Stick auf meinen Laptop kopiert hat? (Mein Laptop hat noch kein Admin passwort)

Oder bin ich nur etwas zu paranoid? xD

Ich hoffe ihr könnt mir helfen, bleibt gesund und einen schönen Sonntag ^^

LG Sandro

PC295

Commodore

- Registriert

- Apr. 2010

- Beiträge

- 4.983

Von alleine kopiert sich keine Malware von einem USB-Stick auf das Gerät.

Das ging früher mal mit der Autorun-Funktion.

Jetzt müsstest du schon eine präparierte Datei auf den Stick öffnen oder Schadsoftware auf dem Stick haben, die Lücken in z.B. Treiber oder Firmware ausnutzt.

Wenn du ein ordentliches Antivirenprogramm hast, werden Sticks standardmäßig auf verdächtige Dateien im Wurzelverzeichnis, Verknüpfungen etc. überprüft.

Das ging früher mal mit der Autorun-Funktion.

Jetzt müsstest du schon eine präparierte Datei auf den Stick öffnen oder Schadsoftware auf dem Stick haben, die Lücken in z.B. Treiber oder Firmware ausnutzt.

Wenn du ein ordentliches Antivirenprogramm hast, werden Sticks standardmäßig auf verdächtige Dateien im Wurzelverzeichnis, Verknüpfungen etc. überprüft.

2011

Cadet 4th Year

- Registriert

- Feb. 2011

- Beiträge

- 111

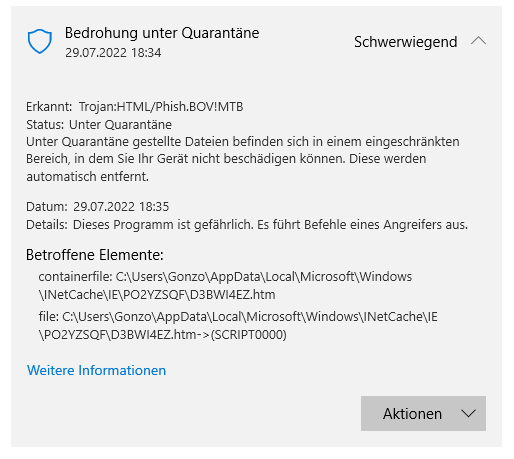

Microsoft Defender Antivirus hat einen Trojaner auf meinem System gefunden:

Trojan:HTML/Phish.BOV!MTB

Hat schon jemand Erfahrungen mit diesem Trojaner gemacht, bzw. bekomme ich das Problem ohne Neuinstallation in den Griff?

Vielen Dank schon einmal im Voraus.

Trojan:HTML/Phish.BOV!MTB

Hat schon jemand Erfahrungen mit diesem Trojaner gemacht, bzw. bekomme ich das Problem ohne Neuinstallation in den Griff?

Vielen Dank schon einmal im Voraus.

Anhänge

PC295

Commodore

- Registriert

- Apr. 2010

- Beiträge

- 4.983

@2011 Da hast du (im Browser) oder ein Programm, welches Webinhalte abruft eine Phishing-Seite geöffnet.

Wenn du keine Zugangsdaten auf unbekannten Seiten eingeben hast, dann hast du nichts zu befürchten.

Wenn doch, dann solltest du schleunigst deine Zugangsdaten ändern.

Welchen Browser verwendest du zum Surfen im Web?

Wenn du keine Zugangsdaten auf unbekannten Seiten eingeben hast, dann hast du nichts zu befürchten.

Wenn doch, dann solltest du schleunigst deine Zugangsdaten ändern.

Welchen Browser verwendest du zum Surfen im Web?

PC295

Commodore

- Registriert

- Apr. 2010

- Beiträge

- 4.983

Dann kommt der Fund von einem Programm, welches Web-Inhalte anzeigt.

Starte die Datenträgerbereinigung (cleanmgr) und wähle dort "Temporäre Internetdateien" zur Bereinigung aus.

Beobachte dann, ob die Meldung erneut auftritt.

Welche Programme wurden zuletzt installiert bzw. trat die Fundmeldung zu einem Zeitpunkt einer Programminstallation oder Verwendung eines bestimmtes Programmes auf?

Starte die Datenträgerbereinigung (cleanmgr) und wähle dort "Temporäre Internetdateien" zur Bereinigung aus.

Beobachte dann, ob die Meldung erneut auftritt.

Welche Programme wurden zuletzt installiert bzw. trat die Fundmeldung zu einem Zeitpunkt einer Programminstallation oder Verwendung eines bestimmtes Programmes auf?

PC295

Commodore

- Registriert

- Apr. 2010

- Beiträge

- 4.983

Auch nach dem du die Bereinigung durchgeführt hast?

Scanne das System mal mit Malwarebytes Antimalware

Scanne das System mal mit Malwarebytes Antimalware

2011

Cadet 4th Year

- Registriert

- Feb. 2011

- Beiträge

- 111

Der Scan bringt wohl keine neuen Erkenntnisse.

Malwarebytes

www.malwarebytes.com

-Protokolldetails-

Scan-Datum: 30.07.22

Scan-Zeit: 06:41

Protokolldatei: d14f4e58-0fc1-11ed-a053-309c23663e8b.json

-Softwaredaten-

Version: 4.5.12.204

Komponentenversion: 1.0.1725

Version des Aktualisierungspakets: 1.0.57929

Lizenz: Testversion

-Systemdaten-

Betriebssystem: Windows 10 (Build 19044.1865)

CPU: x64

Dateisystem: NTFS

Benutzer: System

-Scan-Übersicht-

Scan-Typ: Bedrohungs-Scan

Scan gestartet von: Zeitplaner

Ergebnis: Abgeschlossen

Gescannte Objekte: 383113

Erkannte Bedrohungen: 2

In die Quarantäne verschobene Bedrohungen: 0

Abgelaufene Zeit: 6 Min., 29 Sek.

-Scan-Optionen-

Speicher: Aktiviert

Start: Aktiviert

Dateisystem: Aktiviert

Archive: Aktiviert

Rootkits: Deaktiviert

Heuristik: Aktiviert

PUP: Erkennung

PUM: Erkennung

-Scan-Details-

Prozess: 0

(keine bösartigen Elemente erkannt)

Modul: 0

(keine bösartigen Elemente erkannt)

Registrierungsschlüssel: 0

(keine bösartigen Elemente erkannt)

Registrierungswert: 0

(keine bösartigen Elemente erkannt)

Registrierungsdaten: 0

(keine bösartigen Elemente erkannt)

Daten-Stream: 0

(keine bösartigen Elemente erkannt)

Ordner: 0

(keine bösartigen Elemente erkannt)

Datei: 2

PUP.Optional.Conduit, C:\USERS\GONZO\APPDATA\ROAMING\MOZILLA\FIREFOX\PROFILES\RY359RJQ.DEFAULT\PREFS.JS, Keine Aktion durch Benutzer, 170, 301520, 1.0.57929, , ame, , 9E45C8B5C9B54CE7C07D3D398DD78394, A33519170A25C15DACA22E3B30711F358C0794D6769DCF96D0325F8FC390C06C

PUP.Optional.ASK, C:\USERS\GONZO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Web Data, Keine Aktion durch Benutzer, 257, 454827, 1.0.57929, , ame, , 95214454166F32069499E398E30DC460, 08B72929643078DF8707EFADDFD5B4B64EE0ED853B061FFAE7F8A1B0486E9C60

Physischer Sektor: 0

(keine bösartigen Elemente erkannt)

WMI: 0

(keine bösartigen Elemente erkannt)

(end)

Malwarebytes

www.malwarebytes.com

-Protokolldetails-

Scan-Datum: 30.07.22

Scan-Zeit: 06:41

Protokolldatei: d14f4e58-0fc1-11ed-a053-309c23663e8b.json

-Softwaredaten-

Version: 4.5.12.204

Komponentenversion: 1.0.1725

Version des Aktualisierungspakets: 1.0.57929

Lizenz: Testversion

-Systemdaten-

Betriebssystem: Windows 10 (Build 19044.1865)

CPU: x64

Dateisystem: NTFS

Benutzer: System

-Scan-Übersicht-

Scan-Typ: Bedrohungs-Scan

Scan gestartet von: Zeitplaner

Ergebnis: Abgeschlossen

Gescannte Objekte: 383113

Erkannte Bedrohungen: 2

In die Quarantäne verschobene Bedrohungen: 0

Abgelaufene Zeit: 6 Min., 29 Sek.

-Scan-Optionen-

Speicher: Aktiviert

Start: Aktiviert

Dateisystem: Aktiviert

Archive: Aktiviert

Rootkits: Deaktiviert

Heuristik: Aktiviert

PUP: Erkennung

PUM: Erkennung

-Scan-Details-

Prozess: 0

(keine bösartigen Elemente erkannt)

Modul: 0

(keine bösartigen Elemente erkannt)

Registrierungsschlüssel: 0

(keine bösartigen Elemente erkannt)

Registrierungswert: 0

(keine bösartigen Elemente erkannt)

Registrierungsdaten: 0

(keine bösartigen Elemente erkannt)

Daten-Stream: 0

(keine bösartigen Elemente erkannt)

Ordner: 0

(keine bösartigen Elemente erkannt)

Datei: 2

PUP.Optional.Conduit, C:\USERS\GONZO\APPDATA\ROAMING\MOZILLA\FIREFOX\PROFILES\RY359RJQ.DEFAULT\PREFS.JS, Keine Aktion durch Benutzer, 170, 301520, 1.0.57929, , ame, , 9E45C8B5C9B54CE7C07D3D398DD78394, A33519170A25C15DACA22E3B30711F358C0794D6769DCF96D0325F8FC390C06C

PUP.Optional.ASK, C:\USERS\GONZO\APPDATA\LOCAL\GOOGLE\CHROME\USER DATA\Default\Web Data, Keine Aktion durch Benutzer, 257, 454827, 1.0.57929, , ame, , 95214454166F32069499E398E30DC460, 08B72929643078DF8707EFADDFD5B4B64EE0ED853B061FFAE7F8A1B0486E9C60

Physischer Sektor: 0

(keine bösartigen Elemente erkannt)

WMI: 0

(keine bösartigen Elemente erkannt)

(end)

PC295

Commodore

- Registriert

- Apr. 2010

- Beiträge

- 4.983

Du kannst ja mal die Datei aus der Quarantäne auf https://www.virustotal.com/ hochladen.

Es kann auch ein Fehlalarm sein.

Es kann auch ein Fehlalarm sein.

- Registriert

- Feb. 2011

- Beiträge

- 657

Hallo!

Vorgestern wollte ich die GRAVIS-Website besuchen, habe aber versehentlich graavis.de in die Adressleiste eingegeben und aufgerufen. Daraufhin bekam ich eine komplett leere, weiße Seite zu sehen und der Zähler auf dem uBlock Origin-Symbol zeigte die Zahl 3 an. Kennt jemand diese Domain und hat sie vielleicht sogar schon mal auf schadhafte Skripte oder Ähnliches untersucht? Ist es etwa einfach nur eine harmlose Sedo-Seite, die ich aufgrund des aktivierten uBlock Origin nicht zu Gesicht bekam? Virustotal.com hat über die URL-Suche nach frischer Analyse zumindest "Clean" ausgegeben. Eine Website-Kategorie war dort leider noch nicht angegeben.

Als Webbrowser verwende ich die aktuelle 64-bit-Version 105.0.1 des Mozilla Firefox. Er läuft dauerhaft im privaten Modus und ist mit uBlock Origin (die verbliebenen AntiMalware-Filterlisten sind auch aktiviert) und HTTPS Everywhere ausgestattet. Malwarescans mit mehreren Tools stehen auf dieser Windows-Installation sowieso noch aus. Als permanente AntiMalware-Software lasse ich ausschließlich Microsoft Defender Antivirus arbeiten. Bei der Windows-Installation handelt es sich um Windows 10 Version 21H2 64-bit (selbstverständlich der aktuelle Final-Build).

Was meint ihr, muss ich mir Sorgen machen (auch, falls die Malwarescans auf diesem System ergebnislos bleiben sollten) oder haltet ihr die Domain graavis.de für harmlos?

Gruß von Cin-Hoo

Vorgestern wollte ich die GRAVIS-Website besuchen, habe aber versehentlich graavis.de in die Adressleiste eingegeben und aufgerufen. Daraufhin bekam ich eine komplett leere, weiße Seite zu sehen und der Zähler auf dem uBlock Origin-Symbol zeigte die Zahl 3 an. Kennt jemand diese Domain und hat sie vielleicht sogar schon mal auf schadhafte Skripte oder Ähnliches untersucht? Ist es etwa einfach nur eine harmlose Sedo-Seite, die ich aufgrund des aktivierten uBlock Origin nicht zu Gesicht bekam? Virustotal.com hat über die URL-Suche nach frischer Analyse zumindest "Clean" ausgegeben. Eine Website-Kategorie war dort leider noch nicht angegeben.

Als Webbrowser verwende ich die aktuelle 64-bit-Version 105.0.1 des Mozilla Firefox. Er läuft dauerhaft im privaten Modus und ist mit uBlock Origin (die verbliebenen AntiMalware-Filterlisten sind auch aktiviert) und HTTPS Everywhere ausgestattet. Malwarescans mit mehreren Tools stehen auf dieser Windows-Installation sowieso noch aus. Als permanente AntiMalware-Software lasse ich ausschließlich Microsoft Defender Antivirus arbeiten. Bei der Windows-Installation handelt es sich um Windows 10 Version 21H2 64-bit (selbstverständlich der aktuelle Final-Build).

Was meint ihr, muss ich mir Sorgen machen (auch, falls die Malwarescans auf diesem System ergebnislos bleiben sollten) oder haltet ihr die Domain graavis.de für harmlos?

Gruß von Cin-Hoo

DonSerious

Captain

- Registriert

- Aug. 2010

- Beiträge

- 3.760

Moin,

Würde einen second opinion scan machen mit bspw. F-secure Online Scanner oder Norton Power Eraser. Die installieren nix und können danach gelöscht werden.

Gruss

Würde einen second opinion scan machen mit bspw. F-secure Online Scanner oder Norton Power Eraser. Die installieren nix und können danach gelöscht werden.

Gruss

purzelbär

Admiral

- Registriert

- Feb. 2012

- Beiträge

- 8.835

Das Ding brauchst du nicht mehr, ist überholt und es wird auch nicht mehr aktualisiert. Dazu gibt es genug Berichte die du hier findest: https://www.google.com/search?q=htt...gB0AGSAQMyLTGYAQCgAQHIAQjAAQE&sclient=gws-wiz also runter damit.und HTTPS Everywhere ausgestattet.

Hast du jetzt Angst, dir auf dieser Seite etwas eingefangen haben zu können? Einfach die Seite nicht mehr aufrufen und nicht verrückt machen und wenn du trotzdem schnell mal dein System auf Schädliches scannen willst dann mach das mit AdwCleaner.Vorgestern wollte ich die GRAVIS-Website besuchen, habe aber versehentlich graavis.de in die Adressleiste eingegeben und aufgerufen. Daraufhin bekam ich eine komplett leere, weiße Seite zu sehen und der Zähler auf dem uBlock Origin-Symbol zeigte die Zahl 3 an. Kennt jemand diese Domain und hat sie vielleicht sogar schon mal auf schadhafte Skripte oder Ähnliches untersucht? Ist es etwa einfach nur eine harmlose Sedo-Seite, die ich aufgrund des aktivierten uBlock Origin nicht zu Gesicht bekam? Virustotal.com hat über die URL-Suche nach frischer Analyse zumindest "Clean" ausgegeben.

- Registriert

- Feb. 2011

- Beiträge

- 657

@DonSerious

Wenn ich auf Nummer sicher gehen wollte, habe ich bisher immer das Kaspersky Virus Removal Tool, den ESET Online Scanner, das Emsisoft Emergency Kit und den vollständigen Scan des Microsoft Defender Antivirus nacheinander durchlaufen lassen. Dann werde ich diesmal die Tools von Kaspersky und Emsisoft durch die von F-Secure und Norton ersetzen. Vielen Dank für den Tipp!

@purzelbär

Danke! Dann meinst du also, dass ich, sofern alle vier Scanner nichts finden können, meine Malware-Paranoia in der Brain.exe vorerst deaktivieren kann und graavis.de bei aktiviertem uBlock Origin nichts Gefährliches zu bieten hatte? 😊

Das mit HTTPS Everywhere scheinen sich die Leute bei der EFF wohl noch mal anders überlegt zu haben, denn meine installierte Version ist die 2022-05-11 und die dürfte es nach der ursprünglichen Ankündigung doch gar nicht mehr gegeben haben?

Gruß von Cin-Hoo

Wenn ich auf Nummer sicher gehen wollte, habe ich bisher immer das Kaspersky Virus Removal Tool, den ESET Online Scanner, das Emsisoft Emergency Kit und den vollständigen Scan des Microsoft Defender Antivirus nacheinander durchlaufen lassen. Dann werde ich diesmal die Tools von Kaspersky und Emsisoft durch die von F-Secure und Norton ersetzen. Vielen Dank für den Tipp!

@purzelbär

Danke! Dann meinst du also, dass ich, sofern alle vier Scanner nichts finden können, meine Malware-Paranoia in der Brain.exe vorerst deaktivieren kann und graavis.de bei aktiviertem uBlock Origin nichts Gefährliches zu bieten hatte? 😊

Das mit HTTPS Everywhere scheinen sich die Leute bei der EFF wohl noch mal anders überlegt zu haben, denn meine installierte Version ist die 2022-05-11 und die dürfte es nach der ursprünglichen Ankündigung doch gar nicht mehr gegeben haben?

Gruß von Cin-Hoo

DonSerious

Captain

- Registriert

- Aug. 2010

- Beiträge

- 3.760

@Cin-Hoo du kannst ruhig deine nehmen. ESET ist klasse aber habe bewusst Kaspersky wegen der aktuellen Lage nicht genannt. Ansonsten klar ist blöd wenn sowas passiert aber du hast ja ublock drauf. Mit noscript in Kombi wäre auf jeden fall nichts passiert. Ansonsten welches Programm echt für solche Fälle gut ist sind der schon genannte AdwCleaner und Hitman Pro. Bei mir ist brain.exe auch mehr Paranoia als Sicherheitsdenken. Am Ende lohnt das Nachdenken über das was passiert ist nicht.

- Registriert

- Feb. 2011

- Beiträge

- 657

@DonSerious

Kaspersky-Software hatte ich schon vorher nicht aktiv im Einsatz, weil mir die dortige Umsetzung des HTTPS-Scannings und einige andere Kleinigkeiten nicht gefielen und angesichts der aktuellen sicherheitspolitischen Weltlage werde ich jetzt selbstverständlich auch auf deren Virus Removal Tool verzichten.

Dass ich im Webbrowser kein NoScript einsetze, ist (leider) reine Bequemlichkeit.

Edit:

@DonSerious + @purzelbär

Ich habe heute vom Norton Power Eraser, F-Secure Online Scanner, ESET Online Scanner, Emsisoft Emergency Kit, AdwCleaner und sowieso im Einsatz befindlichen Microsoft Defender Antivirus jeweils die gründlichste Scanmethode durchführen lassen und keiner davon hat Malware gefunden! Da der Norton Power Eraser und der F-Secure Online Scanner nur sehr kurz scannen, habe ich doch noch auf das Emsisoft Emergency Kit zurückgegriffen, um wenigstens zwei gründliche Scanergebnisse zu haben. Auf das Kaspersky Virus Removal Tool habe ich allerdings aus den bekannten Gründen verzichtet.

Da der Norton Power Eraser und der F-Secure Online Scanner nur sehr kurz scannen, habe ich doch noch auf das Emsisoft Emergency Kit zurückgegriffen, um wenigstens zwei gründliche Scanergebnisse zu haben. Auf das Kaspersky Virus Removal Tool habe ich allerdings aus den bekannten Gründen verzichtet.

Auf jeden Fall vielen Dank für eure Ratschläge!

Gruß von Cin-Hoo

Kaspersky-Software hatte ich schon vorher nicht aktiv im Einsatz, weil mir die dortige Umsetzung des HTTPS-Scannings und einige andere Kleinigkeiten nicht gefielen und angesichts der aktuellen sicherheitspolitischen Weltlage werde ich jetzt selbstverständlich auch auf deren Virus Removal Tool verzichten.

Dass ich im Webbrowser kein NoScript einsetze, ist (leider) reine Bequemlichkeit.

Edit:

@DonSerious + @purzelbär

Ich habe heute vom Norton Power Eraser, F-Secure Online Scanner, ESET Online Scanner, Emsisoft Emergency Kit, AdwCleaner und sowieso im Einsatz befindlichen Microsoft Defender Antivirus jeweils die gründlichste Scanmethode durchführen lassen und keiner davon hat Malware gefunden!

Auf jeden Fall vielen Dank für eure Ratschläge!

Gruß von Cin-Hoo

Zuletzt bearbeitet:

(Malwarescans erledigt!)

- Registriert

- Feb. 2011

- Beiträge

- 657

Hallo!

Ich bin es schon wieder!

Seit einigen Jahren verwende ich die Steganos Privacy Suite (davon am meisten den Passwort-Manager). Heute Mittag meinte Microsoft Defender Antivirus plötzlich in der Datei passwordmanagercom.exe einen Trojaner gefunden zu haben (siehe die angehängten Screenshots). Weil ich das nicht wirklich glauben konnte, stellte ich die Datei aus der Quarantäne sofort wieder her. Sowohl die angeblich infizierte Datei als auch das Installationsarchiv, mit dem vor kurzem das Update auf Version 22.3.3 durchgeführt wurde, sind mit einem gültigen auf den 18.10.2022 datierten Zertifikat von Steganos signiert. Nach dieser Kontrolle habe ich passwordmanagercom.exe bei Virustotal.com hochgeladen und siehe da, sie soll komplett sauber sein (noch nicht mal die Microsoft-Engine hat angeschlagen). Obwohl er die Datei weder unter den "Zulässigen Elementen" noch in die Ausschlussliste eingetragen hatte, hat der Microsoft Defender Antivirus die Anwendung bei dem benutzerdefinierten Scan des Programmordners einfach übersprungen und in der nächsten Zeit auch nicht mehr gemeldet. Vor ungefähr einer dreiviertel Stunde hat er sie allerdings wieder mit großem Getöse in die Quarantäne verbannt.

Zwischendurch habe ich vom ESET Online Scanner auf meinem System einen vollständigen Scan durchführen lassen. Dieser konnte keine Malware finden (auch nicht in passwordmanagercom.exe, die zu diesem Zeitpunkt noch "in Freiheit" war).

Obwohl in der Beschreibung steht, dass es das Autofill Relay für Google Chrome sei, funktioniert ohne dieses auch das Firefox-Add-On des Passwort-Managers nicht mehr. Bevor ich mich jetzt an den Steganos-Kundenservice wende, der heute sowieso nicht mehr arbeitet, wollte ich erst einmal eure Meinung wissen. Spinnt Microsoft Defender Antivirus oder besteht wirklich Grund zur Sorge? Wenn die Dateien noch korrekt digital signiert sind, können sie ja eigentlich nicht manipuliert worden sein und dass eine deutsche Firma, wie Steganos, mit einem Update Trojaner verbreitet, ist auch eher unwahrscheinlich, oder? Aufgrund der intakten Signaturen macht eine Neuinstallation, meiner Meinung nach, keinen Sinn.

Gruß von Cin-Hoo

Ich bin es schon wieder!

Seit einigen Jahren verwende ich die Steganos Privacy Suite (davon am meisten den Passwort-Manager). Heute Mittag meinte Microsoft Defender Antivirus plötzlich in der Datei passwordmanagercom.exe einen Trojaner gefunden zu haben (siehe die angehängten Screenshots). Weil ich das nicht wirklich glauben konnte, stellte ich die Datei aus der Quarantäne sofort wieder her. Sowohl die angeblich infizierte Datei als auch das Installationsarchiv, mit dem vor kurzem das Update auf Version 22.3.3 durchgeführt wurde, sind mit einem gültigen auf den 18.10.2022 datierten Zertifikat von Steganos signiert. Nach dieser Kontrolle habe ich passwordmanagercom.exe bei Virustotal.com hochgeladen und siehe da, sie soll komplett sauber sein (noch nicht mal die Microsoft-Engine hat angeschlagen). Obwohl er die Datei weder unter den "Zulässigen Elementen" noch in die Ausschlussliste eingetragen hatte, hat der Microsoft Defender Antivirus die Anwendung bei dem benutzerdefinierten Scan des Programmordners einfach übersprungen und in der nächsten Zeit auch nicht mehr gemeldet. Vor ungefähr einer dreiviertel Stunde hat er sie allerdings wieder mit großem Getöse in die Quarantäne verbannt.

Zwischendurch habe ich vom ESET Online Scanner auf meinem System einen vollständigen Scan durchführen lassen. Dieser konnte keine Malware finden (auch nicht in passwordmanagercom.exe, die zu diesem Zeitpunkt noch "in Freiheit" war).

Obwohl in der Beschreibung steht, dass es das Autofill Relay für Google Chrome sei, funktioniert ohne dieses auch das Firefox-Add-On des Passwort-Managers nicht mehr. Bevor ich mich jetzt an den Steganos-Kundenservice wende, der heute sowieso nicht mehr arbeitet, wollte ich erst einmal eure Meinung wissen. Spinnt Microsoft Defender Antivirus oder besteht wirklich Grund zur Sorge? Wenn die Dateien noch korrekt digital signiert sind, können sie ja eigentlich nicht manipuliert worden sein und dass eine deutsche Firma, wie Steganos, mit einem Update Trojaner verbreitet, ist auch eher unwahrscheinlich, oder? Aufgrund der intakten Signaturen macht eine Neuinstallation, meiner Meinung nach, keinen Sinn.

Gruß von Cin-Hoo

Anhänge

Tipp - Windows sicherer nutzen

Windows hat seit Windows Vista die Benutzerkontensteuerung eingebaut, die schon etwas mehr Sicherheit garantiert, da man Installationen / Systemänderungen bei eingeschalteter Benutzerkontensteuerung bestätigen muss.

Leider ist es oft so, dass eher unerfahrene User solche Meldungen einfach bestätigen und damit im unglücklichsten Fall dem Virus die vollen Rechte über das System einräumt, sodass man ggf. den ganzen PC neu aufsetzen muss, je nachdem wie schwierig / aufwendig es ist, diesen Virus zu entfernen.

Eine sichere Methode ist folgende (funktioniert unter allen Windows Versionen ab Windows Vista, auch unter Windows 11)

Anleitung:

Sucht in der Windows Suche nach der Eingabeaufforderung oder cmd und wählt "Als Administrator ausführen" aus.

Gebt nun nacheinander folgende Befehle ein:

net user Administrator /active:yes

net user Administrator <EuerAdminPasswort> ohne die < >

Jetzt habt ihr den internen Standard Administrator Account aktiviert und diesem ein Passwort gegeben.

Vor dem nächsten Schritt meldet ihr euch mit eurem Konto ab, und meldet euch testweise als Administrator mit dem festgelegtem Passwort an, um sicherzugehen, dass ihr auch Zugriff auf diesen Account habt.

Anschließend geht ihr in die Systemsteuerung und gebt eurem Hauptbenutzerkonto nur noch "Standardrechte".

Dies hat den Vorteil dass, Viren, Spyware, Maleware etc. die sich teilweise an der UAC vorbei mogeln, nur euer Profil beeinflussen, nicht aber den ganzen PC.

Außerdem überlegen User, die sich mit PCs nicht so gut aus kennen zweimal, ob sie bei einer Benutzerkontensteurungsabfrage das Adminpasswort eingeben.

Man muss sich für Installationen nicht extra abmelden und als Administrator anmelden, durch die aktivierte Benutzerkontensteurerung reicht die Eingabe des Passworts.

Wenn euer Benutzerprofil "versucht" ist, sichert ihr einfach alle Dokumente und Daten durch Ausschneiden unter C:\<beliebiger Ordner>, ggf. einen neuen für die Zwischensicherung anlegen.

Natürlich kann man sie auch auf einem USB Stick / externer Datenträger zwischenlagern.

Über die Systemeinstellungen, (Erweiterte Systemstellungen) könnt ihr unter Erweitert --> Benutzerprofile euer infiziertes Profil löschen (Achtung, hier gehen sämtliche Einstellungen, Lesezeichen im Browser etc. verloren, ggf. vorher sichern!)

Dann einfach neu mit dem Hauptkonto anmelden und ihr erhalten ein neues, sauberes Profil.

Nun holt ihr euch eure Dateien unter C:\<euer Sicherungsordner> zurück, in dem ihr von dort aus alles ausschneidet und in die Profilordner wieder einsortiert.

Wenn der Virus aber schon vorher mit Adminrechten zugeschlagen hat, hilft nur eine gute Bereinigung durch entsprechende Tools oder das neu aufsetzen der Maschine. Letzteres kann man dann zukünftig mit diesem Setup vermeiden.

Bzgl. Virenscanner, "Tuning Programme" & Windows Alternative:

Virenschutz

Der Windows Defender wurde über die Jahre von Microsoft stark verbessert und reicht für privat PCs vollkommen als Schutz aus.

Programme wie Kasperky, Norton und wie sie alle heißen haben teilweise völlig unnötige Funktionen onboard, die User eher verwirren, teilweise habe ich schon erlebt dass die "Firewall", die vollkommen unnötig ist auf dem PC, Netzwerkdruckerinstallationen blockiert hat.

Abgesehen davon kosten diese Programme nicht nur Geld, sondern verlangem dem System, besonders der Festplatte extrem viel Leistung ab, was PCs ohne SSDs unnötig verlangsamt.

Euer Router sichert euch mit der NAT und SPI Firewall schon genügend ab! Einfach nicht auf alles klicken, dass bunt leuchtet und euch irgendwelche Gewinne oder sichere Systemscans verspricht, am Besten im Browser einen AdBlocker nutzen.

Der einzige Vorteil, den diese Programme bieten, ist eine sichere Blockade von Phishing Seiten (Webseiten, die versuchen eure Daten zu stehlen).

Hier sollte man sich als User aber einfach angewöhnen, den Absender, Grammatik, Sachverhalt und eventuelle Anhänge genauer zu beachtreten, zum Beispiel welcher Dateityp wirklich angehängt ist.

Dateien wie Word oder Excel Makros, .vbs, .bat, cmd, zip Dateien, PDF oder HTML Dateien die euch zu dubiosen Seiten weiterleiten.

PDFDateien sind natürlich zu 99% nie gefährlich sondrern in Ordnung, Zip Dateien sind nicht immer gefährlich, dort verstecken Angreifer aber gerne mal Dateien mit einer Dateiendungstäuschung (Beispiel Dateiname: Rechnung.pdf), schaut man sich das Dateisymbol genauer an und prüft den von Windows angezigten echten Dateityp, so kann man echte Mails schnell von Fake / Maleware / Trojaner Mails unterscheiden.

Unerfahrenen User empfehle ich sogar eher Ubuntu, da dieses leicht einzurichten und zu bedienen ist, mittlerweile viele Drucker und andere Plug & Play Geräte unterstützt und gegen Viren nahezu immun ist.

Einer Freundin (Hat keine Ahnung von PCs) habe ich das System eingerichtet, solange man nicht zwangsläufig Microsoft Programme nutzen möchte, was über "Whine / Play on Linux" je nach Programm teilweise trotzdem möglich ist und kein Gamer ist. ist dieses System absolut empfehlenswert (Nutze ich seit 6 Jahren).

Es ist nur anfangs eine Umgewöhnung, dann möchte man es nicht mehr missen.

Tuning Software:

Haltet euch fern von irgendwelcher System Tuning Software. Prüft stattdessen über den TaskManager (als Admin gestartet) den Autostart und deaktiviert / deinstalliert ggf. unnötige Software.

Diese Programme wühlen im System rum und können auch Programm und Systemfunktionen negativ beeinflussen.

Backup:

Ich nutze ein selbst gebasteltes Dateisicherungsskript, um meine Dateien unter Windows auf einen externen Datenträger schreibt. Dieses Skript biete ich euch gerne an, es macht sozusagen einmal ein volles Backup, später ergänzt es nur noch fehlende Dateien, sodass ein Weiteres Backup oft in weniger als einer Minute erledigt ,ist, je nachdem wie oft Ihr das Backup nutzt und wieviele Dateien Ihr generiert.

Dafür gibt es auch andere Tools, dieses Programm habe ich für Bekannte gebastelt die es extra einfach haben wollten (Externe Festplatte anschließen, Backup starten, Festplatte auswerfen).

Die Festplatte dann vom PC abstöpseln, um eurer Backup von Ransomeware (Verschlüsslungstrojaner zu schützen).

Ubuntu hat bereits ein sehr gutes Backup Programm integriert, dass sich extrem leicht einrichten lässt.

Wenn Ihr Fragen habt, schreibt mich gerne an.

Windows hat seit Windows Vista die Benutzerkontensteuerung eingebaut, die schon etwas mehr Sicherheit garantiert, da man Installationen / Systemänderungen bei eingeschalteter Benutzerkontensteuerung bestätigen muss.

Leider ist es oft so, dass eher unerfahrene User solche Meldungen einfach bestätigen und damit im unglücklichsten Fall dem Virus die vollen Rechte über das System einräumt, sodass man ggf. den ganzen PC neu aufsetzen muss, je nachdem wie schwierig / aufwendig es ist, diesen Virus zu entfernen.

Eine sichere Methode ist folgende (funktioniert unter allen Windows Versionen ab Windows Vista, auch unter Windows 11)

Anleitung:

Sucht in der Windows Suche nach der Eingabeaufforderung oder cmd und wählt "Als Administrator ausführen" aus.

Gebt nun nacheinander folgende Befehle ein:

net user Administrator /active:yes

net user Administrator <EuerAdminPasswort> ohne die < >

Jetzt habt ihr den internen Standard Administrator Account aktiviert und diesem ein Passwort gegeben.

Vor dem nächsten Schritt meldet ihr euch mit eurem Konto ab, und meldet euch testweise als Administrator mit dem festgelegtem Passwort an, um sicherzugehen, dass ihr auch Zugriff auf diesen Account habt.

Anschließend geht ihr in die Systemsteuerung und gebt eurem Hauptbenutzerkonto nur noch "Standardrechte".

Dies hat den Vorteil dass, Viren, Spyware, Maleware etc. die sich teilweise an der UAC vorbei mogeln, nur euer Profil beeinflussen, nicht aber den ganzen PC.

Außerdem überlegen User, die sich mit PCs nicht so gut aus kennen zweimal, ob sie bei einer Benutzerkontensteurungsabfrage das Adminpasswort eingeben.

Man muss sich für Installationen nicht extra abmelden und als Administrator anmelden, durch die aktivierte Benutzerkontensteurerung reicht die Eingabe des Passworts.

Wenn euer Benutzerprofil "versucht" ist, sichert ihr einfach alle Dokumente und Daten durch Ausschneiden unter C:\<beliebiger Ordner>, ggf. einen neuen für die Zwischensicherung anlegen.

Natürlich kann man sie auch auf einem USB Stick / externer Datenträger zwischenlagern.

Über die Systemeinstellungen, (Erweiterte Systemstellungen) könnt ihr unter Erweitert --> Benutzerprofile euer infiziertes Profil löschen (Achtung, hier gehen sämtliche Einstellungen, Lesezeichen im Browser etc. verloren, ggf. vorher sichern!)

Dann einfach neu mit dem Hauptkonto anmelden und ihr erhalten ein neues, sauberes Profil.

Nun holt ihr euch eure Dateien unter C:\<euer Sicherungsordner> zurück, in dem ihr von dort aus alles ausschneidet und in die Profilordner wieder einsortiert.

Wenn der Virus aber schon vorher mit Adminrechten zugeschlagen hat, hilft nur eine gute Bereinigung durch entsprechende Tools oder das neu aufsetzen der Maschine. Letzteres kann man dann zukünftig mit diesem Setup vermeiden.

Bzgl. Virenscanner, "Tuning Programme" & Windows Alternative:

Virenschutz

Der Windows Defender wurde über die Jahre von Microsoft stark verbessert und reicht für privat PCs vollkommen als Schutz aus.

Programme wie Kasperky, Norton und wie sie alle heißen haben teilweise völlig unnötige Funktionen onboard, die User eher verwirren, teilweise habe ich schon erlebt dass die "Firewall", die vollkommen unnötig ist auf dem PC, Netzwerkdruckerinstallationen blockiert hat.

Abgesehen davon kosten diese Programme nicht nur Geld, sondern verlangem dem System, besonders der Festplatte extrem viel Leistung ab, was PCs ohne SSDs unnötig verlangsamt.

Euer Router sichert euch mit der NAT und SPI Firewall schon genügend ab! Einfach nicht auf alles klicken, dass bunt leuchtet und euch irgendwelche Gewinne oder sichere Systemscans verspricht, am Besten im Browser einen AdBlocker nutzen.

Der einzige Vorteil, den diese Programme bieten, ist eine sichere Blockade von Phishing Seiten (Webseiten, die versuchen eure Daten zu stehlen).

Hier sollte man sich als User aber einfach angewöhnen, den Absender, Grammatik, Sachverhalt und eventuelle Anhänge genauer zu beachtreten, zum Beispiel welcher Dateityp wirklich angehängt ist.

Dateien wie Word oder Excel Makros, .vbs, .bat, cmd, zip Dateien, PDF oder HTML Dateien die euch zu dubiosen Seiten weiterleiten.

PDFDateien sind natürlich zu 99% nie gefährlich sondrern in Ordnung, Zip Dateien sind nicht immer gefährlich, dort verstecken Angreifer aber gerne mal Dateien mit einer Dateiendungstäuschung (Beispiel Dateiname: Rechnung.pdf), schaut man sich das Dateisymbol genauer an und prüft den von Windows angezigten echten Dateityp, so kann man echte Mails schnell von Fake / Maleware / Trojaner Mails unterscheiden.

Unerfahrenen User empfehle ich sogar eher Ubuntu, da dieses leicht einzurichten und zu bedienen ist, mittlerweile viele Drucker und andere Plug & Play Geräte unterstützt und gegen Viren nahezu immun ist.

Einer Freundin (Hat keine Ahnung von PCs) habe ich das System eingerichtet, solange man nicht zwangsläufig Microsoft Programme nutzen möchte, was über "Whine / Play on Linux" je nach Programm teilweise trotzdem möglich ist und kein Gamer ist. ist dieses System absolut empfehlenswert (Nutze ich seit 6 Jahren).

Es ist nur anfangs eine Umgewöhnung, dann möchte man es nicht mehr missen.

Tuning Software:

Haltet euch fern von irgendwelcher System Tuning Software. Prüft stattdessen über den TaskManager (als Admin gestartet) den Autostart und deaktiviert / deinstalliert ggf. unnötige Software.

Diese Programme wühlen im System rum und können auch Programm und Systemfunktionen negativ beeinflussen.

Backup:

Ich nutze ein selbst gebasteltes Dateisicherungsskript, um meine Dateien unter Windows auf einen externen Datenträger schreibt. Dieses Skript biete ich euch gerne an, es macht sozusagen einmal ein volles Backup, später ergänzt es nur noch fehlende Dateien, sodass ein Weiteres Backup oft in weniger als einer Minute erledigt ,ist, je nachdem wie oft Ihr das Backup nutzt und wieviele Dateien Ihr generiert.

Dafür gibt es auch andere Tools, dieses Programm habe ich für Bekannte gebastelt die es extra einfach haben wollten (Externe Festplatte anschließen, Backup starten, Festplatte auswerfen).

Die Festplatte dann vom PC abstöpseln, um eurer Backup von Ransomeware (Verschlüsslungstrojaner zu schützen).

Ubuntu hat bereits ein sehr gutes Backup Programm integriert, dass sich extrem leicht einrichten lässt.

Wenn Ihr Fragen habt, schreibt mich gerne an.

Zuletzt bearbeitet:

andy_m4

Admiral

- Registriert

- Aug. 2015

- Beiträge

- 9.245

Dein Posting ist ja eigentlich nicht schlecht aber der Tipp ist ja schon als fahrlässig zu bezeichnen. Denn wie stellst Du denn fest ob nur Dein Nutzerprofil verseucht ist? Das könnte Dir im Zweifel nicht mal ein Experte seriös sicher beantworten. Und nu richtest Du Dich explizit auch noch an nicht so versierte Nutzer. Sprich: Das der sicher sagen kann das nur sein eigenes Benutzerprofil betroffen ist, das ist völlig abwegig.alex1605 schrieb:Wenn euer Benutzerprofil "versucht" ist, sichert ihr einfach alle Dokumente und Daten durch Ausschneiden unter C:\<beliebiger Ordner>, ggf. einen neuen für die Zwischensicherung anlegen.

Natürlich kann man sie auch auf einem USB Stick / externer Datenträger zwischenlagern.

Über die Systemeinstellungen, (Erweiterte Systemstellungen) könnt ihr unter Erweitert --> Benutzerprofile euer infiziertes Profil löschen (Achtung, hier gehen sämtliche Einstellungen, Lesezeichen im Browser etc. verloren, ggf. vorher sichern!)

Abgesehen davon das wenn der seine Daten aus dem Home-Verzeichnis sichert dann halt die Malware einfach mit sichert (und wieder zurück spielt). Hier muss man also auch ganz genau gucken was man sichert und was eher nicht.

Das ist aber ein Problem was Du mit dem Defender auch hast.alex1605 schrieb:Abgesehen davon kosten diese Programme nicht nur Geld, sondern verlangem dem System, besonders der Festplatte extrem viel Leistung ab, was PCs ohne SSDs unnötig verlangsamt.

Naja. Wirklich sicher ist das auch nicht. Auf der anderen Seite bringen ja die Browser auch sowas wie Safe-Browsing mit. Also gerade für die Funktionalität brauchst Du eher keine Dritt-Lösungen.alex1605 schrieb:Der einzige Vorteil, den diese Programme bieten, ist eine sichere Blockade von Phishing Seiten (Webseiten, die versuchen eure Daten zu stehlen).

Festplatte einfach für Backups anstöpseln: Das halte ich für keine gute Idee.alex1605 schrieb:Dafür gibt es auch andere Tools, dieses Programm habe ich für Bekannte gebastelt die es extra einfach haben wollten (Externe Festplatte anschließen, Backup starten, Festplatte auswerfen).

Die Festplatte dann vom PC abstöpseln, um eurer Backup von Ransomeware (Verschlüsslungstrojaner zu schützen).

Genau u.a. aus dem Grund, den Du selber ja auch nennst. Ransomware. Weil die muss ja nicht sofort auffallen. Vor allem kann sie geschickterweise warten bis auch angeschlossene Backup-Medien verschlüsselt sind bevor sie sich offenbar macht.

Ich würde also nicht aus einem laufenden System heraus einfach ne Backup-Festplatte anstöpseln und dann ne Datensicherung machen, sondern zuvor den PC mit einem Live-System booten und damit dann das anstöpseln - Backup - abstöpseln

machen.

Und ich weiß ja nicht, was Dein Backup-Skript macht. Aber wenns darauf hinaus läuft das man nur Dateien kopiert ist das auch eher ungünstig. Denn wenn Dateien kaputt sind (wegen Ransomware oder was auch immer) merkt man das ja unter Umständen nicht sofort. Wenn man nur stumpf Dateien kopiert kann es leicht passieren, das man eine intakte Datei mit einer Kaputten überschreibt und man sich so quasi sein eigenes Backup kaputt macht. Ein Backup ist also idealerweise versioniert, so das man im Fall des Falles auf frühere Dateiversionen zurückgreifen kann.

Generell finde ich es etwas unglücklich irgendwelche Skripte zu verteilen, wo man dem Normal-User eigentlich eher beibringen will eben nicht allen möglichen Kram der irgendwo im Internet rumliegt runterzuladen.

Dann publiziere das Skript wenigstens hier im Forum damit auch noch ein paar andere Augenpaare rüber gucken und ggf. Bemerkungen dazu machen können.

Zuletzt bearbeitet: