Hacking Team: Hersteller von Spionagesoftware wurde gehackt

Bereits zum zweiten Mal hat der umstrittene italienische Hersteller von Spionagesoftware Hacking Team selbst mit Sicherheitsproblemen zu kämpfen. Eindringlinge erbeuteten über 400 Gigabyte brisante Daten; Web-Server und Twitter-Account des Unternehmens befanden sich zeitweise ebenfalls unter fremder Kontrolle.

Während das Online-Magazin The Intercept im Oktober vergangenen Jahres lediglich Handbücher des von Hacking Team erstellten Remote Control System veröffentlichte und somit Einblicke in dessen Funktionsweise bot, dürften die neuen Daten einige Verdächtigungen von Organisationen wie der UNO oder Reporter ohne Grenzen bestätigen. Somit dürfte das Unternehmen mit der aktuellen Entwicklung zunehmend in Erklärungsnot geraten, denn auch wenn das Hacking Team immer wieder bestritt, die eigene Software an autoritäre Regimes zu liefern, belegen die nun erbeuteten und rund 480 Gigabyte umfassenden Daten Verbindungen zu Staaten wie Kasachstan, Saudi-Arabien oder dem Sudan. Letztere Beziehung ist von großer Brisanz, da der Sudan einem UN-Waffenembargo unterliegt und der Verkauf von Spionagesoftware daher einen eklatanten Rechtsbruch darstellt. Darüber hinaus gilt der Sudan laut Human Rights Watch zu den Staaten, in denen Oppositionelle verfolgt werden.

-

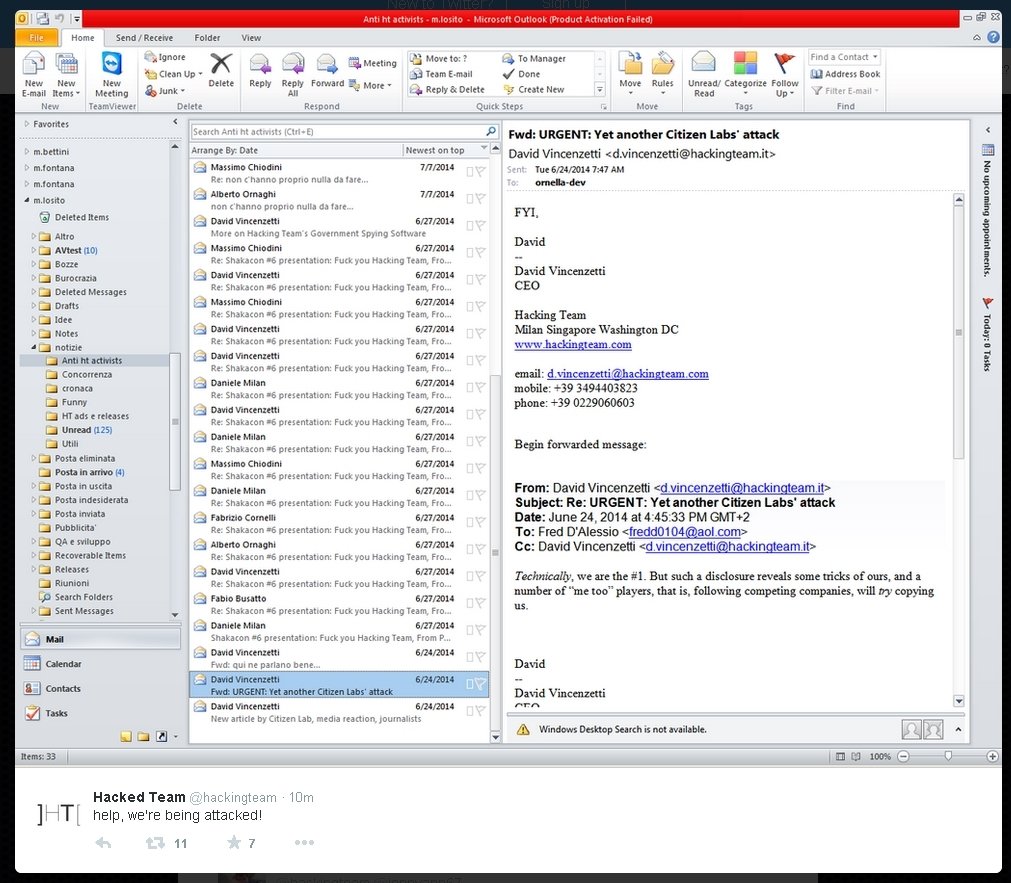

Von Hacking Team erbeutete E-Mails (Bild: CSO ONline)

Von Hacking Team erbeutete E-Mails (Bild: CSO ONline)

Für das Hacking Team stellte der Verkauf jedoch ein lukratives Geschäft dar, tauchen in den Daten doch Rechnungen an die sudanesische Regierung von 480.000 Euro auf. Insgesamt weisen die Dokumente Forderungen in einem Gesamtvolumen von über 4,3 Millionen Euro auf.

Weiter sollen bereits 2012 Überwachungstools an die damalige ägyptische Regierung verkauft worden sein, darüber hinaus erbeuteten die Hacker eine Unzahl von E-Mails mit Kontaktdaten zu Polizei, Geheimdiensten und Verantwortlichen jeweiliger Regierungen. Auch hier kamen teils brisante Details zum Vorschein: So soll sich 2012 ein äthiopischer Politiker aus dem Umfeld des damaligen Präsidenten Meles Zenawi beim Hersteller bedankt haben, dass man durch dessen Software einem hochrangigen Ziel habhaft werden konnte.

Laut den Unterlagen vertrauen mittlerweile Kunden in über 46 Ländern dem Unternehmen, darunter in den USA das FBI, Südkorea oder Australien, aber auch umstrittene Staaten wie Ägypten oder Bahrain. In Europa scheint das Unternehmen ebenfalls zahlreiche Kunden zu besitzen. Zu diesen soll unter anderem auch der spanische Geheimdienst Centro Nacional de Inteligencia gehören, mit dem Hacking Team angeblich einen bis 2016 laufenden Vertrag mit einem Volumen von 3,4 Millionen Euro besitzt. Aber auch in Ländern wie Deutschland, Polen, Luxemburg, Ungarn oder der Schweiz wird auf die Dienste des Anbieters zurückgegriffen.

Unklar ist bisher, wer für den Einbruch verantwortlich zeichnet. Für das Hacking Team dürfte dieser jedoch einem Desaster gleichkommen. Eine offizielle Mitteilung seitens des Unternehmens liegt aktuell nicht vor, jedoch hat sich mit Christian Pozzi mittlerweile ein Mitarbeiter des Unternehmens zu Wort gemeldet und vor dem Betrachten der Daten gewarnt, da diese angeblich einen Virus beinhalten würden. Darüber hinaus sollte den Informationen kein allzu großer Glauben geschenkt werden, da die Angreifer eine Menge Lügen über das Unternehmen verbreiten sollen. Jedoch auch nach genauester Untersuchung der Dokumente konnte keine Schädlingssoftware darin gefunden werden.

Ebenfalls brisant: Die Übernahme des Web-Servers und mehrerer Twitter-Accounts dürften aus dem Grund möglich gewesen sein, da die Dokumente auch eine Tabelle mit Passwörtern von Mitarbeitern enthielten – darunter bekannte Kombinationen wie „PassW0rd“ oder „Pa$$w0rd“.

Mit weiteren Enthüllungen ist aufgrund der Vielzahl der enthaltenen Dokumente in den nächsten Tagen oder Wochen zu rechnen.

Mittlerweile hat Hacking Team auch den Angriff und die Entwendung von vertraulichen Daten bestätigt. Zudem ist laut Unternehmenssprecher Eric Rabe das gesamte Ausmaß des Vorfalls bisher noch nicht überschaubar, aktuell werde noch geprüft, auf welche Daten die Angreifer wirklich Zugriff hatten.