M

Mickey Cohen

Gast

Hallo,

Vorbemerkung: der Titel ist falsch, tatsächlich ist es wohl nicht Grub2 alleine, sondern wohl auch das UEFI, das solange braucht (beide jeweils ca. 4 sekunden).

ursprungspost:

ich habe hier einen laptop mit UEFI, grub2 und fedora 40 (mit LUKS2 verschlüsselt).

mein problem ist:

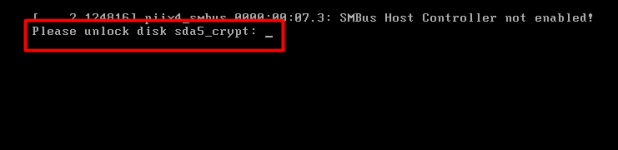

ab dem zeitpunkt, in dem das erste mal das GRUB-menü zu sehen ist (bei fedora hat man da als mögliche bootoptionen immer die wahl zwischen den aktuellen und letzten kernelversionen) und dem zeitpunkt, in dem der LUKS2-passwort-prompt erscheint, vergehen 8 sekunden (wobei der grub-timeout von 1s bereits abgezogen ist).

journalctl startet bei sekunde 0. bei sekunde 4 der "journalct-zeit" erscheint der passwort-prompt. das finde ich ist gerade noch ok.

mit stoppuhr (handy gemessen) sind es aber 8 sekunden (grub-timeout von 1s bereits abgezogen), von dem zeitpunkt an, an dem ich grub das erste mal sehe bis zu dem zeitpunkt, in dem das passworteingabefeld erscheint.

das heisst es bleiben dann immer noch 4 sekunden verteilt auf den zeitraum, in den die "übergabe" von grub2 auf den kernel und der beginn des timestampings durch journalctl beginnt. das finde ich etwas lange...

Erfolglose Lösungsversuche:

1. ich habe bereits ausprobiert, in der datei

/etc/default/grub

die zeile

GRUB_CMDLINE_LINUX="rhgb quiet"

auf

GRUB_CMDLINE_LINUX="quiet"

bzw

GRUB_CMDLINE_LINUX=""

zu ändern (also den grafischen bootloader zu deaktivieren) (natürlich anschließend sudo grub2-mkconfig -o /boot/grub2/grub.cfg angewendet), mit dem ergebnis, dass es die promptzeit sogar nochmal verlängert.*

*was mMn. genau passiert ist folgendes:

grub promptet mir die passworteingabe nach ca. 8s auch dann, wenn ich rhgb deaktiviere. allerdings wird der prompt dann "überschrieben" und weitere meldungen werden angezeit. erst nach ca. 20 sekunden sehe ich den prompt dann wieder und kann ihn "beschreiben".

wenn ich rhgb aktiviere, dann bekomme ich den prompt auch nach 8s angezeigt (und zwar "gestylt", weil grafisch dank rhgb möglich). allerdings bleibt er dann wegen rhgb im "vordergrund", während die anderen meldungen, die bei deaktiviertem rhgb den prompt "überlagern" im hintergrund ablaufen.

2. "Fastboot" im UEFI gibt es nicht mehr, hat auch nichts geholfen, als die funktion noch verfügbar war.

3. Im UEFI ist sowohl boot from USB als auch WLAN deaktiviert.

4. Secure Boot deaktivieren hat auch nichts gebracht

5. fsck in der fstab deaktivieren

(also nochmal zur klarstellung:

problem ist nicht die zeit vom drücken des einschaltknopfes bis zum erscheinen von grub.

problem ist auch nicht die zeit ab eingabe des LUKS2-passwortes)

Vielen Dank für eure hilfe

Vorbemerkung: der Titel ist falsch, tatsächlich ist es wohl nicht Grub2 alleine, sondern wohl auch das UEFI, das solange braucht (beide jeweils ca. 4 sekunden).

ursprungspost:

ich habe hier einen laptop mit UEFI, grub2 und fedora 40 (mit LUKS2 verschlüsselt).

- partitionstabelle ist natürlich GPT. Bootmodus ist "UEFI", "CSM" hat der laptop garnicht.

- der bootloader (Grub2) und der kernel (vmlinuz) liegen auf der unverschlüsselten partition "/boot".

- die root-partition "/" ist auf einer mit LUKS2 verschlüsselten ext4-partition (ohne lvm).

- zudem gibt es noch eine verschlüsselte datenpartition, ebenfalls ext4 (ohne lvm).

- secure boot ist aktiviert (dekativieren hilft nichts)

- notebook: Lenovo IdeaPad 5 Pro 16 ARH7, Ryzen 6600HS, pcie 4.0 nvme-SSD

mein problem ist:

ab dem zeitpunkt, in dem das erste mal das GRUB-menü zu sehen ist (bei fedora hat man da als mögliche bootoptionen immer die wahl zwischen den aktuellen und letzten kernelversionen) und dem zeitpunkt, in dem der LUKS2-passwort-prompt erscheint, vergehen 8 sekunden (wobei der grub-timeout von 1s bereits abgezogen ist).

journalctl startet bei sekunde 0. bei sekunde 4 der "journalct-zeit" erscheint der passwort-prompt. das finde ich ist gerade noch ok.

mit stoppuhr (handy gemessen) sind es aber 8 sekunden (grub-timeout von 1s bereits abgezogen), von dem zeitpunkt an, an dem ich grub das erste mal sehe bis zu dem zeitpunkt, in dem das passworteingabefeld erscheint.

das heisst es bleiben dann immer noch 4 sekunden verteilt auf den zeitraum, in den die "übergabe" von grub2 auf den kernel und der beginn des timestampings durch journalctl beginnt. das finde ich etwas lange...

Erfolglose Lösungsversuche:

1. ich habe bereits ausprobiert, in der datei

/etc/default/grub

die zeile

GRUB_CMDLINE_LINUX="rhgb quiet"

auf

GRUB_CMDLINE_LINUX="quiet"

bzw

GRUB_CMDLINE_LINUX=""

zu ändern (also den grafischen bootloader zu deaktivieren) (natürlich anschließend sudo grub2-mkconfig -o /boot/grub2/grub.cfg angewendet), mit dem ergebnis, dass es die promptzeit sogar nochmal verlängert.*

*was mMn. genau passiert ist folgendes:

grub promptet mir die passworteingabe nach ca. 8s auch dann, wenn ich rhgb deaktiviere. allerdings wird der prompt dann "überschrieben" und weitere meldungen werden angezeit. erst nach ca. 20 sekunden sehe ich den prompt dann wieder und kann ihn "beschreiben".

wenn ich rhgb aktiviere, dann bekomme ich den prompt auch nach 8s angezeigt (und zwar "gestylt", weil grafisch dank rhgb möglich). allerdings bleibt er dann wegen rhgb im "vordergrund", während die anderen meldungen, die bei deaktiviertem rhgb den prompt "überlagern" im hintergrund ablaufen.

2. "Fastboot" im UEFI gibt es nicht mehr, hat auch nichts geholfen, als die funktion noch verfügbar war.

3. Im UEFI ist sowohl boot from USB als auch WLAN deaktiviert.

4. Secure Boot deaktivieren hat auch nichts gebracht

5. fsck in der fstab deaktivieren

(also nochmal zur klarstellung:

problem ist nicht die zeit vom drücken des einschaltknopfes bis zum erscheinen von grub.

problem ist auch nicht die zeit ab eingabe des LUKS2-passwortes)

Vielen Dank für eure hilfe

Zuletzt bearbeitet von einem Moderator: